Oxopolitics Policy Brief

한국 보안의 갈라파고스

어디서부터 잘못됐나

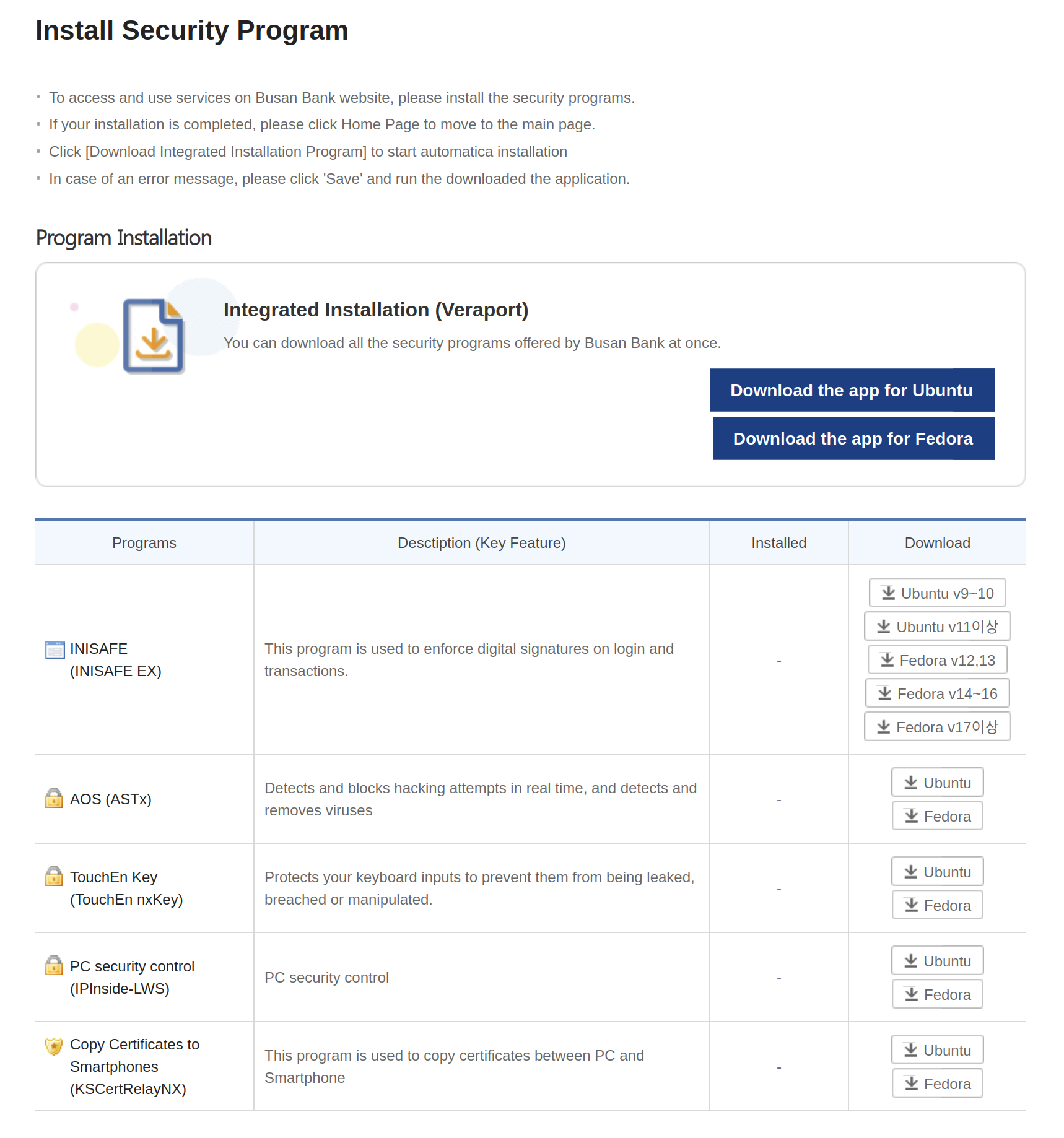

한국에서 은행 웹사이트에 접속하려면 보안 프로그램을 다섯 개 깔아야 한다. 미국에서는? 영국에서는? 일본에서는? 0개. 세계 어느 나라도 이런 걸 요구하지 않는다. 그런데 이 프로그램 중 하나로 북한 해커가 악성코드를 퍼뜨렸다.

1990년대 — 같은 출발선

1994년, 넷스케이프(Netscape)라는 회사가 SSL(Secure Sockets Layer)이라는 기술을 만들었다. SSL은 인터넷 통신을 암호화하는 기술이다. 쉽게 말하면, 편지를 봉투에 넣어서 보내는 것이다. 중간에 누가 가로채도 봉투를 열 수 없다. 웹 브라우저 주소창에 자물쇠 🔒 모양이 뜨면 SSL(지금은 TLS로 발전)이 작동 중이라는 뜻이다.

1999년, TLS 1.0이 국제 표준으로 채택됐다. 핵심 원칙은 간단했다: 보안을 브라우저와 서버 사이에서 처리한다. 사용자 PC에 별도 프로그램을 설치할 필요가 없었다. 이것이 이후 25년간 세계 보안의 기본 원칙이 된다.

한국: IT 강국의 시작

같은 시기, 한국에서는 김대중 정부의 “Cyber Korea 21” 프로젝트가 진행되고 있었다. 전국에 초고속 인터넷을 깔겠다는 것이었다. 결과는 놀라웠다. 2001년 기준 초고속 인터넷 보급률 세계 1위 — 100명당 14명으로 2위(캐나다, 6.2명)의 2배 이상이었다. IT 산업이 한국 GNP 성장의 50.5%를 차지했다. 국제 관측자들은 이것을 “브로드밴드의 기적”이라고 불렀다.

문제: 미국이 암호화를 막았다

그런데 문제가 하나 있었다. 1990년대, 미국 정부는 128비트 이상의 강력한 암호화의 해외 수출을 금지하고 있었다. 냉전 시대의 유산이었다. SSL 프로토콜 자체는 전 세계에서 쓸 수 있었지만, 한국에 수출되는 브라우저에는 40비트 SSL만 탑재됐다. 40비트는 1시간이면 뚫렸다. 은행 업무에 쓸 수 없는 수준이었다.

한국의 대응: 우리가 직접 만들자. 1998~1999년, 한국정보보호진흥원(KISA — Korea Internet & Security Agency)이 SEED라는 128비트 암호화 알고리즘을 자체 개발했다. 이 결정 자체는 합리적이었다.

그런데 문제가 하나 더 있었다. 넷스케이프도, 인터넷 익스플로러도, 세계 어떤 브라우저도 SEED를 지원하지 않았다. 한국만 쓰는 암호화니까. 그래서 ActiveX라는 기술을 썼다. ActiveX란 마이크로소프트가 만든 기술로, 웹사이트가 사용자의 PC에 프로그램을 설치하고 실행할 수 있게 해주는 것이다.

그런데 1년 후인 2000년, 미국이 암호화 수출 제한을 풀었다. 이제 세계 어느 나라든 128비트 SSL을 자유롭게 쓸 수 있게 됐다. SEED를 쓸 이유도, ActiveX를 쓸 이유도 사라진 것이다. 그런데 한국은 이미 ActiveX 위에 전체 인프라를 올려놓은 뒤였다. 한국이 인터넷 강국이라서 세계보다 빨리 움직인 것이 역설적으로 갈라파고스의 원인이 됐다. 1년만 늦게 시작했으면 표준 128비트 SSL을 쓸 수 있었고, SEED도 ActiveX도 공인인증서도 필요 없었다.

전자서명법 — 법으로 기술을 고정하다

1999년 2월 5일, 한국 정부는 전자서명법(법률 제5792호)을 제정했다. 같은 해 7월 1일 시행. 핵심 조항은 제3조였다:

전자서명법 제3조 (전자서명의 효력) — 1999년 제정 원문 "공인인증기관이 제15조의 규정에 의하여 발급한 인증서에 포함된 전자서명검증키에 합치하는 전자서명생성키로 생성한 전자서명은 법령이 정한 서명 또는 기명날인으로 본다." → 공인인증기관이 발급한 인증서로 만든 전자서명만 법적 효력이 있다. 다른 방식은 인정하지 않는다.

이 법은 공인인증서(PKI — Public Key Infrastructure, 공개키 기반 구조를 이용한 전자서명)에 손으로 쓴 서명과 동일한 법적 효력을 부여했다. 지문, 얼굴, 일회용 비밀번호 — 다른 방식은 법적 효력이 없었다. 그리고 공인인증서는 브라우저가 기본 지원하지 않았으므로, ActiveX가 필수였다.

한국은 세계 최초로 인터넷 뱅킹과 전자정부를 구축하면서, 글로벌 표준을 쓰는 대신 자체 표준을 법으로 고정하는 길을 택했다. 가장 빨리 움직인 나라가, 가장 빨리 갇혀버린 것이다.

이 법이 폐지된 건 2020년 12월 10일 — 제정으로부터 21년 후였다. 그마저도 공인인증서가 “공동인증서”로 이름만 바뀌었을 뿐, 기술 구조는 그대로 남았다.

그래도 한국은 자랑스러웠다. UN 전자정부 순위에서 2010년, 2012년, 2014년 3회 연속 세계 1위를 차지했다. 세계가 한국의 전자정부를 벤치마킹했다. 하지만 이 모든 것이 ActiveX + Internet Explorer라는 하나의 기술 위에 세워져 있었다.

2000년대 — 갈림길

세계: 서버에서 막자

2004년 12월, Visa, Mastercard 등 5대 카드사가 PCI DSS(Payment Card Industry Data Security Standard)라는 보안 표준을 만들었다. 카드 결제를 다루는 모든 회사가 지켜야 하는 국제 규칙이다. 핵심 원칙: 보안은 서버에서 한다. 시민의 PC에 뭘 깔아서 보안을 달성하는 게 아니라, 카드 정보를 다루는 회사의 서버가 안전해야 한다는 것이다.

2008년, 구글이 Chrome 브라우저를 출시하면서 샌드박스(Sandbox)를 도입했다. 샌드박스란 어린이 놀이터의 모래놀이 상자에서 이름을 따온 것이다. 웹사이트는 브라우저 안에서는 자유롭게 동작하지만, 브라우저 밖 — 즉 내 PC의 파일, 프로그램, 키보드 입력에는 접근할 수 없다.

한국: PC에 프로그램을 더 깔아라

2005년, 외환은행 인터넷 뱅킹 해킹 사건이 발생했다. 한국 최초의 인터넷 뱅킹 해킹이었다. 정보통신부와 금융감독원이 합동 TF를 구성해서 “전자금융거래 보안 종합대책”을 발표했다. 대책의 핵심: 사용자 PC에 보안 프로그램을 더 깔게 하는 것.

2006년, 전자금융거래법이 제정됐다 (세계 최초 전자금융 일반법). 하위 규정인 전자금융감독규정에서 키보드 보안, 방화벽, IP 추적 등 세부 보안 조치를 규정했다.

이후 보이스피싱이 폭발했다. 2023년 기준 연간 피해액 1조 965억 원, 하루 평균 30억 원이 사기로 빠져나갔다. 정부의 대응? PC에 프로그램을 하나 더 깔게 했다.

보이스피싱은 이렇게 작동한다

1단계: 전화가 온다 "검찰입니다. 당신 계좌가 범죄에 연루됐습니다." 2단계: 피해자가 속는다 3단계: 피해자가 직접 행동한다 (a) 직접 돈을 이체하거나 (b) 원격제어 앱을 직접 설치하거나 (c) 악성 앱을 직접 설치한다 4단계: 돈이 빠져나간다

핵심: 피해자가 속아서 자기 손으로 직접 하는 것이다. 키보드 보안 프로그램이 이걸 막을 수 있을까? 못 막는다. 피해자가 자기 손으로 직접 하는 걸 어떤 프로그램도 막을 수 없다.

비유: 도둑이 “택배입니다”라고 속여서 집주인이 직접 문을 열어준다. 이때 창문에 쇠창살을 달아봤자 소용없다. 그런데 한국 정부의 대책은 “창문에 쇠창살을 의무적으로 달아라”인 것이다.

면책 구조 — 보안프로그램의 진짜 역할

전자금융거래법 제9조 제1항: 금융사고가 나면 원칙적으로 금융기관이 책임을 진다. 제2항: 단, “이용자의 고의 또는 중대한 과실”이 있으면 이용자에게 책임을 전가할 수 있다.

은행 약관에는 이렇게 적혀 있다: “금융기관이 제공하는 보안프로그램을 설치하지 않은 경우, 이용자의 중대한 과실로 본다.”

2010년대 — 세계는 갔는데

2012년, PayPal 등이 FIDO Alliance를 설립했다. 비밀번호 대신 지문이나 얼굴로 본인을 확인하는 국제 표준이다. 아이폰의 Face ID, 갤럭시의 지문인식이 FIDO 기반이다. 프로그램 설치 불필요. 가짜 사이트에서는 인증 자체가 시작되지 않아 피싱에 원천 면역이다 — FIDO2 인증은 “이 사이트의 주소가 진짜인지”를 자동 확인하기 때문이다.

2015년, EU가 PSD2(Payment Services Directive 2)를 채택했다. 금융사고 책임을 금융기관에 부과하는 법이다. 2016년, 3D Secure 2.0이 발표됐다. EMVCo(Europay·Mastercard·Visa가 공동 설립한 국제 카드 표준 기관)가 만든 것으로, AI가 100개 이상의 데이터로 결제 위험도를 실시간 판단한다. 95%의 결제는 사용자가 아무것도 안 해도 된다. 프로그램 설치: 0개.

천송이 코트 사건 (2014)

2013년 12월~2014년 2월, SBS 드라마 “별에서 온 그대”가 중국에서 폭발적인 인기를 얻었다. 전지현이 연기한 천송이라는 캐릭터가 입은 코트를 중국 팬들이 사고 싶어했다. 그런데 살 수가 없었다.

한국 쇼핑몰에 접속하면 ActiveX 설치를 요구했다 (중국에서 안 됨). 결제하려면 공인인증서가 필요했다 (한국 주민등록번호가 있어야 발급 가능). 한국식 본인인증에는 한국 휴대폰 번호가 필요했다. 외국인은 구매 자체가 불가능했다.

2014년 3월, 박근혜 대통령이 규제개혁 토론회에서 이 문제를 직접 거론했다. 30만 원 이상 결제에 대한 공인인증서 의무가 풀렸다. 하지만 ActiveX와 보안프로그램은 그대로였다. 공인인증서가 “폐지”된 건 2020년 12월 — 6년 후, 도입으로부터 21년 후였다. 그마저도 이름만 “공동인증서”로 바뀌었다.

2026년 현재에도 외국인이 한국 온라인 쇼핑몰에서 결제하는 건 여전히 거의 불가능하다. 한국 휴대폰 SMS 인증 + 한국 카드사 전용 시스템 + 3D Secure 미사용. 천송이 코트 문제는 12년이 지난 지금도 해결되지 않았다.

한국에서만 볼 수 있는 것들

키보드 보안 프로그램: 해커가 키보드 입력을 훔쳐보지 못하게, 이 프로그램이 먼저 키보드 입력을 가로챈다. 컴퓨터의 가장 깊은 핵심(커널)에서 동작한다. Chrome 웹스토어 평점 1.3점/5점.

IPinside — “의무 설치 스파이웨어”: IP 확인이 명목이지만, 실제로는 하드 드라이브 시리얼, 설치 프로그램 목록, 네트워크 설정을 전부 수집한다. 만든 회사 인터리젠은 빅데이터 수집·판매가 본업이다.

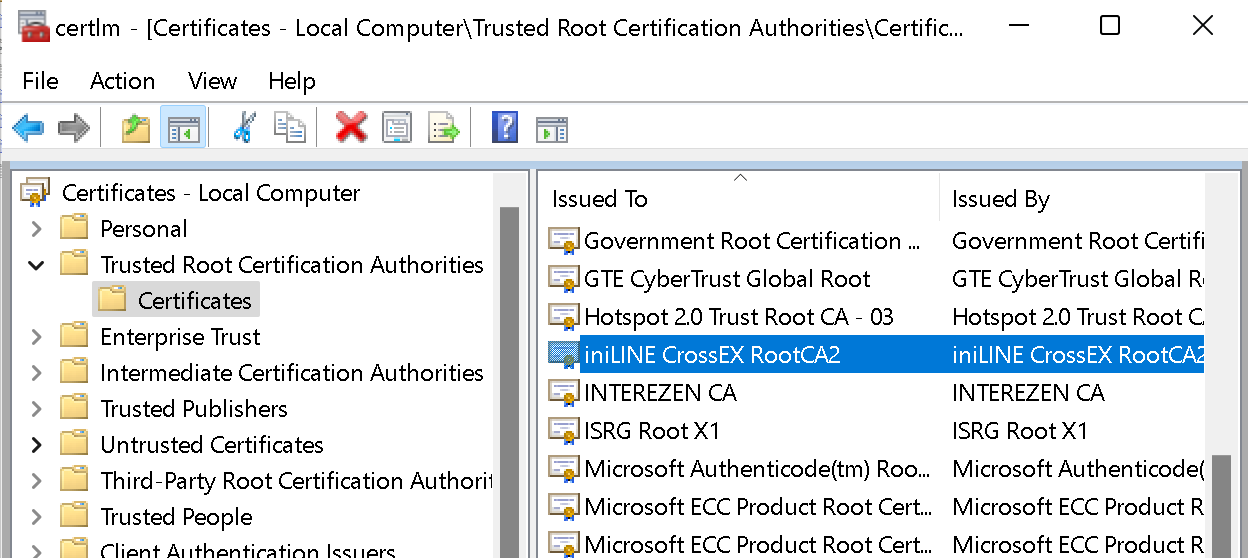

TLS 암호화 해체: 보안프로그램이 브라우저의 암호화 통신을 중간에서 풀어본다. 이를 위해 가짜 인증서(Root CA — Root Certificate Authority, 루트 인증 기관)를 PC에 몰래 등록한다. 보안프로그램을 삭제해도 가짜 인증서는 남아 있다.

2020년대 — 보안프로그램이 해킹 통로가 됐다

사례 1: 북한이 Veraport를 악성코드 배달부로 만들었다 (2020)

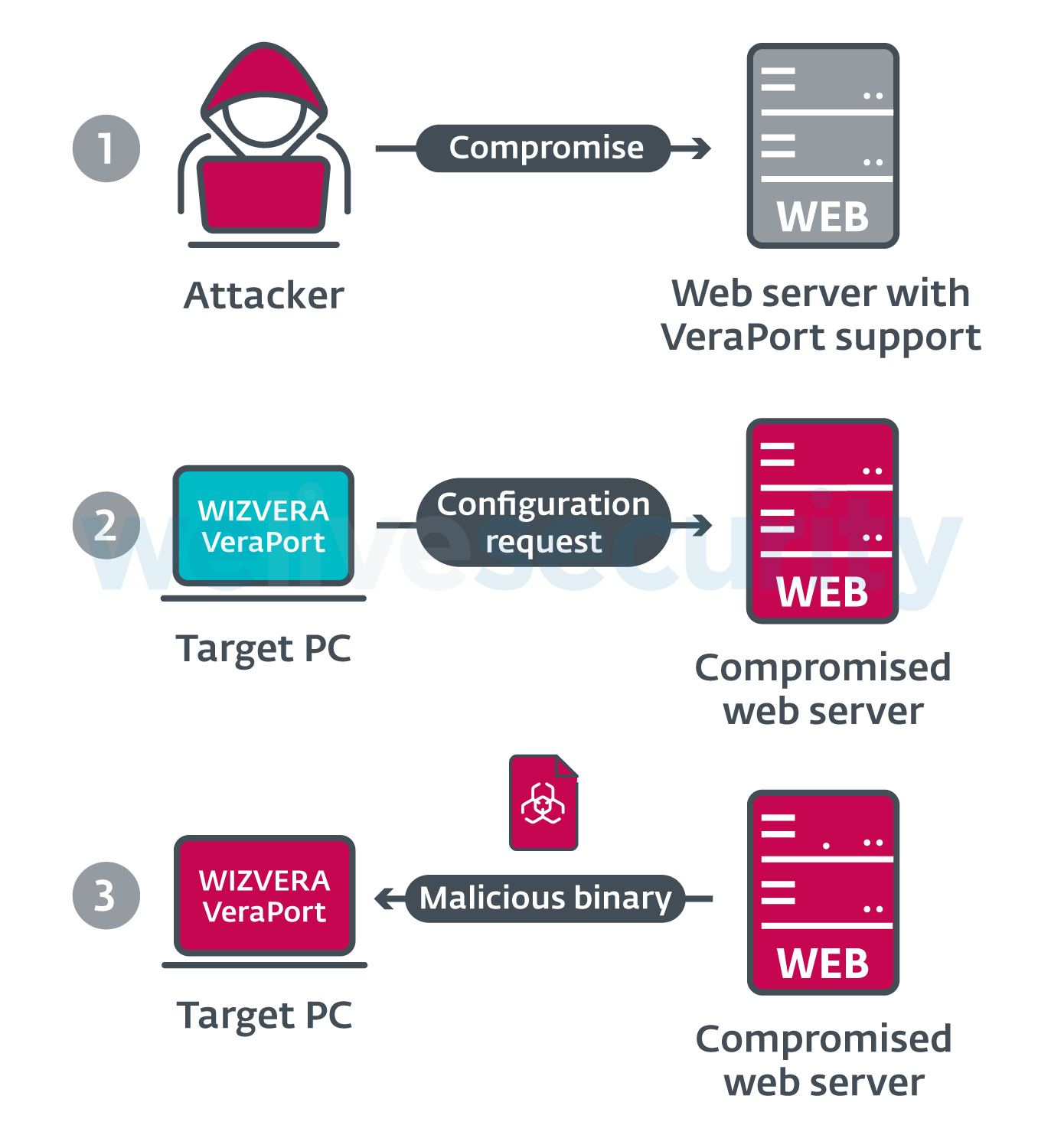

먼저 Veraport가 뭔지 알아야 한다. 한국 은행 웹사이트에 접속하면 보안 프로그램을 5개 깔아야 한다고 했다. Veraport(위즈베라)는 이 5개 프로그램을 대신 다운받아서 설치해주는 “설치 도우미” 프로그램이다. 은행 사이트가 “이 프로그램들이 필요합니다”라는 목록을 Veraport에 보내면, Veraport가 자동으로 다운받아서 깔아준다.

2020년, 북한 라자루스 그룹이 이 구조를 악용했다. 글로벌 보안업체 ESET이 2020년 11월 16일에 발표한 보고서에 따르면:

[공격 과정] 1단계: 웹사이트 해킹 라자루스가 Veraport를 사용하는 한국 웹사이트를 해킹했다. 이 웹사이트는 은행이나 정부 사이트가 아니라, Veraport가 프로그램을 다운받는 "배포 서버"였다. 2단계: 디지털 인감 훔치기 한국 보안업체 두 곳의 "코드 서명 인증서"를 훔쳤다. 코드 서명 인증서란, "이 프로그램은 우리 회사가 만든 정상 프로그램입니다"라는 디지털 도장이다. 윈도우는 이 도장이 찍혀 있으면 "안전한 프로그램"으로 인식한다. 3단계: 악성코드에 도장 찍기 북한이 만든 악성코드에 훔친 디지털 도장을 찍었다. → 윈도우가 "정상 프로그램"으로 인식 → 백신 프로그램도 통과 4단계: Veraport를 통해 배포 사용자가 은행 사이트에 접속 → Veraport가 "보안 프로그램을 업데이트하겠습니다" → 정상 프로그램 대신 북한 악성코드를 다운로드 → 사용자 PC에 자동 설치 5단계: PC 장악 북한 해커가 사용자 PC를 원격으로 조종할 수 있는 백도어(뒷문)가 설치 완료.

보안을 위해 설치한 프로그램이 악성코드 배달부 노릇을 한 것이다. Veraport가 프로그램을 다운받을 때 암호화 없이(HTTP) 받았기 때문에 중간에서 바꿔치기가 가능했고, 자동 업데이트 기능이 없어서 취약점이 발견돼도 패치가 안 됐다.

사례 2: 전 국민의 키보드를 엿볼 수 있었다 (2023)

독일의 보안 연구자 Wladimir Palant(Adblock Plus 공동 창시자)가 2023년 1~3월에 걸쳐 한국 보안프로그램들의 취약점을 공개했다. TouchEn nxKey(라온시큐어)에서 7가지 심각한 취약점이 발견됐다. 이 프로그램은 한국 PC에 1,000만 대 이상 설치되어 있었다. 하나의 취약점으로 사실상 전 국민의 키보드 입력을 엿볼 수 있는 상황이었다.

키로거를 막겠다고 설치한 프로그램이 전 국민 규모의 키로거 취약점을 만들었다.

사례 3: 영국·한국 정보기관 공동 경보 (2023)

2023년 11월 23일, 영국 NCSC(국가사이버보안센터)와 한국 NIS(국가정보원)가 사상 최초로 공동 보안 경보를 발령했다. MagicLine4NX(드림시큐리티)의 제로데이 취약점을 북한이 악용해서 기업 내부 네트워크에 침입한 것이다.

KAIST 논문 — 학술적으로 증명되다 (2025)

2025년, KAIST(한국과학기술원) 연구팀이 세계 최고 보안 학회 USENIX Security에 논문을 발표했다. 한국 금융기관이 의무적으로 설치하게 하는 보안 프로그램 7개를 분석한 결과 19개의 심각한 취약점을 발견했다. 실제 한국인 PC 48대를 조사한 결과, 평균 9개의 보안프로그램이 설치되어 있었다. 97.4%가 설치 (거부하면 은행 업무 불가). 59%는 이 프로그램이 뭘 하는지 모른다.

규제 포획 — 누가 이 시스템을 유지하나

이 시장의 규모 — 연간 2~4조 원

USENIX Security 2025 논문은 “세계에서 한국만 이런 소프트웨어를 강제한다”고 확인했다. 이 한국만의 시스템이 경제에 미치는 총 비용을 추산하면:

소프트웨어 라이선스

1,500~2,500억 원/년

은행 IT 지원 비용

2,000~4,000억 원/년

사용자 생산성 손실

1.5~3조 원/년

망분리 유지비

2,000~3,000억 원/년

그런데 아이러니하게도 보안업체들은 거의 돈을 못 번다. 라온시큐어 영업이익 19.6억 원, 드림시큐리티 10억 원, 위즈베라 21억 원. 은행이 “가장 싼 것”을 사서 면책 근거로 쓰기 때문이다. 누구도 돈을 못 벌면서 전 국민이 비용을 부담하는 구조.

순환 구조

결제 갈라파고스 — 왜 Stripe가 안 되나

Stripe는 전 세계 수백만 기업이 사용하는 결제 서비스다. 개발자가 코드 몇 줄이면 카드 결제를 받을 수 있다. 한국에서는 안 된다.

왜 한국에만 VAN사가 있을까?

이것도 역사를 봐야 이해가 된다.

미국: 1950~60년대에 Visa(당시 BankAmericard)와 Mastercard(당시 Interbank)가 탄생했다. 이것들은 은행들의 협동조합으로 시작했다. 미국에는 수천 개의 은행이 있었는데, 각 은행이 전국의 가맹점과 직접 계약하는 건 불가능했다. 그래서 “우리 다 같이 하나의 네트워크를 공유하자”가 된 것이다. 네트워크(Visa/Mastercard)는 인프라만 제공하고, 카드 발급은 각 은행이 한다. 네트워크와 발급이 분리된 것이 미국 시스템의 핵심이다. 가게 입장에서는 Visa 단말기 하나만 놓으면 전 세계 Visa 카드를 다 받을 수 있다.

한국: 1980년에 국민카드가 최초의 범용 신용카드로 시작했고, 1982년에 비씨카드(은행 5곳 연합)가 만들어졌다. 한국은 미국과 다른 길을 갔다. 각 카드사가 카드 발급도 하고, 가맹점 계약(매입)도 직접 했다. 미국처럼 “네트워크를 공유하자”가 아니라, 각자 자기 가맹점을 직접 확보하는 구조로 성장한 것이다. 삼성카드, 현대카드, 신한카드, KB카드, 롯데카드, 하나카드, 비씨카드... 카드사가 7~8개나 되니 가맹점 입장에서 각각 따로 계약해야 했고, 단말기도 각각 달랐다. 이 혼란을 정리하기 위해 1980년대에 VAN사가 탄생한 것이다 — 가맹점과 여러 카드사 사이에서 중간 번역을 해주는 역할.

해외에서는 Visa/Mastercard가 이 중계 역할을 해주니까 VAN이 필요 없다. VAN사는 한국에만 있는 존재다. 42년 된 구조다.

왜 은행마다 “~페이”를 만들까?

KB페이, 신한페이판, 하나페이, 우리페이, NH페이, 삼성페이, 카카오페이, 네이버페이, 페이코, 토스... 한국에는 간편결제 앱이 수십 개다. 왜 이렇게 많을까?

같은 뿌리다. 한국은 EMV(국제 NFC 결제 표준)를 안 쓴다. Apple Pay가 한국에 늦게 들어온 것도 이 때문이다. 각 은행과 카드사가 자기만의 페이를 만들어서 자기 고객을 묶어두려는 것이다 — 글로벌 표준 대신 독자 생태계를 만드는, 1999년 SEED/ActiveX와 정확히 같은 패턴이다.

미국에서는 Apple Pay 하나면 어떤 카드든 등록해서 어디서든 결제할 수 있다. 한국에서는 은행 앱을 깔고, 카드사 앱을 깔고, 간편결제 앱을 깔고, 인증을 하고... 카드 한 장 쓰려고 앱을 3개 깔아야 하는 경우가 있다.

1999년에 “우리가 표준을 만들겠다”며 SEED를 만든 것과, 2020년대에 각 은행이 “우리만의 페이를 만들겠다”며 앱을 찍어내는 것은 27년간 반복되는 같은 실수다. 글로벌 표준에 올라타는 대신 독자 생태계를 만들고, 결국 사용자만 불편해진다.

어떻게 바꿀 것인가 — 세계 표준 IT 강국으로 가는 로드맵

미국 방식이 무조건 좋은 것은 아니다. 하지만 세계 표준은 따라야 한다. 한국만의 독자 표준이 1999년에는 불가피한 선택이었지만, 2026년에도 고집할 이유는 없다.

지금 중국을 보자. 중국은 오픈소스 활성 개발자 수 220만 명으로 세계 1위다(미국 170만 명, EU 190만 명). DeepSeek는 오픈소스로 공개해서 3개월 만에 GitHub 기여자 2만 명을 모았다. 알리바바의 Qwen은 Hugging Face에서 7억 다운로드를 달성했다. 중국이 “닫힌 시스템”에서 “오픈소스 생태계”로 전환하면서 세계 AI 시장을 흔들고 있다. 한국은 아직도 닫힌 시스템(HWP, 보안프로그램, 독자 결제망)에 갇혀 있다.

한국에는 세계 최고의 인터넷 인프라, CES 2026에서 31개 혁신상 중 15개를 가져간 딥테크 경쟁력, AI 준비도 세계 3위의 저력이 있다. 닫힌 시스템만 열면 된다. 아래는 구체적인 로드맵이다.

1단계: 법과 규정을 바꾼다 (1~2년)

전자금융거래법 제9조 개정 — 면책 구조 전환. 현재 이 조항은 “이용자의 고의 또는 중대한 과실”이 있으면 금융기관이 면책된다. 은행 약관에 “보안프로그램 미설치 = 중대한 과실”이라고 적어놓으면, 보안프로그램이 면책 도구가 된다. EU PSD2(Payment Services Directive 2)처럼 금융사고의 기본 책임을 금융기관에 두는 방향으로 개정해야 한다. 은행이 “프로그램 깔라고 했으니 우리 잘못 아냐”라고 말할 수 없게. 그러면 은행은 자발적으로 서버 보안에 투자하게 된다. EU가 이미 증명한 모델이다.

전자금융감독규정 — 목표 기반 규제로 완전 전환. 2025년 2월에 293개→166개로 축소한 것은 좋은 시작이다. 하지만 아직 은행들이 자율적으로 보안프로그램 설치를 요구하고 있다. “키보드 보안 프로그램을 설치해야 한다” (기술 지정)를 “키 입력이 제3자에게 노출되지 않아야 한다” (목표 지정)로 바꿔야 한다. 목표만 정하면 은행이 HTTPS, FIDO2, AI 이상거래탐지 등 가장 효과적인 기술을 자유롭게 선택할 수 있다. 단, 전환 유예기간 2년을 두고, 이 기간 동안 기존 보안프로그램 업체들이 서버 보안으로 사업을 전환할 수 있도록 정부가 R&D 지원과 전환 컨설팅을 제공한다.

결제 시장 단계적 개방. 현행 전자금융거래법은 외국 기업이 한국에서 결제 서비스를 하려면 금융위원회 허가가 필요하다 (사실상 불가). 단계적으로 개방한다: 1단계(1년 차) — 소액 결제(50만 원 이하)에 대해 글로벌 PG사(Stripe, Adyen 등) 허용. 2단계(2년 차) — 전면 개방. 단, 소비자 보호 규정(분쟁 해결, 환불 절차, 개인정보 처리)은 한국법을 따르도록 의무화한다. 시장을 열되, 소비자 보호는 강화하는 것이다.

2단계: 행정기관이 실행한다 (동시 진행)

금융감독원 — PCI DSS 국제 표준 의무화. 보안프로그램 설치 지침을 완전 폐기하고, 대신 PCI DSS(Payment Card Industry Data Security Standard)와 같은 국제 보안 표준 준수를 의무화한다. 금융보안원의 인증 프로세스를 독립적 제3자 감사로 전환한다 — 현재는 TechCrunch와 Korea Herald 보도에 따르면 기업들이 “인증을 통과하기 위해 가장 싼 솔루션을 사는” 형식적 프로세스라는 비판이 있다.

금융위원회 — 회전문 인사 차단. 금융위·금감원 퇴직 공무원이 금융결제원·인증기관·보안업체 임원으로 이동하는 관행이 규제 포획의 핵심 원인이다. 퇴직 후 관련 업계 취업에 대한 냉각기간을 현행 2년에서 5년으로 강화하고, 이동 현황을 공개하는 투명성 보고서를 매년 발행한다.

과학기술정보통신부 — 제로트러스트 전환 가속. 국정원이 2024년에 발표한 제로트러스트 전환 로드맵을 실행으로 옮긴다. 공공기관의 망분리를 단계적으로 해제하고, 접속할 때마다 사용자·기기·데이터를 실시간 확인하는 제로트러스트 방식으로 전환한다. 미국 연방정부가 2021년 행정명령 14028로 시작해서 2024년까지 전환을 완료한 것을 벤치마킹한다. 단, 국방·외교 등 국가 기밀 업무는 별도 보안 등급으로 관리한다.

3단계: 금융기관이 전환한다 (2~3년)

보안프로그램 설치 요구 중단 + 서버 보안 투자. 법과 규정이 바뀌면 은행은 보안프로그램 설치를 요구할 근거가 사라진다. 대신 서버 측 보안에 투자한다: AI 기반 이상거래탐지(FDS — Fraud Detection System), TLS 1.3 암호화, FIDO2(Fast Identity Online, 지문/얼굴 인증). 이것들은 이미 검증된 기술이고, 글로벌 금융기관이 수년간 사용해 온 것이다. 새로 발명할 필요가 없다.

3D Secure 2.0 국내 결제 도입. 현재 한국 카드사들은 해외 결제에만 3DS를 쓰고, 국내에서는 SMS + 카드비번 앞2자리라는 독자 방식을 고수한다. 국내 결제에도 3D Secure 2.0을 적용하면: AI가 위험도를 판단해서 95%의 결제는 추가 인증 없이 통과시키므로 사용자 경험이 좋아지고, 국제 표준과 호환되어 외국인도 한국에서 결제할 수 있게 된다.

EMV(국제 NFC 결제 표준) 전면 채택. 한국이 EMV를 안 쓰는 것이 Apple Pay 늦은 진출, ~페이 난립의 근본 원인이다. EMV를 채택하면 Apple Pay, Google Pay가 한국에서도 완전하게 작동하고, 은행마다 별도 페이 앱을 만들 필요가 없어진다. 소비자는 앱 3개 대신 1개로 모든 결제를 할 수 있다.

4단계: 결제 인프라를 현대화한다 (3~5년)

VAN 옥상옥 구조 단계적 해소. VAN은 한국 카드사들이 각자 네트워크를 운영하던 1980년대에 만들어진 42년 된 구조다. 한국 카드사들이 Visa/Mastercard의 글로벌 결제 네트워크에 국내 결제도 연결하면, VAN사가 중간에서 번역해줄 필요가 없어진다.

하지만 VAN사에는 수만 명이 일하고 있다. 갑자기 없앨 수 없다. 단계적 전환 로드맵: 1단계(1~2년) — 신규 가맹점은 글로벌 네트워크 직접 연결 허용, 기존 VAN 계약은 유지. 2단계(2~3년) — 카드사들이 글로벌 네트워크로 국내 결제 처리 시작, VAN사와 병행 운영. 3단계(3~5년) — VAN 의무 경유 폐지, VAN사들이 부가가치 서비스(결제 데이터 분석, AI 사기 탐지, 가맹점 경영 지원)로 전환.

VAN사들에게는 전환 지원금과 기술 교육을 제공한다. 한국 VAN사들은 수십 년간 축적한 결제 데이터와 가맹점 네트워크를 갖고 있다 — 이것은 AI 사기 탐지와 소상공인 금융 서비스에서 강력한 차별점이 된다.

5단계: 오픈소스 생태계를 구축한다 (병행)

이것이 중국을 압도하는 열쇠다. 중국은 오픈소스 개발자 220만 명으로 세계 1위지만, 한국에는 중국에 없는 것이 있다: 세계 최고의 인터넷 인프라, 반도체 제조 역량, 그리고 신뢰. 중국 오픈소스에는 항상 “중국 정부가 백도어를 심지 않았을까?”라는 의심이 따라붙는다. 한국이 오픈소스 생태계를 구축하면 이 틈새를 파고들 수 있다.

공공 소프트웨어 오픈소스 의무화. 세금으로 만든 소프트웨어는 전부 오픈소스로 공개한다. EU가 이미 하고 있는 것이다 (Public Money, Public Code). 서울시가 예산으로 만든 코드를 부산시, 대전시, 인천시가 재활용할 수 있다. 중복 개발 비용이 사라지고, 코드 품질이 올라간다.

한국발 오픈소스 AI 모델 지원. 한국 정부가 국가 AI 컴퓨팅 센터에 NVIDIA GPU 5만 개 이상을 배치하고 있다. 이 인프라를 활용해서 한국어 특화 오픈소스 AI 모델을 개발하고 공개한다. 중국의 DeepSeek, Qwen처럼 전 세계 개발자가 사용할 수 있게. 한국어+영어+일본어를 동시에 잘 하는 오픈소스 모델은 아직 없다.

개발자 생태계 키우기. 중국이 오픈소스 개발자 220만 명인데, 한국은 통계에도 안 잡힌다. 공공기관의 API를 오픈하고, 해커톤과 오픈소스 프로젝트에 정부가 적극 참여하고, 대학의 오픈소스 교육을 지원해야 한다. 한국의 빠른 인터넷, 높은 스마트폰 보급률, 기술 친화적 인구는 개발자 생태계가 성장하기에 최적의 환경이다.

6단계: 기존 업체의 연착륙을 지원한다 (전 과정)

이 전환은 누군가를 죽이기 위한 것이 아니다. 갈라파고스에서 벗어나면 시장이 더 커진다.

보안업체(라온시큐어, 안랩, 드림시큐리티 등): PC 감시 소프트웨어 → 서버 보안, AI 위협 탐지, 제로트러스트 솔루션으로 전환. 글로벌 서버 보안 시장은 PC 감시 시장보다 수십 배 크다. 한국 금융 시스템에 대한 깊은 이해가 차별점이 된다. 정부가 전환 R&D 자금을 지원하고, 글로벌 보안 인증 (SOC 2, ISO 27001) 취득을 지원한다.

한컴(한글과컴퓨터): HWP 라이선스 판매 → Notion 같은 AI 기반 Markdown 문서 편집기로 전환. 기존 HWP 파일 수십억 개를 변환할 수 있는 유일한 회사이고, 한국어 맞춤법·공문서 서식은 Notion에 없는 차별점이다.

VAN사(NICE정보통신, KIS정보통신 등): 거래 중계 → 결제 데이터 분석, AI 사기 탐지, 소상공인 금융 서비스로 전환. 수십 년간 축적한 가맹점 데이터와 네트워크가 핵심 자산이다.

SI 대기업(삼성SDS, LG CNS 등): 하도급 마진 구조 → AI 전환 컨설팅, 클라우드 마이그레이션으로 전환. 기술력으로 경쟁하는 구조.

이 로드맵의 핵심 원칙

1. 기술이 아니라 목표를 규제한다. “이 프로그램을 깔아라”가 아니라 “이 수준의 보안을 달성해라”. 기술은 빠르게 변하지만 목표는 변하지 않는다. 1999년의 실수를 반복하지 않는 유일한 방법이다.

2. 세계 표준에 올라탄다. 독자 표준을 만드는 것이 아니라, 글로벌 표준(PCI DSS, FIDO2, 3D Secure, EMV, TLS)을 채택한다. 한국의 장점은 표준을 만드는 것이 아니라, 표준을 가장 빠르게 구현하는 것이다.

3. 기존 업체를 죽이지 않고 전환을 돕는다. 갈라파고스를 벗어나면 시장이 더 커진다. 보안업체, VAN사, 한컴 — 모두 글로벌 시장에서 경쟁할 수 있는 새로운 기회를 얻는다.

4. 열되, 보호한다. 시장을 개방하되 소비자 보호는 강화한다. 글로벌 클라우드를 허용하되 개인정보는 국내법으로 보호한다. 개방과 보호는 양립할 수 있다.

자주 묻는 질문

“보안프로그램을 없애면 해킹당하지 않나?”

오히려 반대다. 보안프로그램 자체가 해킹 통로가 되고 있다. 실제 사례 3건이 이를 증명한다. 미국·영국·일본·EU 어디에서도 이런 프로그램을 요구하지 않는다.

“네이버처럼 갈라파고스여서 지켜진 산업도 있지 않나?”

네이버와 보안프로그램은 근본적으로 다르다. 네이버는 한국 사용자에게 더 나은 서비스를 만들어서 이겼다 — 구글이 “못 들어온” 게 아니라 네이버가 더 잘한 것이다. 반면 보안프로그램은 법으로 강제한 것이다. Chrome 평점 1.3점. 아무도 원하지 않는다.

“다른 나라 정부도 AI를 쓰고 있나?”

미국 연방 공무원 9만 명이 ChatGPT 사용 중, 1,800만 건 질문. 싱가포르 정부 전용 AI 챗봇 “Pair”를 100개 기관, 11,000명이 사용. 영국 공무원 AI 교육 10만 명 등록. UAE 정부 기관 AI 활용률 97%.

“1999년의 결정은 잘못이었나?”

아니다. 당시에는 합리적이었다. 문제는 2000년에 미국이 수출 제한을 풀었는데도 21년간 바꾸지 않은 것이다.

AI 규제에 대한 교훈: 초기에 합리적으로 보이는 규제 결정이, 특정 기술을 법으로 고정하면, 수십 년간의 기술 고착(lock-in)을 만들 수 있다. 규제는 기술이 아니라 목표를 지정해야 한다.

출처

Wladimir Palant (palant.info, “Almost Secure” 블로그) — 독일 쾰른 기반 보안 연구자, Adblock Plus 공동 창시자. 2023.01~03 한국 보안프로그램 6편 심층 분석 시리즈.

ESET, “Lazarus supply-chain attack in South Korea” (2020.11.16)

UK NCSC & Korea NIS, Joint Advisory on MagicLine4NX (2023.11.23)

KAIST / USENIX Security 2025, “Too Much of a Good Thing”

전자금융거래법 제9조, EU PSD2 Article 74, 전자금융감독규정 (2025.02 개정)

PCI DSS v1.0 (2004.12) · FIDO Alliance (2012.07) · 3D Secure 2.0 (EMVCo, 2016.10) · US EO 14028 (2021.05.12)

한국경제, “은행, 싼값에 보안프로그램 사서 면책 근거로” (2023.04.05)

라온시큐어·안랩·드림시큐리티 2024년 실적 공시