Policy Report

한국 IT, AI 시대로

10분의 불편이 한 달의 손해가 되는 세상

검문소

군사정권 시절 한국의 주요 도로와 다리에는 검문소가 있었다. 차가 많지 않던 시절, 안보를 위해 만들어진 것이었다. 운전자는 차에서 내려 신분증을 보여주고, 트렁크를 열고, 검사를 받았다. 당시에는 합리적이었다. 차도 적고, 위협도 실재했으니까.

만약 그 검문소가 지금도 있다면 어떨까? 차는 수천만 대로 늘었고, 고속도로는 세계 최고 수준이 됐는데, 진입로마다 차에서 내려 신분증을 보여줘야 한다면? “한 사람당 10분이면 되잖아”라고 말할 수 있을까? 모든 진입로에서 10분씩 멈추면, 고속도로는 주차장이 된다.

한 단계 더 나아가 상상해보자. 서울 남대문에서 아직도 조선시대처럼 신분 검사를 하고 있다면? 도성에 들어오는 모든 사람이 호패를 보여주고, 짐을 풀어 검사받아야 한다면? 비행기가 있는 시대에 성벽은 방어가 안 된다. 행정 비용은 천문학적이고, 물류와 산업은 마비된다. 그런 나라에 공장을 짓겠다는 기업은 없다.

한국 IT 보안이 정확히 이 상태다.

인터넷 뱅킹을 하려면 보안프로그램 3~5개를 설치해야 한다. 관공서 서류를 내려면 공인인증서가 필요하다. 정부 문서는 HWP로만 열린다. 금융기관은 인터넷과 물리적으로 분리된 망에서만 일할 수 있다.

1999년에는 합리적이었다. 미국이 128비트 암호화 수출을 제한하던 시절, 한국은 세계 최초로 전 국민 초고속 인터넷을 깔면서 자체 보안 체계를 만들어야 했다. 글로벌 표준이 아직 없었으니까. 그때는 맞았다.

그리고 “한국형 IT”라는 명분이 생겼다. 한국형 검색엔진 (네이버), 한국형 보안 (망분리 + 공인인증서), 한국형 문서 포맷 (HWP), 한국형 결제 (PG+VAN 구조). 자체 기술력이라는 자부심과 국내 기업 보호라는 명분이 결합되면서, 글로벌 표준과 다른 길을 걸어도 괜찮다는 합의가 만들어졌다.

문제는 25년이 지난 지금도 그 검문소가 그대로라는 것이다. 고속도로는 세계 최고인데, 진입로마다 차에서 내려 10분씩 검사를 받아야 한다. 한국의 인터넷은 2010년에 멈춰 있다. “한국형”이라는 이름으로 글로벌 표준에서 벗어나기 시작한 바로 그 시간에 갇혀버린 것이다.

자율주행차는 검문소에서 내릴 수 없다

비포장도로를 달리던 시절에는 검문소에서 10분을 잃어봤자, 10분에 갈 수 있는 거리가 그렇게 멀지 않았다. 큰 상관이 없었다. 고속도로 시대가 되면 10분에 17km를 갈 수 있으니 손해가 커진다. 그걸 모든 차에게, 모든 진입로에서 시키면 고속도로 전체가 마비된다.

AI 시대의 속도는 고속도로가 아니다. 초음속 비행기에 가깝다. AI가 없던 시절에는 보안프로그램 설치 10분이 사소한 불편이었다. 하지만 AI는 그 10분 동안 수백 건의 거래를 처리하고, 수천 페이지의 문서를 분석할 수 있다. 전 국민 5,000만 명에게 10분씩을 빼앗으면 연간 수십억 시간의 생산성이 사라진다. AI가 그 시간을 활용했다면 만들어냈을 가치까지 포함하면, 손실은 기하급수적으로 커진다.

그런데 자율주행차 시대가 오면 더 근본적인 문제가 생긴다.

자율주행차는 검문소에서 내릴 수 없다. 신분증을 보여줄 수도, 트렁크를 열 수도 없다. 검문소가 있는 한, 자율주행은 기술 수준과 무관하게 불가능하다. 기존 인프라의 전제 — “사람이 직접 조작한다” — 자체가 새로운 기술과 충돌하는 것이다.

AI 에이전트가 바로 그 자율주행차다. 에이전트는 보안프로그램을 설치할 수 없고, 인증서를 USB에 담을 수 없고, 내부망 PC에 앉을 수 없다. AI가 은행 업무를 처리하고, 세금을 신고하고, 서류를 제출하는 시대가 열리고 있는데 — 한국의 인프라가 그 진입 자체를 차단하고 있다.

그리고 AI 시대에 10분의 지연은 더 이상 10분의 손실이 아니다. 에이전트가 차단되는 매 순간, 자동화될 수 있었던 업무가 사람의 수작업으로 되돌아간다. 개인의 불편이 아니라국가 전체의 생산성 후퇴다.

JP Morgan은 25만 직원의 절반이 매일 AI를 업무에 활용한다. 중국의 알리페이는 주당 1.2억 건의 AI 거래를 처리한다. 이 나라들이 AI로 생산성을 끌어올리는 동안, 한국의 금융과 행정 시스템은 에이전트가 접근조차 할 수 없는 구조에 머물러 있다. 이 격차는 매일 벌어지고 있다. 한국은 한 번 방향을 정하면 세계에서 가장 빠르게 실행하는 나라다. 1999년에 초고속 인터넷을 깔았듯이, 지금 전환하면 다시 선두에 설 수 있다. 전환하지 않으면, 격차는 되돌릴 수 없다.

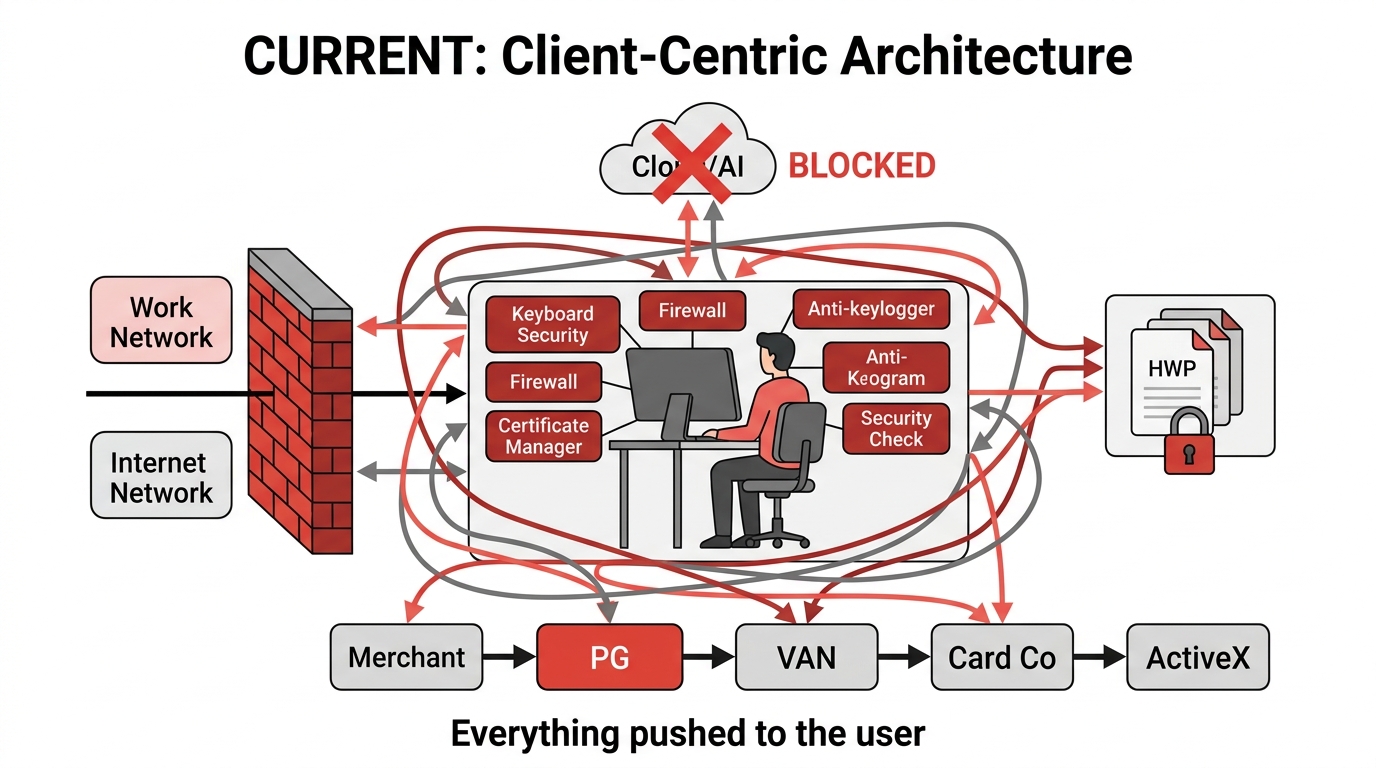

근본 원인: 클라이언트 중심 체제

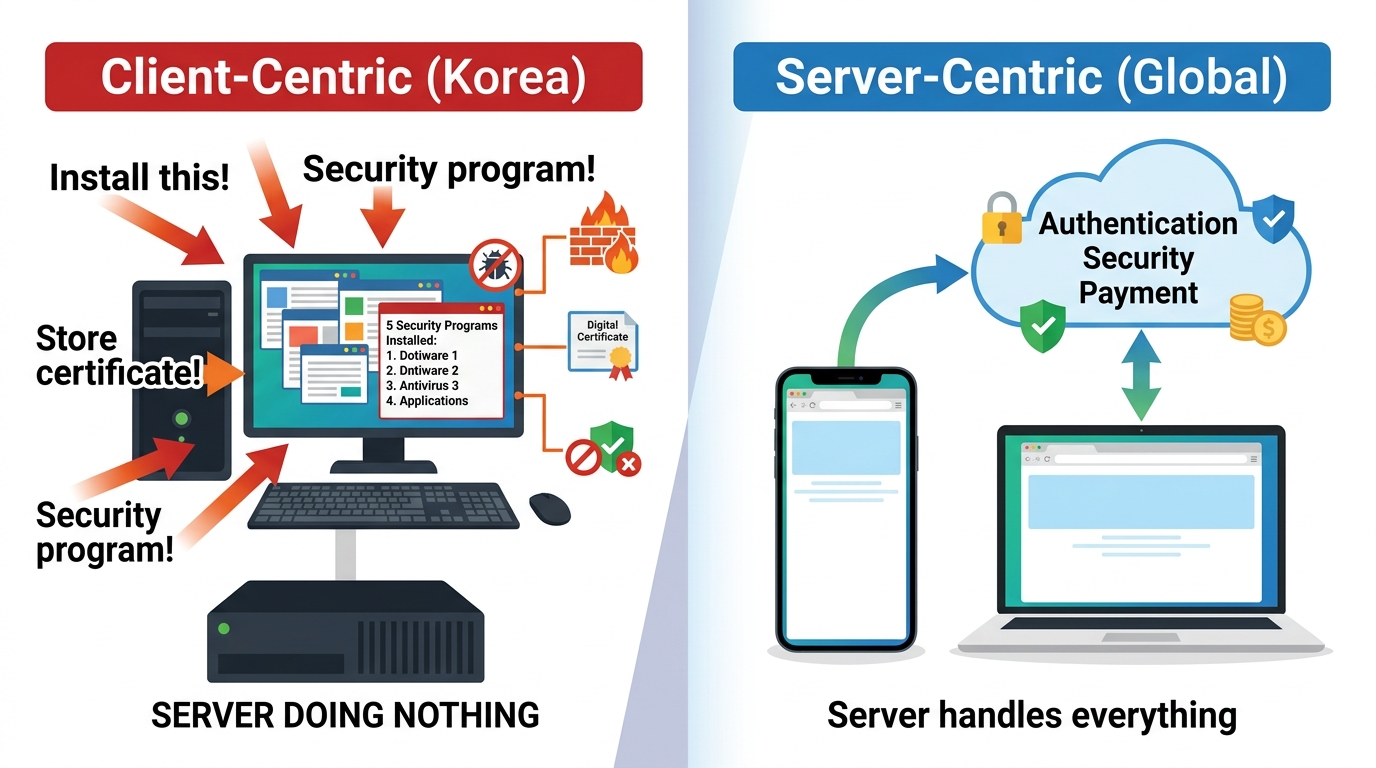

앞에서 살펴본 검문소들 — 보안프로그램, 인증서, 망분리 — 은 각각 다른 문제처럼 보이지만, 하나의 구조적 원인으로 수렴한다. 서버가 처리해야 할 일을 사용자 기기에 떠넘기는 구조.

1999년에는 합리적이었다. 클라우드가 없었다. AWS가 2006년, Google Cloud가 2008년, Azure가 2010년에야 나왔다. 서버 한 대에 수천만 원이던 시절, 연산을 사용자 PC에 떠넘기는 게 가장 싼 선택이었다. ActiveX가 그걸 가능하게 해줬고, IE 점유율 99%에 초고속 인터넷까지 있으니 안 쓸 이유가 없었다.

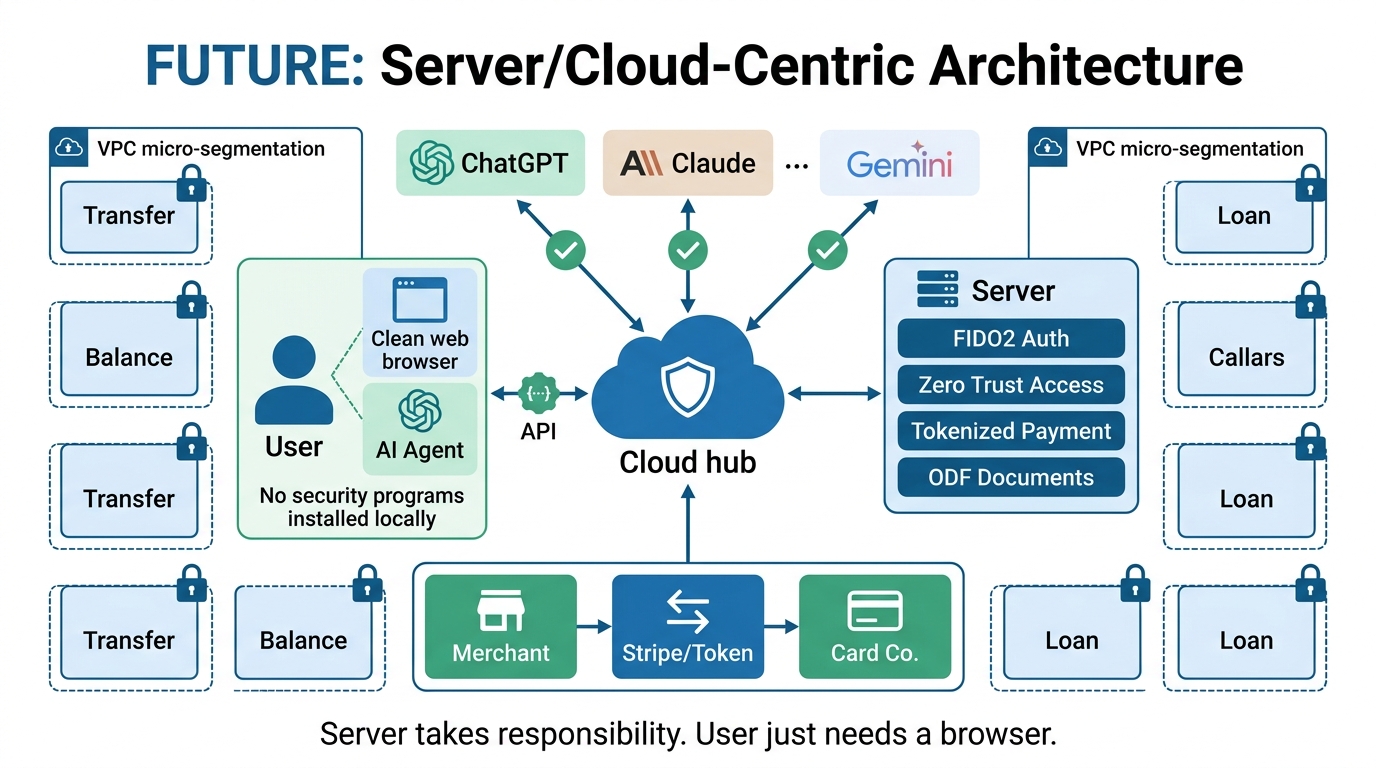

2006년 이후 클라우드가 등장하면서 세계는 서버 중심으로 전환했다. 인증은 서버가 하고(FIDO2), 결제 보안은 서버가 담당하고(PCI DSS), 접근 통제도 서버가 처리한다(Zero Trust). 사용자 기기에는 아무것도 설치하지 않는다. 브라우저만 있으면 된다.

한국은 이 전환에 실패했다. 2006년 AWS가 나왔을 때, 2007년 아이폰이 나왔을 때, 2010년 클라우드가 보편화됐을 때 — 매번 전환의 기회가 있었다. 하지만 이미 법과 규제가 클라이언트 보안을 의무화하고 있었고, 그 위에 수조 원 규모의 보안 산업이 세워져 있었고, 수만 명의 인력이 이 체제를 유지하고 있었다. 전환은 기술의 문제가 아니라 기존 체제를 해체하는 문제였고, 아무도 그 비용을 감당하려 하지 않았다.

PC에서 스마트폰으로 기기가 바뀌었을 때도, 같은 실수를 반복했다. PC에 보안프로그램을 깔던 것이, 스마트폰에 인증서 앱을 깔게 하는 것으로 바뀌었을 뿐이다. 기기만 바뀌었지 “사용자 기기에 뭔가를 깔아야 한다”는 사고방식은 그대로다.

클라이언트 중심 체제의 비용은 눈에 잘 보이지 않지만 구조적이다. 은행 하나가 보안프로그램을 만들려면 Windows 버전, Mac 버전, iOS 앱, Android 앱을 각각 개발해야 한다. 보안프로그램이 3~5개고, 은행이 수십 개면, 수천 개의 프로그램을 각각 유지보수해야 한다. Mac 사용자가 한국 은행 업무를 못 하고, Linux 사용자가 관공서 서류를 못 내는 이유가 여기 있다. 돈이 안 되는 OS는 지원 안 하는 것이다. 클라우드 중심이면? 서버에서 다 처리하니까 사용자는 브라우저만 열면 된다. Windows든 Mac이든 iPhone이든 상관없다.

왜 안 바뀌었을까? 바꿀 인센티브가 아무에게도 없었기 때문이다.

- 은행: 지금이 편하다. 보안 사고가 나면 “사용자가 보안프로그램을 안 깔았다”고 책임을 전가하면 된다. 클라우드로 가면 서버 보안을 자기 돈으로 해야 한다.

- 보안업체: 지금이 돈이 된다. 클라이언트 설치형 보안 제품 시장이 연 2~4조원이다. 클라우드로 가면 이 시장이 사라진다.

- 규제기관: 바꿨다가 사고가 나면 내 책임이다. 안 바꾸면 아무 일 없다.

- 사용자: 불편하지만 선택권이 없다. 은행을 안 쓸 수는 없으니까.

바꾸면 손해, 안 바꾸면 아무 일 없다. 모든 이해관계자가 현상 유지에 인센티브가 있다. 그래서 클라우드 시대가 온 지 20년이 지났는데도 한국의 인터넷 보안은 클라이언트 중심에 머물러 있다.

AI 시대가 이 균형을 깬다. 다른 나라의 기업이 AI 에이전트로 업무를 자동화하는 동안 한국만 클라이언트 설치에 묶여 있으면, “안 바꿔도 괜찮다”는 전제가 무너진다.현상 유지 자체가 가장 비용이 큰 선택이 되는 시대가 온 것이다.

목차

1부 — AI 시대, 우리가 풀어야 할 숙제들

에이전트 시대: 인터넷의 다음 단계

SaaS → 에이전트 전환, 에이전틱 인터넷, 한국 인프라가 에이전트를 차단하는 구조적 문제.

망분리: 성을 쌓아 하늘을 막다

왜 망분리가 AI 시대에 치명적인가. 내부자 위협, USB 보안 사고, 클라우드 차단의 실체.

클라이언트 인증서: 열쇠를 사용자에게 떠넘기다

보안프로그램, 공인인증서, 결제 플러그인. 서버가 관리할 열쇠를 왜 사용자에게 들고 다니라 하는가.

HWP: 한국만 읽을 수 있는 문서

정부 문서 포맷이 왜 AI 시대의 병목인가. 30년간 쌓인 데이터를 AI가 읽지 못한다.

2부 — 한국 IT, AI 시대의 설계도

제로트러스트: 망분리 없이 안전한 시스템

Google BeyondCorp, AWS, Azure, 네이버 클라우드. 클라우드별 구현 방법.

궁극의 제로트러스트: 서버리스

서버가 없으면 해킹할 서버도 없다. 서버리스 아키텍처가 보안의 미래인 이유.

글로벌 표준으로의 전환

FIDO2, PCI DSS, ODF. 한국형이 아니라 글로벌 표준이 답인 이유.

Part 1

AI 시대, 우리가 풀어야 할 숙제들

제1장. 에이전트 시대: 인터넷의 다음 단계

1.1 SaaS에서 에이전트로

SaaS 시대에는 사람이 소프트웨어를 썼다. 브라우저를 열고, 로그인하고, 버튼을 누르고, 결과를 확인했다. 에이전트 시대에는 AI가 소프트웨어를 대신 쓴다. 사람은 목표만 말하면 된다.

비유하면 이렇다. 지금은 내가 직접 은행 앱을 열고, 로그인하고, 계좌번호를 입력하고, 금액을 적고, 송금 버튼을 누른다. 에이전트 시대에는 “3시에 월세 내줘”라고 말하면 에이전트가 알아서 처리한다. 은행 앱을 열 필요도, 계좌번호를 외울 필요도, 버튼을 누를 필요도 없다. 에이전트가 내 대리인으로서 모든 절차를 수행한다.

여기서 한국의 구조적 취약점이 드러난다. 에이전트 시대는 SaaS 위에 AI를 얹는 것인데, 한국은 SaaS 시대에 이미 뒤처져 있었다. SaaS란 Slack, Notion, Google Workspace, Salesforce처럼 클라우드에서 돌아가는 소프트웨어다. 글로벌 기업은 이 도구들로 실시간 협업하고 생산성을 끌어올렸다. 한국 기업은 망분리 때문에 Slack, Notion, Google Workspace를 쓸 수 없거나 제한적으로만 사용했다. 사내 메일과 한컴오피스에 머물러 있었다. SaaS라는 토대가 없으면 에이전트라는 건물을 올릴 수 없다.

1.2 에이전틱 인터넷: 에이전트끼리 대화하는 시대

한 단계 더 나아가면, 에이전트끼리 대화하는 시대가 온다. 내 에이전트가 은행 에이전트에게 “송금해줘”, 병원 에이전트에게 “예약해줘”, 쇼핑 에이전트에게 “주문해줘” — 사람 개입 없이. 이것이 에이전틱 인터넷이다.

에이전트가 서로 대화하려면 표준 프로토콜이 필요하다. TCP/IP가 인터넷의 통신 프로토콜이듯, 에이전트 인터넷에도 프로토콜이 있다. Anthropic이 만든 MCP(Model Context Protocol)가 그것이다. 이미 월간 SDK 다운로드가 9,700만 회를 넘었다. 에이전트 간 통신의 사실상 표준으로 자리잡고 있다.

1.3 이미 시작된 에이전트 시대

에이전트는 이미 실용 단계에 진입했다. OpenClaw는 GitHub에서 25만 스타를 받았고 30~40만 명이 사용한다. 이메일을 읽고, 캘린더를 관리하고, 코드를 배포하고, 서류를 제출한다. 사람이 하던 반복 업무를 에이전트가 대신 수행한다.

대형 금융기관도 이미 움직이고 있다. JP Morgan은 25만 직원의 50%가 매일 AI를 사용한다. Bank of America의 AI 비서 Erica는 하루 200만 건의 요청을 처리한다. 알리페이의 AI Pay는 주당 1.2억 건의 결제를 처리한다. 에이전트 시대는 미래가 아니라 이미 현재다.

앞 장에서 살펴본 한국 IT의 세 가지 구조적 문제 — 망분리, 클라이언트 인증서, HWP — 는 에이전트 시대에 단순한 비효율이 아니라 완전한 차단벽이 된다. 에이전트는 소프트웨어를 설치할 수 없고, USB를 꽂을 수 없고, 독자 포맷을 해석할 수 없다. 다음 절에서 이것이 실제로 어떤 결과를 만드는지 살펴본다.

1.4 현재 시스템이 유지되면 어떻게 되나

시나리오 1 — 은행

“월세 내줘.” 에이전트가 은행에 접근한다. 한국 은행 사이트는 보안프로그램 설치를 요구한다. 에이전트는 소프트웨어를 설치할 수 없다. 실패. 다른 나라에서는 에이전트가 은행 API에 접근해서 3초 만에 송금을 처리한다.

시나리오 2 — 정부 서류

“사업자등록증 발급해줘.” 에이전트가 정부24에 접근한다. 공인인증서를 요구한다. 에이전트는 USB를 꽂을 수 없다. 실패. 에스토니아에서는 X-Road API를 통해 에이전트가 자동으로 서류를 발급받는다.

시나리오 3 — 병원

“건강검진 예약해줘.” 에이전트가 병원 시스템에 접근한다. 망분리로 차단된다. 실패. 미국에서는 FHIR API를 통해 에이전트가 예약하고, 검진 결과를 조회하고, 다른 병원에 기록을 전송한다.

시나리오 4 — 쇼핑

“냉장고 최저가로 사줘.” 에이전트가 여러 쇼핑몰의 가격을 비교하고 최저가를 찾는다. 결제 단계에서 ISP 또는 안심클릭 인증을 요구한다. 에이전트는 팝업 인증 창을 처리할 수 없다. 실패. 해외에서는 Stripe API로 에이전트가 자동 결제한다.

1.5 한국만 제외되는 미래

네 가지 시나리오의 공통점이 있다. 다른 나라에서는 에이전트가 API를 통해 3초 만에 처리하는 일을, 한국에서는 에이전트가 아예 시작조차 못 한다. 보안프로그램 설치, 공인인증서, 망분리, ISP 인증 — 이 모든 것이 “사람이 직접 조작한다”는 전제 위에 설계됐다. 에이전트는 사람이 아니다. 그래서 차단된다.

결과는 명확하다. 미국에서 “내일 아침 비행기 예약하고, 호텔 잡고, 렌터카도 빌려줘”라고 말하면 에이전트가 수 분 안에 처리한다. 한국에서는 각 사이트에 직접 로그인해서, 보안프로그램을 설치하고, 한 건씩 처리해야 한다. 같은 인터넷을 쓰면서 생산성 격차가 구조적으로 벌어진다.

이것은 10분의 불편이 아니다. 에이전트 시대에 에이전트를 쓸 수 없다는 것은, 인터넷 시대에 인터넷을 쓸 수 없는 것과 같다. 구조적 경쟁력의 문제다.

1.6 에이전틱 인터넷: 에이전트끼리 대화하는 세상

지금 인터넷은 사람이 웹사이트를 방문한다. 에이전틱 인터넷에서는 에이전트가 API를 호출한다. 사람이 브라우저를 여는 횟수보다 에이전트가 API를 호출하는 횟수가 압도적으로 많아진다. 인터넷 트래픽의 대부분이 에이전트 간 통신으로 채워지는 시대가 온다.

에이전트가 넘을 수 없는 벽

앞서 살펴본 것처럼, 한국 IT 인프라의 핵심 요소들 — 보안프로그램 설치, 인증서, HWP, 망분리 — 은 모두 사람의 물리적 조작을 전제로 설계됐다. 에이전트에게는 각각이 넘을 수 없는 벽이다. CAPTCHA도 마찬가지다. CAPTCHA는 본래 봇 차단용으로 만들어졌기 때문에, 에이전트가 풀 수 없는 것이 아니라 풀어서는 안 되는 것이다.

봇과 에이전트는 다르다

한국의 현재 인프라는 에이전트를 “봇”으로 취급해서 차단하는 구조다. 봇은 악의적인 자동화 프로그램이다. 스팸을 보내고, 계정을 해킹하고, 서버를 공격한다. 차단해야 마땅하다.

하지만 에이전트는 사용자의 대리인이다. 내가 “월세 내줘”라고 지시하면, 에이전트는 나를 대신해서 은행에 접근한다. 이것은 내가 직접 은행에 가는 것과 같다. 대리인을 차단하는 것은 사용자를 차단하는 것과 같다.

봇을 차단하면서 에이전트를 허용하려면, 에이전트가 누구의 대리인인지 인증할 수 있어야 한다. 이것이 에이전트 인증이다.

에이전트 시대에 필요한 인프라

첫째, 에이전트 인증 표준이 필요하다. OAuth 2.0, API 키, 서비스 어카운트 — 이미 글로벌 표준이 존재한다. 에이전트가 “나는 김철수의 대리인이고, 김철수가 월 50만원까지 자동 결제를 허용했다”는 것을 증명할 수 있는 체계다.

둘째, 에이전트가 접근할 수 있는 API 인프라가 필요하다. 웹사이트는 사람이 보는 것이다. API는 에이전트가 쓰는 것이다. 은행, 정부, 병원, 쇼핑몰 — 모든 서비스가 API를 제공해야 에이전트가 접근할 수 있다.

셋째, 기계가 읽을 수 있는 문서 포맷이 필요하다. HWP는 사람이 읽는 문서다. 에이전트가 정부 문서를 분석하려면 JSON, XML, ODF 같은 기계 판독 가능 형식이어야 한다. 사람에게 보여줄 용도의 문서와, 에이전트가 처리할 용도의 데이터가 분리돼야 한다.

이 세 가지 — 에이전트 인증, API 인프라, 기계 판독 가능 포맷 — 는 에이전트 시대의 기본 인프라다. 한국은 세 가지 모두 부족하다. 2부에서는 이 문제를 어떻게 풀 수 있는지 구체적인 설계도를 제시한다.

자주 묻는 질문

에이전트가 내 돈을 마음대로 쓰면 어떡하나요?

에이전트 시대가 정말 오나요?

한국은 얼마나 뒤처져 있나요?

에이전트가 해킹당하면 어떻게 하나요?

언제까지 바꿔야 하나요?

기존 보안은 어떻게 되나요?

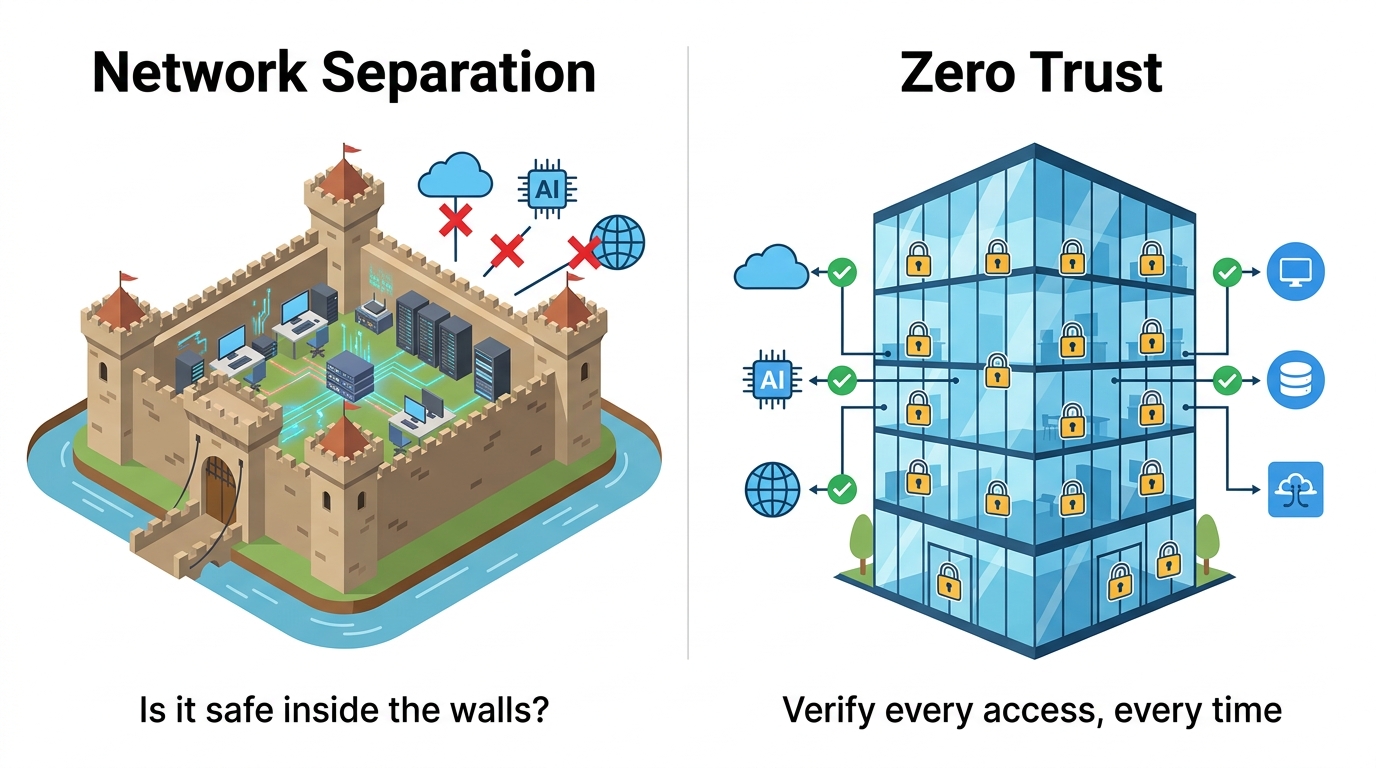

제2장. 망분리: 성을 쌓아 하늘을 막다

2013년 3월 20일 오후 2시, 한국의 주요 방송사와 금융기관 전산망이 동시에 마비됐다. KBS, MBC, YTN의 방송 시스템이 멈췄고, 신한은행과 농협의 ATM이 작동을 멈췄다. 4만 8천여 대의 컴퓨터가 동시에 먹통이 됐다. 하드디스크가 물리적으로 파괴되는 유형의 공격이었다. 피해 복구에 수개월, 비용은 수천억 원이 소요됐다. 한국 정부는 근본적인 질문에 직면했다. 어떻게 하면 이런 일을 막을 수 있는가?

정부의 답은 단순했다. 벽을 쌓자. 업무 네트워크와 인터넷을 물리적으로 완전히 분리하자. 외부에서 들어올 수 있는 모든 길을 차단하면 해커가 침투할 방법이 없다. 이것이 “망분리”다. 금융위원회는 2013년 “금융전산 보안 강화 종합대책”을 발표하며 전 금융기관에 망분리를 의무화했다. 이미 2008년부터 금융감독원이 권고해온 정책이었지만, 3.20 사이버 테러가 결정적 계기가 됐다.

망분리는 두 가지 형태로 구현된다. 첫째는 물리적 망분리다. 말 그대로 업무용 PC와 인터넷용 PC를 물리적으로 분리한다. 한 책상 위에 모니터 두 대, 키보드 두 개, 마우스 두 개가 놓인다. 왼쪽 PC에서는 내부 업무 시스템에 접속하고, 오른쪽 PC에서는 인터넷을 사용한다. 두 PC 사이에는 어떤 연결도 없다. 네트워크 케이블부터 완전히 다른 회선을 쓴다. 한국의 주요 금융기관 대부분이 이 방식을 채택했다.

둘째는 논리적 망분리다. 물리적으로는 하나의 PC를 사용하지만, 가상화 기술로 업무 영역과 인터넷 영역을 소프트웨어적으로 분리한다. VDI(가상 데스크톱, 하나의 PC에서 두 개의 화면을 띄우는 기술)를 통해 업무용 가상 데스크톱과 인터넷용 가상 데스크톱을 따로 운영한다. 물리적 망분리보다 비용은 적지만, 가상화 솔루션 라이선스, 서버 인프라, 관리 인력 등의 비용이 여전히 상당하다. 그리고 두 방식 모두 한 가지 전제를 공유한다. 벽 안은 안전하다.

2.1 왜 만들어졌나: 포격 속에서 내린 결정

망분리가 등장한 배경을 이해하려면 2000년대 한국의 사이버 보안 상황을 돌아봐야 한다. 2003년 1월 25일, 마이크로소프트 SQL 서버의 취약점을 이용한 슬래머 웜이 전 세계를 강타했다. 한국에서는 인터넷이 9시간 동안 사실상 마비됐다. KT, SK브로드밴드, LG유플러스 등 주요 ISP의 DNS 서버가 다운되면서 전국민이 인터넷을 쓸 수 없었다. “1.25 인터넷 대란”으로 불리는 이 사건은 한국의 인터넷 인프라가 단일 공격에 얼마나 취약한지를 드러냈다.

2009년 7월 7일에는 청와대, 국방부, 국가정보원 등 정부 핵심 기관과 주요 금융기관 웹사이트가 대규모 DDoS 공격을 받았다. 북한 정찰총국 소행으로 추정되는 이 공격은 사이버 위협이 국가 안보의 영역에 진입했음을 확인시켰다. 2011년 4월에는 농협 전산망이 마비돼 3일간 ATM과 인터넷뱅킹이 중단됐다. 3천만 고객의 금융 서비스가 멈춘, 금융 역사상 전례 없는 사고였다.

이런 사고들이 연쇄적으로 터지는 상황에서 금융당국은 가장 확실한 방법을 선택했다. 아예 끊어버리자. 인터넷에서 들어오는 공격을 막으려면 인터넷 자체를 차단하면 된다. 2008년 금융감독원은 “전자금융감독규정” 개정을 통해 금융기관에 망분리를 권고했고, 2013년에는 이를 의무화했다. 공공기관은 국가정보원의 “국가 정보보안 기본지침”에 따라 유사한 망분리를 시행했다.

당시 맥락에서 이 결정은 합리적이었다. 2008년에는 아마존 AWS가 한국에 리전을 열기 6년 전이었다. 클라우드 컴퓨팅은 아직 실험적 기술이었고, SaaS(인터넷으로 쓰는 소프트웨어)라는 개념조차 대중적이지 않았다. 기업의 IT 시스템은 자체 서버실에서 운영하는 온프레미스(자체 서버실에서 직접 운영하는 방식)가 표준이었다. 인터넷은 주로 웹 검색과 이메일에 사용됐고, 업무 시스템의 핵심 기능은 인터넷 없이도 돌아갔다. 이런 환경에서 인터넷을 끊는 것은 “불편하지만 가능한” 선택이었다.

중세 성벽의 논리

중세 유럽의 성은 높은 석벽과 깊은 해자로 둘러싸여 있었다. 적이 기마병과 보병으로 공격하던 시대에 이 방어 체계는 수백 년간 효과적이었다. 콘스탄티노플의 테오도시우스 성벽은 1,000년 넘게 도시를 지켰다. 벽의 높이와 두께가 곧 안보였다.

망분리의 논리는 이 성벽과 정확히 같다. 내부 네트워크라는 “성” 주위에 인터넷 차단이라는 “벽”을 쌓는다. 벽 바깥의 위협 — 해커, 악성코드, 피싱 — 은 벽을 넘을 수 없다. 벽 안에서 일하는 사람들은 안전하다. 단순하고, 직관적이고, 설명하기 쉽다. 국회의원에게 보고하기에도, 감사원 감사를 받기에도 편리한 논리다. “우리는 망분리를 했습니다”라는 한 문장이면 보안 점검을 통과할 수 있었다.

1453년 4월, 오스만 제국의 술탄 메흐메트 2세는 우르반이라는 헝가리 기술자가 만든 거대 대포를 콘스탄티노플 성벽 앞에 배치했다. 600킬로그램짜리 돌탄환이 1,000년 된 성벽을 부수기 시작했다. 53일간의 포격 끝에 성벽은 무너졌고, 비잔틴 제국은 역사 속으로 사라졌다. 성벽이 무용해진 것은 적이 더 강해져서가 아니었다. 전쟁의 차원 자체가 바뀌었기 때문이다. 2차원 평면의 돌진이 3차원 포물선의 포격으로 바뀌었다.

그런데 왜 지금은 성벽이 없을까? 대포 때문만이 아니다. 성벽은 세 가지 이유로 사라졌다. 첫째, 무기 체계가 바뀌었다. 대포, 비행기, 미사일 — 벽을 넘거나 뚫는 기술이 발전하면서 벽의 방어력이 무의미해졌다. 둘째, 성벽이 오히려 불리해졌다. 벽 안에 갇히면 보급이 끊기고, 기동이 제한되고, 포위당하면 탈출이 불가능하다. 성벽이 적을 막는 것이 아니라 자기를 가두는 감옥이 된 것이다. 셋째, 더 나은 대안이 나왔다. 기동전, 정보전, 첩보 네트워크 — 벽 대신 움직이고, 감시하고, 실시간으로 대응하는 방어 체계가 성벽보다 효과적이었다.

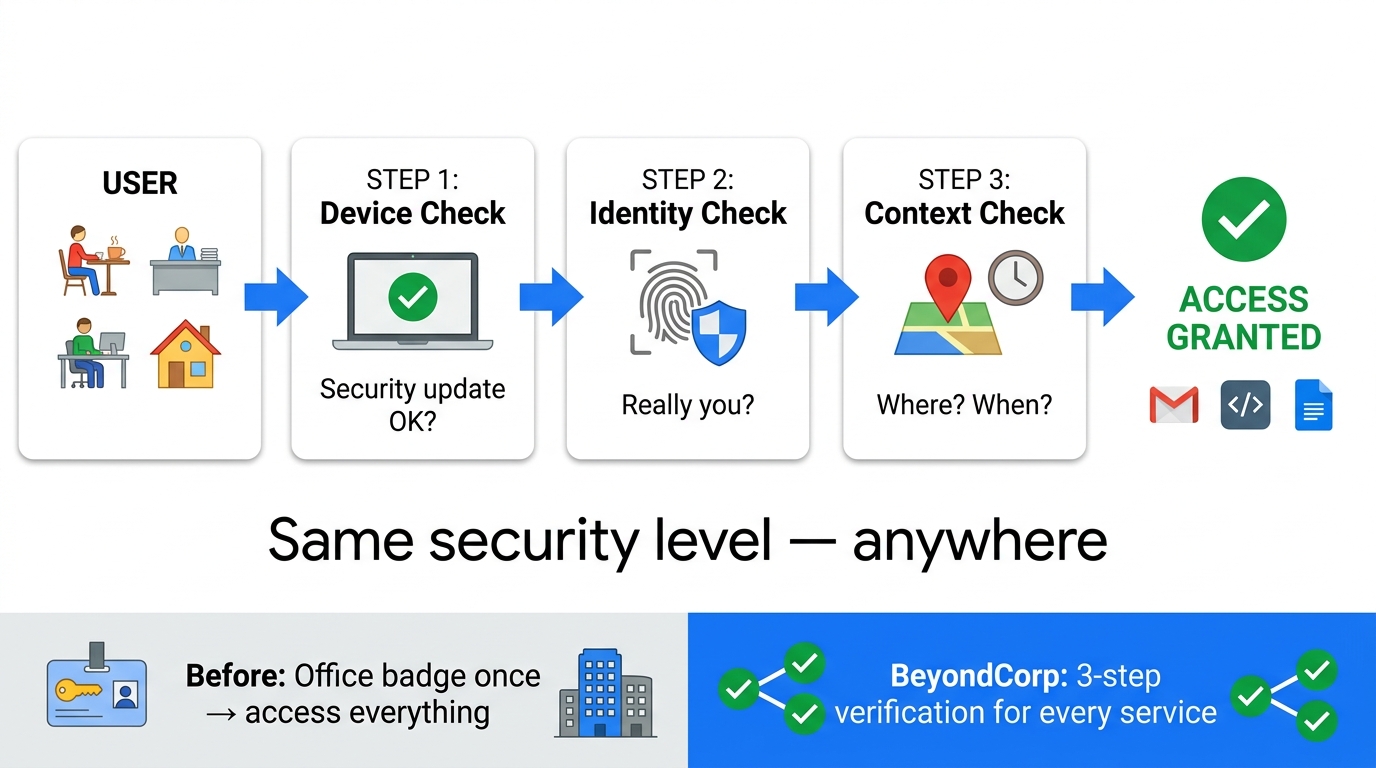

오늘날의 사이버 보안도 같은 전환점에 서 있다. 첫째, 공격 체계가 바뀌었다. 내부자를 매수하고, 공급망을 감염시키고, AI로 피싱 메일을 개인 맞춤형으로 작성하고, 제로데이 취약점(아직 알려지지 않은 보안 구멍)을 자동으로 발견한다. 벽을 넘는 기술이 이미 존재한다. 둘째, 망분리가 오히려 약점이 됐다. 벽 안에 갇히면 클라우드를 못 쓰고, AI를 못 쓰고, 재택근무를 못 하고, 보안 패치도 늦어진다. 적을 막는 것이 아니라 자기를 가두는 구조다. 셋째, 더 효과적인 대안이 이미 운용되고 있다. 제로트러스트(모든 접근을 매번 검증하는 보안 방식)는 구글이 2014년 BeyondCorp 프로젝트로 도입했고, 미국 정부가 2021년 행정명령 14028호로 채택했다. 한국은 여전히 성벽을 높이고 있다.

세계의 은행은 지금

미국

JP Morgan은 25만 직원 중 절반이 매일 AI를 사용한다. 450개의 AI 유스케이스가 운영 중이며, 에이전틱 AI(자율적으로 판단하고 실행하는 AI)의 배포를 시작했다. 목표는 명확하다. 모든 직원에게 AI 에이전트를 주고, 모든 백엔드 업무를 자동화하고, 모든 고객에게 AI 컨시어지를 제공하는 것이다.

Bank of America의 AI 비서 Erica는 누적 32억 건의 상호작용을 처리했다. 하루 200만 건, 이는 직원 11,000명이 하루 종일 일하는 분량이다. 2026년 AI에만 40억 달러를 투자한다.

Goldman Sachs는 Anthropic의 Claude 기반 자율 에이전트를 테스트 중이다. AI 트레이딩 데스크가 27% 수익 증가를 기록했다.

이 은행들에 망분리는 없다. 보안프로그램 설치 의무도 없다. 전부 클라우드 인프라 위에서 제로트러스트 아키텍처와 생체인증으로 운영된다.

유럽

Deutsche Bank는 Google Cloud와 10년 장기 파트너십을 체결했다. 규모는 10억 달러 이상이다. HSBC는 클라우드 인프라에 대규모 투자를 진행하며 사기 탐지 AI를 운영한다. Barclays는 210개의 레거시 애플리케이션을 폐기하고 사이버보안 AI로 업그레이드했다.

유럽연합은 2025년 DORA(디지털 운영 회복력법)를 시행했다. 금융기관의 디지털 운영 회복력을 체계적으로 관리하는 법이다. Open Banking API 표준화도 완료했다. 망분리 의무는 없다. 보안프로그램 설치 의무도 없다.

중국

Alipay의 AI Pay는 주당 1.2억 건의 AI 거래를 처리한다. “에이전틱 커머스 트러스트 프로토콜”을 출시해 AI 에이전트가 자율적으로 결제하는 시대를 열었다. WeChat Pay는 하루 12억 건의 거래를 처리하며 안면인식 결제를 운영한다. 디지털 위안(e-CNY)은 34억 건의 거래를 처리했고, 규모는 16.7조 위안에 달한다.

중국에도 망분리는 없다.

한국

한국은 망분리를 유지한다. 보안프로그램 3~5개 설치가 필수다. AI 도구 사용은 제한된다. 세계에서 유일하게 망분리와 보안프로그램 설치를 금융기관에 의무화하는 나라다.

| 미국 | 유럽 | 중국 | 한국 | |

|---|---|---|---|---|

| 망분리 | 없음 | 없음 | 없음 | 유일하게 있음 |

| 보안프로그램 설치 | 없음 | 없음 | 없음 | 유일하게 있음 |

| 클라우드 | 활발 | 활발 | 활발 | 제한 |

| AI 에이전트 | 활발 | 도입 중 | 선두 | 제한 |

| 인증 | 생체인증 | 생체인증 | 안면인식 | 보안프로그램 |

2.2 사건들: 성벽 안에서 벌어진 일

2014년 카드 3사: 1억 400만 건, 내부자의 USB

2014년 1월 8일, 검찰이 발표한 수사 결과는 한국 금융권을 경악시켰다. KB국민카드 5,300만 건, 롯데카드 2,600만 건, NH농협카드 2,500만 건 — 총 1억 400만 건의 개인정보가 유출됐다. 대한민국 경제활동인구 2,600만 명의 거의 4배에 달하는 건수였다. 한 사람의 정보가 여러 카드사에서 중복 유출된 것이다.

유출된 정보의 범위가 충격적이었다. 이름, 주민등록번호, 휴대전화 번호, 자택 주소, 카드번호, 유효기간은 기본이었다. 여기에 결혼 여부, 신용등급, 연소득, 직장 정보까지 포함되어 있었다. 금융 사기에 필요한 모든 재료가 한 묶음으로 빠져나간 셈이다.

범인은 신용평가사 코리아크레딧뷰로(KCB) 소속 협력업체 직원 박모 씨(39세)였다. 박 씨는 카드사의 FDS(이상금융거래탐지시스템 — 수상한 카드 결제를 자동으로 찾아내는 시스템) 개발 프로젝트에 투입된 외부 파견 인력이었다. FDS를 개발하려면 실제 고객 거래 데이터가 필요하다. 그래서 박 씨는 세 카드사의 고객 데이터베이스에 대한 조회 권한을 정당하게 부여받았다.

문제는 권한의 범위였다. 박 씨는 KCB에서 파견된 외부 인력임에도 불구하고 세 카드사의 전체 고객 데이터에 접근할 수 있었다. FDS 개발에 필요한 것은 거래 패턴 데이터이지, 고객의 주민등록번호나 자택 주소가 아니다. 그러나 세 카드사 모두 파견 인력에 대한 접근 권한을 업무 범위에 맞게 세분화하지 않았다.

박 씨는 2012년 6월부터 2013년 12월까지, 19개월에 걸쳐 범행을 저질렀다. 한 번에 대량을 빼내지 않았다. 매번 조금씩, 수십만 건 단위로 USB 메모리에 복사했다. 한 번의 대량 다운로드는 탐지될 수 있지만, 업무 중 소량의 데이터를 조회하는 것은 정상 업무와 구분하기 어렵다. 19개월간 이 작업을 반복해 최종적으로 1억 400만 건을 축적했다.

세 카드사 모두 금융감독원의 망분리 규정을 충실히 준수하고 있었다. 외부 인터넷과 내부 업무망이 물리적으로 분리되어 있었고, 외부에서의 해킹 시도는 차단할 수 있었다. 그러나 망분리의 근본적 한계가 여기서 드러났다. 박 씨는 이미 성벽 안에 있는 사람이었다. 내부 네트워크에 정당한 접근 권한을 가진 사람이 물리적 저장매체로 데이터를 빼내는 행위는 망분리의 탐지 범위 밖이었다. USB 포트를 차단하는 DLP(데이터 유출 방지) 소프트웨어가 설치되어 있었지만, 파견 인력의 장비에는 적용되지 않았다.

이 사건의 후속 처리는 유출 자체보다 충격적이었다. 금융감독원이 세 카드사에 부과한 과징금은 각각 600만 원이었다. 총 1,800만 원. 1억 400만 건으로 나누면 건당 0.17원이다. 문자 메시지 한 건(약 20원)의 100분의 1도 안 되는 금액이다. 미국에서 2017년 에퀴팩스(Equifax)가 1억 4,700만 건의 개인정보를 유출했을 때 합의금은 5억 7,500만 달러(약 7,500억 원)였다. 건당 약 5,100원. 한국의 건당 과징금 0.17원과 미국의 건당 5,100원 — 3만 배의 차이다. 개인정보의 가치에 대한 두 나라의 인식 차이가 숫자로 드러난다.

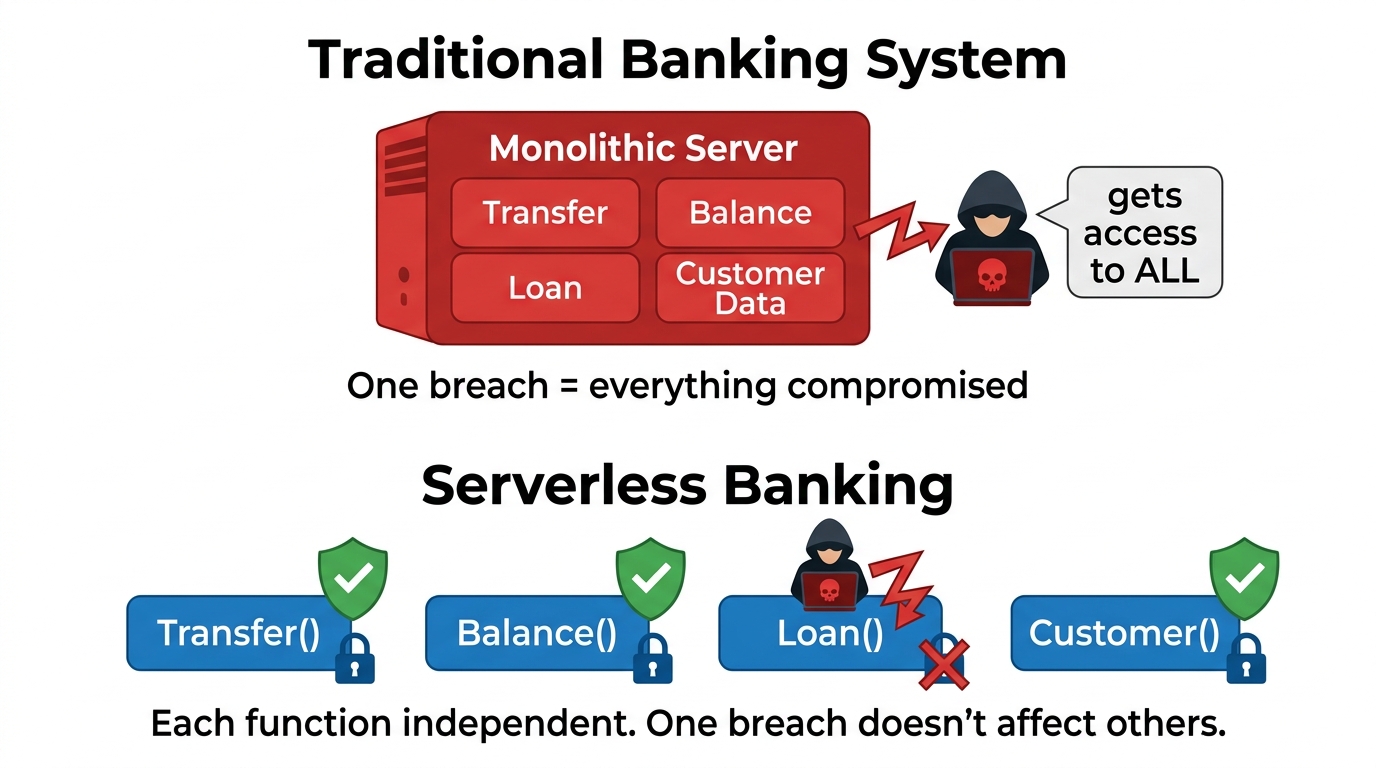

클라우드 기반 제로트러스트 아키텍처였다면 이 사건의 모든 단계를 차단할 수 있었다. 첫째, 최소 권한 원칙. 파견 인력에게는 FDS 개발에 필요한 거래 패턴 데이터만 접근을 허용하고, 주민등록번호나 주소 같은 식별 정보에는 접근을 차단한다. 둘째, USB 포트 완전 차단. 클라우드 환경에서는 데이터가 서버에만 존재하고, 로컬 장비로의 다운로드 자체가 불가능하다. 셋째, 이상 행동 탐지. AWS CloudTrail이나 Azure Monitor는 한 계정이 19개월에 걸쳐 반복적으로 대량 조회를 수행하는 패턴을 실시간으로 포착한다. 넷째, 데이터 암호화. 설령 데이터를 빼내더라도 암호화된 상태로만 존재하므로 외부에서 복호화할 수 없다.

박 씨가 사용한 방법은 기술적으로 고도하지 않았다. USB 메모리에 복사한 것이 전부다. 성벽(망분리)은 외부의 적을 막기 위해 설계되었다. 성벽 안의 사람이 물건을 들고 나가는 것은 막을 수 없었다. 제로트러스트는 성벽 안의 모든 사람도 의심한다. 모든 접근을 기록하고, 모든 이상 행위를 탐지하고, 모든 데이터를 암호화한다. 신뢰할 수 있는 내부자라는 개념 자체가 존재하지 않는다.

2023년 LG유플러스: 29만 건, 열려 있던 관리자 페이지

2023년 1월 2일, LG유플러스 고객들이 스팸 문자와 보이스피싱 전화가 급증했다고 신고하기 시작했다. 개인정보보호위원회가 조사에 착수했고, 29만 건의 고객 개인정보가 유출된 사실이 확인됐다. 이름, 생년월일, 전화번호, 이메일, 자택 주소, USIM 고유번호까지 포함되어 있었다. USIM 고유번호는 복제폰 제작에 악용될 수 있는 정보다.

조사 결과 드러난 원인은 허탈할 정도로 단순했다. LG유플러스의 고객인증 시스템에는 관리자 전용 웹 페이지가 있었다. 내부 직원만 접속해야 하는 이 페이지가 외부 인터넷에서 접근 가능한 상태로 방치되어 있었다. URL만 알면 누구나 접속할 수 있었다. 접속 후의 인증 절차도 취약했다. 관리자 계정의 비밀번호가 단순했고, 다중 인증(MFA)도 적용되지 않았다.

공격자는 이 관리자 페이지를 통해 고객 데이터베이스에 직접 접근했다. 망분리는 네트워크 계층의 방어다. LG유플러스도 망분리 규정을 준수하고 있었다. 그러나 관리자 웹 페이지는 애플리케이션 계층에서 동작한다. 웹 서비스 자체가 외부에 열려 있으면, 망분리를 아무리 철저히 해도 아무 의미가 없다. 성벽을 높이 쌓아도 정문이 활짝 열려 있는 것과 같다.

개인정보보호위원회는 LG유플러스에 과징금 68억 원을 부과했다. 2014년 카드 3사의 600만 원과 비교하면 1,100배 이상 늘었다. 과징금 규모는 커졌지만, 같은 유형의 사고가 9년 뒤에 반복됐다는 것이 핵심이다. 망분리 중심의 보안 체계가 애플리케이션 계층의 취약점을 구조적으로 방치한다는 사실이 다시 한번 확인됐다.

클라우드 보안 도구는 이런 실수를 자동으로 잡아낸다. AWS Security Hub, GCP Security Command Center, Azure Defender는 모두 “외부에 노출된 관리자 포트”를 기본 점검 항목으로 포함한다. 관리자 페이지가 인터넷에 열리는 순간 자동 경고가 발생한다. 모든 관리자 접근에 MFA를 강제하고, VPN 또는 프라이빗 네트워크를 통해서만 접속할 수 있도록 설정한다. “관리자 페이지가 인터넷에 열려 있었다”는 상황 자체가 클라우드 보안의 가장 기초적인 자동 점검에서 걸러진다.

2023년 서울대병원: 83만 건, 북한의 그림자

2023년 5월, 서울대학교병원에서 환자 83만 명의 개인정보 유출이 확인됐다. 유출된 정보에는 이름, 주민등록번호뿐 아니라 진료 기록이 포함되어 있었다. 진료 기록이란 환자의 병명, 진단 내용, 처방 내역, 수술 이력을 의미한다. 금융 정보는 카드를 재발급하면 그만이지만, 의료 정보는 변경할 수 없다. 한 번 유출되면 평생 따라다닌다.

국가정보원과 경찰청은 공동 수사를 통해 북한 해킹 조직 ‘김수키(Kimsuky)’의 소행으로 추정했다. 김수키는 북한 정찰총국 산하 해킹 그룹으로, 한국의 정부기관, 연구소, 의료기관을 지속적으로 공격해온 조직이다. 이들의 침투 경로는 교과서적인 다단계 공격이었다.

1단계: 병원의 외부 서버를 공격했다. 이메일 서버와 웹 서버의 알려진 취약점을 이용해 초기 거점을 확보했다. 외부 서버는 인터넷에 연결되어 있으므로 망분리의 보호를 받지 못한다. 2단계: 외부 서버에서 내부 네트워크로 횡이동(lateral movement)했다. 외부 서버와 내부망 사이에 취약한 접점이 존재했다. 망분리가 되어 있었지만, 두 네트워크 사이를 연결하는 지점의 보안이 허술했다. 3단계: 내부망에 진입한 뒤, 전자의무기록(EMR) 시스템에 접근했다. 내부망 안에서는 별도의 인증 없이 시스템 간 이동이 가능했다.

공격자들은 수개월간 병원 내부 네트워크에 머물렀다. 이 기간 동안 발각되지 않았다. 내부망은 “안전한 영역”으로 간주되었기 때문에, 내부 트래픽에 대한 모니터링이 미흡했다. 성벽 안은 안전하다는 전제 — 이것이 Castle-and-Moat 모델의 본질이다. 공격자가 성벽을 넘으면, 성 안은 무방비 상태가 된다.

클라우드 기반 제로트러스트에서는 이 공격의 매 단계가 차단된다. 첫째, 마이크로 세그멘테이션. AWS VPC나 GCP 서비스 메시는 서비스마다 독립적인 보안 경계를 설정한다. 이메일 서버가 침해되어도 EMR 시스템은 완전히 별도의 인증 체계로 보호된다. 둘째, 서비스 간 통신 인증. 내부 서비스끼리도 매 요청마다 인증과 암호화를 요구한다. “내부이니까 신뢰한다”는 개념이 존재하지 않는다. 셋째, 이상 행동 탐지. 이메일 서버가 EMR 데이터베이스에 접근을 시도하면 — 정상 업무에서는 발생할 수 없는 패턴 — 즉시 차단되고 경고가 발생한다.

2025년 쿠팡: 3,370만 명, 한국 인구의 절반 이상

2025년 12월 1일, 쿠팡은 3,370만 명의 고객 개인정보가 유출됐다고 발표했다. 한국 전자상거래 역사상 최대 규모다. 이름, 이메일, 전화번호, 배송 주소, 주문 내역이 노출됐다. 한국 인구의 절반 이상이 영향을 받았다.

범인은 중국 국적의 전직 직원이었다. 이 사람은 암호화 관련 업무를 담당했는데, 퇴사 후에도 암호화 서명 키가 폐기되지 않았다. 가장 기본적인 보안 절차 — 퇴사자의 접근 권한을 제거하는 것 — 이 이루어지지 않은 것이다. 범인은 이 키를 이용해 2025년 6월 24일부터 11월 8일까지, 무려 5개월 동안 해외 서버를 통해 데이터에 접근했다.

더 심각한 것은 탐지 실패다. 생각해보자. 누군가가 해외 서버에서 쿠팡의 고객 데이터를 조회하고 있었다. 한두 건이 아니다. 3,370만 건이다. 이 양의 데이터를 빼내려면 엄청난 양의 쿼리(데이터 조회 요청)가 필요하다. 정상적인 업무에서는 발생할 수 없는 패턴이다. 한 계정이 하루에 수십만 건, 수백만 건을 조회하면 바로 알람이 울려야 한다. 그런데 5개월간 아무 일도 없었다.

발견한 것도 쿠팡의 보안 시스템이 아니었다. 고객 민원이었다. 일부 고객들이 “내 개인정보가 유출된 것 같다”고 신고를 했고, 그제서야 쿠팡이 조사를 시작했다. 11월 6일 오후 6시 38분에 이상 접근을 감지했지만, 전체 규모를 파악하기까지 12일이 더 걸려 11월 18일 밤 10시 52분에야 확인이 끝났다. 범인을 특정한 것은 11월 30일이었다. 범인은 증거를 인멸하려 맥북 에어를 캔버스 가방에 넣고 벽돌과 함께 강에 던졌지만, 잠수팀이 강바닥에서 건져냈다.

쿠팡은 1조 6,900억 원(약 11.7억 달러)의 보상 패키지를 발표했다. 하지만 현금이 아닌 플랫폼 전용 쿠폰이었다. 시가총액 8조 원 이상이 증발했고, 미국 투자자들은 쿠팡과 한국 정부를 상대로 소송을 제기했다. 대표인 김범석이 공개 사과했지만, 유출된 데이터의 실제 범위에 대해 허위 증언을 했다는 혐의까지 추가됐다.

쿠팡은 AWS를 사용하는 클라우드 네이티브 기업이다. 이 사건은 클라우드가 만능이 아님을 보여준다. AWS가 제공하는 도구 — IAM (접근 권한 관리), CloudTrail(접근 로그 기록), GuardDuty(위협 탐지) — 는 모두 존재했다. 문제는 이 도구를 제대로 설정하고 운용하지 않은 것이다.

제로트러스트 원칙이 지켜졌다면 이 사고의 모든 단계를 막을 수 있었다.

- 퇴사 즉시 키 폐기: 직원이 퇴사하면 모든 암호화 키, 토큰, 접근 권한을 자동으로 즉시 삭제. 수동 관리가 아니라 시스템이 자동으로.

- 이상 행동 실시간 탐지: “한 계정이 1시간에 100만 건 조회” → 즉시 차단 + 관리자 알림. 5개월간 방치는 불가능.

- 해외 접근 추가 인증: 평소 서울에서 접속하던 계정이 해외 서버에서 접근 → 자동으로 추가 인증 요구 또는 차단.

- 최소 권한 원칙: 퇴사자의 권한은 0. 현직 직원도 업무에 필요한 최소한의 데이터에만 접근 가능.

- 대량 조회 차단: 한 번에 수만 건 이상의 벌크 다운로드(대량 일괄 다운로드)는 자동 차단. 정상 업무에서 3,370만 건을 한꺼번에 조회할 이유가 없다.

망분리가 이 사고를 막을 수 있었을까? 아니다. 쿠팡은 이커머스 기업이라 인터넷 연결 없이는 사업 자체가 불가능하다. 성벽으로 막을 수 있는 종류의 위협이 아니었다. 제로트러스트의 부재가 문제였다. 도구는 있었지만 제대로 쓰지 않았다.

2.3 구조적 문제: 벽의 약점들

망분리 환경에서는 두 네트워크 사이에 데이터를 이동시킬 방법이 극히 제한된다. 이론적으로는 이것이 보안 강점이다. 그러나 현실에서 사람들은 업무를 해야 한다. 인터넷에서 필요한 자료를 내부망으로 가져와야 하고, 내부 문서를 외부에 보내야 할 때도 있다. 그래서 USB가 두 세계를 잇는 다리가 됐다.

USB는 망분리의 아킬레스건이다. 2010년 이란 나탄즈 핵시설은 완벽한 에어갭(인터넷과 물리적으로 완전히 차단된) 환경이었다. 인터넷과 물리적으로 완전히 격리된, 세계에서 가장 보안이 철저한 시설 중 하나였다. 미국과 이스라엘이 개발한 스턱스넷(Stuxnet) 악성코드는 USB를 통해 이 에어갭을 뚫었다. 감염된 USB가 직원의 노트북을 거쳐 내부 시스템에 도달했고, 원심분리기 984대를 파괴했다. 세계 최고 수준의 물리적 망분리도 USB 앞에서는 무력했다.

한국에서도 USB 관련 보안 사고는 반복된다. 2016년 9월, 국방부 내부망이 해킹당했다. 조사 결과, 인터넷에 연결된 PC와 국방망에 연결된 PC를 하나의 서버가 중계하는 접점이 발견됐다. 국방부는 망분리를 시행하고 있었지만, 관리 편의를 위해 일부 구간에서 두 망이 연결되어 있었다. 벽을 쌓아놓고 관리자용 뒷문을 열어둔 것이다. 이 사건으로 군사기밀을 포함한 대량의 데이터가 유출된 것으로 추정된다.

보안의 환상: “벽 안은 안전하다”

망분리의 가장 위험한 부작용은 기술적인 것이 아니라 심리적인 것이다. 망분리가 되어 있으면 “안전하다”는 착각에 빠진다. 보안 담당자도, 경영진도, 감독기관도 망분리를 완료했다는 사실에 안심한다. 체크리스트에 “망분리 완료”라고 체크하면 보안 감사를 통과한다. 그래서 벽 안쪽의 보안은 상대적으로 허술해진다.

사이버 보안에서 이것을 “성과 해자” 모델의 함정이라고 부른다. 이 모델에서는 외곽 방어선을 돌파하면 내부에서는 자유롭게 이동할 수 있다. 내부 횡이동(한 곳을 뚫고 들어와서 내부를 돌아다니는 것)이라 불리는 이 기법은 현대 사이버 공격의 핵심 전술이다. 공격자가 내부망에 한 번 진입하면, 내부 시스템 간에는 별다른 인증 없이 이동할 수 있다. 망분리 환경의 내부망은 대부분 “신뢰 네트워크”로 설정되어 있기 때문이다. Verizon의 2024 Data Breach Investigations Report에 따르면, 전 세계 데이터 유출 사고의 35%는 내부자가 관여한다. IBM의 2024 Cost of a Data Breach Report는 내부자에 의한 유출이 평균 488만 달러의 피해를 발생시킨다고 보고한다. 외부 해킹보다 피해 규모가 크다.

보안 패치의 사각지대

망분리 환경의 내부망은 인터넷에 연결되어 있지 않다. 이것은 보안의 강점으로 설계된 특성이지만, 역설적으로 보안의 약점이 된다. 운영체제와 소프트웨어의 보안 업데이트를 자동으로 받을 수 없기 때문이다. 마이크로소프트가 긴급 보안 업데이트(스마트폰 업데이트처럼 취약점을 고치는 것)를 배포해도, 망분리 환경의 내부 PC에는 즉시 적용되지 않는다.

보안 패치(보안 업데이트)를 적용하려면 인터넷망에서 업데이트 파일을 다운로드하고, 보안 검증을 거친 뒤, 내부망으로 수동 전송하고, 개별 PC에 설치해야 한다. 이 과정이 수일에서 수주가 걸린다. 스마트폰은 “업데이트” 알림이 뜨면 버튼 하나로 끝나지만, 망분리 환경에서는 사람이 USB에 담아서 일일이 옮겨야 한다.

2017년 5월 12일, 워너크라이(WannaCry) 랜섬웨어가 전 세계를 강타했다. 150개국, 23만 대 이상의 컴퓨터가 감염됐다. 영국 NHS(국민건강서비스)의 병원 시스템이 마비되어 수술이 취소됐고, 독일 철도의 전광판이 먹통이 됐고, 러시아 내무부, 페덱스, 르노 자동차 공장이 멈췄다. 피해액은 전 세계적으로 40~80억 달러로 추산된다.

핵심은 이것이다. 워너크라이가 이용한 윈도우 SMB 취약점(MS17-010)에 대한 패치를 마이크로소프트는 2개월 전인 3월 14일에 이미 배포했다. 인터넷에 연결된 시스템은 자동 업데이트로 패치가 적용되어 워너크라이에 감염되지 않았다. 감염된 것은 패치를 안 한 시스템이었다. 망분리 환경의 내부 시스템은 인터넷이 안 되니 자동 업데이트가 불가능하다. 패치 파일을 수동으로 전송해야 하는데, 2개월이 지나도록 적용하지 않은 곳이 많았다. 한국에서도 CGV 영화관 광고 화면에 워너크라이 랜섬 메시지가 뜨는 사진이 SNS에서 화제가 됐다. 보안을 위해 만든 벽이 보안 업데이트를 지연시켜서, 오히려 공격에 더 취약해진 것이다.

2024년 7월 19일에는 더 황당한 일이 벌어졌다. 미국 보안 기업 CrowdStrike의 보안 소프트웨어 업데이트에 버그가 있어서, 전 세계 850만 대의 윈도우 PC가 동시에 블루스크린(죽음의 파란 화면)을 띄웠다. 델타 항공이 5일간 6,000편을 결항했고, 세계 각국 은행 ATM이 멈췄고, 영국 병원 시스템이 마비됐다. 피해액은 54억 달러로 추산된다. 이 사건은 보안 소프트웨어조차 실시간 업데이트가 필수적임을 보여줬다. 망분리 환경에서는 이런 긴급 패치도 USB로 수동 전송해야 한다. 복구에 며칠이 더 걸린다는 뜻이다.

망분리는 2008년의 위협에 대한 2008년의 해법이었다. 외부 해킹이 주된 위협이고, 클라우드가 보편화되기 전이고, AI가 사이버 공격에 활용되기 전이던 시대의 답이었다. 그 시대는 끝났다. 위협의 본질이 바뀌었는데 방어 체계는 그대로다. 콘스탄티노플의 성벽이 1,000년 동안 유효했듯, 망분리도 15년간 한국의 사이버 보안을 지탱해왔다. 그러나 대포가 도착한 지금, 성벽에 매달리는 것은 방어가 아니라 자기 기만이다.

2.4 글로벌 타임라인: 세계는 이미 벽을 허물었다

2008년 8월, 넷플릭스의 자체 데이터센터에서 대규모 데이터베이스 장애가 발생했다. 3일간 DVD 배송이 중단됐다. 당시 넷플릭스는 DVD 대여 사업에서 스트리밍으로 전환하는 초기 단계였고, 자체 데이터센터의 한계를 절감했다. CEO 리드 헤이스팅스는 이 사건을 계기로 AWS 전면 이전을 결정했다. 7년에 걸친 마이그레이션 끝에 2016년 1월, 넷플릭스는 마지막 자체 데이터센터를 폐쇄했다. 전 세계 1억 명 이상의 스트리밍 서비스가 100% AWS 위에서 운영되기 시작했다. 이전 후 넷플릭스의 서비스 가용성은 99.99%를 달성했고, 글로벌 확장 속도는 이전과 비교할 수 없이 빨라졌다.

2012년, 미국 5대 은행 중 하나인 캐피탈원(Capital One)이 클라우드 전환 전략을 발표했다. 은행이 퍼블릭 클라우드로 이전한다는 것은 당시로서는 파격이었다. 금융 규제, 고객 데이터 보호, 감사 요건 — 모든 것이 장벽이었다. 그러나 캐피탈원의 CIO 롭 알렉산더는 “은행이 기술 회사가 되어야 한다”는 전략 아래 AWS 이전을 밀어붙였다. 2020년, 캐피탈원은 자체 데이터센터를 전부 폐쇄하고 100% 클라우드로 전환한 최초의 미국 대형 은행이 되었다. 신규 서비스 출시 기간이 수개월에서 수일로 단축됐고, 인프라 비용은 연간 수억 달러 절감됐다.

스포티파이(Spotify)는 2006년 스웨덴에서 창업 이후 유럽의 자체 데이터센터에서 서비스를 운영했다. 그러나 글로벌 확장과 함께 자체 인프라의 한계가 드러났다. 2016년부터 구글 클라우드 플랫폼(GCP)으로의 이전을 시작해, 2018년에 완료했다. 6억 개 이상의 데이터 포인트를 매일 처리하는 추천 엔진이 GCP의 머신러닝 인프라 위에서 운영됐다. 이전 후 신규 기능 배포 주기가 주 단위에서 일 단위로 단축됐고, 서비스 안정성이 크게 향상됐다.

정보기관과 군대도 클라우드로

2013년, 미국 중앙정보국(CIA)이 AWS와 6억 달러(약 7,800억 원) 규모의 클라우드 계약을 체결했다. 세계에서 가장 민감한 정보를 다루는 정보기관이 퍼블릭 클라우드 기업의 인프라를 선택한 것이다. CIA는 AWS에 전용 리전(AWS Secret Region, 이후 AWS Top Secret Region)을 구축해 기밀 정보를 처리했다. 이 결정의 핵심 논리는 간단했다. 자체 데이터센터에서 수천 명의 IT 인력이 인프라를 관리하는 것보다, AWS의 전문 보안 팀과 자동화된 보안 도구를 활용하는 것이 더 안전하다는 판단이었다.

2019년, 미국 국방부는 100억 달러 규모의 JEDI(Joint Enterprise Defense Infrastructure) 클라우드 계약을 추진했다. 법적 분쟁으로 JEDI 계약은 취소됐지만, 2022년 12월 국방부는 JWCC(Joint Warfighting Cloud Capability) 계약으로 전환해 AWS, 마이크로소프트, 구글, 오라클 4개 기업과 최대 90억 달러 규모의 멀티 클라우드 계약을 체결했다. 미군의 전장 데이터, 무기 체계 정보, 작전 계획이 클라우드 위에서 처리된다. 국방부의 제로트러스트 아키텍처 전략 문서(2022)는 “경계 기반 보안 모델에서 데이터 중심 보안 모델로의 전환”을 명시했다.

에어비앤비(Airbnb)는 2008년 창업 때부터 100% AWS 위에 구축됐다. 자체 데이터센터를 한 번도 운영한 적이 없다. 190개국 이상에서 운영되는 서비스가 처음부터 클라우드 네이티브로 설계됐다. 에어비앤비의 사례는 클라우드가 단순한 비용 절감 도구가 아니라, 글로벌 사업의 기본 인프라임을 보여준다. 자체 데이터센터를 구축했다면 190개국 동시 서비스는 불가능에 가까웠을 것이다.

한국: 2026년에도 계속되는 망분리

넷플릭스가 마지막 데이터센터를 폐쇄한 2016년, 한국 금융위원회는 망분리 규정을 더 강화했다. CIA가 AWS에 6억 달러를 투자한 2013년, 한국 금융기관은 클라우드 도입 자체를 금지당하고 있었다. 미국 국방부가 멀티 클라우드 계약을 체결한 2022년, 한국 금융기관의 클라우드 이용은 비핵심 업무에만 제한적으로 허용됐다.

2023년 9월, 금융위원회는 “금융분야 망분리 개선 로드맵”을 발표하며 단계적 규제 완화를 예고했다. 그러나 2026년 현재, 한국 금융기관의 핵심 업무 시스템은 여전히 자체 데이터센터의 망분리 환경에서 운영된다. 미국의 정보기관과 군대가 이미 클라우드로 전환한 시점에, 한국의 은행과 보험사는 여전히 물리적 벽 뒤에서 데이터를 지키고 있다. 세계 최강의 군사 기밀도 클라우드에 맡기는 시대에, 한국의 신용카드 결제 데이터는 물리적 서버실에 갇혀 있다.

2.5 숨겨진 비용: 벽이 가두는 것들

2024년 현재, 전 세계 금융기관의 생산성 혁명을 이끄는 도구들이 있다. ChatGPT, Claude, Gemini, GitHub Copilot, Microsoft 365 Copilot. 이 도구들의 공통점은 전부 클라우드 기반이라는 것이다. 수천억 개의 파라미터를 가진 대규모 언어모델(LLM, ChatGPT 같은 AI의 핵심 엔진)은 수만 대의 GPU 클러스터에서 돌아간다. 개별 기관이 자체 서버에 설치할 수 있는 성격의 기술이 아니다. AI를 쓰려면 클라우드에 접속해야 하고, 망분리 환경에서는 클라우드에 접속할 수 없다.

GitHub의 2024년 연구에 따르면, AI 코드 어시스턴트인 GitHub Copilot을 사용하는 개발자는 코딩 작업을 55% 더 빠르게 완료한다. McKinsey의 2024년 보고서는 생성형 AI가 금융 서비스 산업에서 연간 2,000억~3,400억 달러의 가치를 창출할 수 있다고 추정한다. 한국의 망분리 금융기관 직원들은 이 생산성 혁명에서 구조적으로 배제되어 있다. 개인 스마트폰으로 ChatGPT를 열어보는 것이 유일한 방법인데, 업무 데이터를 개인 기기에 입력하는 것은 그 자체로 보안 위반이다.

재택근무 구조적 불가능: 코로나가 드러낸 민낯

2020년 3월, 코로나19가 전 세계를 덮쳤다. 전 세계 기업이 재택근무로 전환했다. JP Morgan은 13만 명의 직원 중 상당수를 즉시 원격 근무로 전환했다. Goldman Sachs는 “재택근무는 뉴노멀이 아니다”라며 저항했지만, 결국 기술 인프라가 뒷받침되어 전환이 가능했다. 유럽의 HSBC, Deutsche Bank도 대규모 원격 근무 체제를 가동했다.

한국의 금융기관은 달랐다. 업무망에 접속하려면 사무실에 있는 물리적 PC 앞에 앉아야 했다. VPN으로 원격 접속하는 것 자체가 망분리 원칙에 위배됐다. 일부 은행은 비상 상황을 이유로 임시방편적인 원격 접속 체계를 급조했지만, 이는 망분리 규정의 예외 허용을 금융감독원에 별도로 요청해야 하는 복잡한 절차를 수반했다. 대부분의 금융기관 직원은 사회적 거리두기 기간에도 출근했다.

한국은 세계 최고 수준의 인터넷 인프라를 갖추고 있다. 평균 인터넷 속도 세계 5위, 5G 보급률 세계 1위. 기술적으로는 지구상에서 재택근무를 하기 가장 좋은 나라 중 하나다. 그런데 규제가 기술을 이기지 못하게 막고 있었다. 고속도로를 깔아놓고 검문소를 세워 차를 세우는 것과 같은 상황이었다.

개발 생산성의 붕괴

소프트웨어 개발자에게 인터넷이 없는 환경은 의사에게 청진기를 빼앗는 것과 같다. 현대 소프트웨어 개발은 오픈소스 생태계 위에서 이뤄진다. npm에는 200만 개 이상의 JavaScript 패키지가 있고, PyPI에는 50만 개의 Python 패키지가 있다. 하나의 프로젝트가 수백 개의 오픈소스 라이브러리에 의존한다. 망분리 환경에서는 이 패키지들을 인터넷에서 다운로드할 수 없다.

개발자는 인터넷용 PC에서 패키지를 검색하고, 보안 검증을 요청하고, 승인된 패키지만 내부망으로 반입한다. 이 과정이 패키지 하나당 수일에서 수주가 걸린다. 오픈소스 라이브러리 하나를 업데이트하는 데 2주가 걸리는 환경에서 애자일 개발은 불가능하다. Stack Overflow에서 에러 메시지를 검색할 수 없고, GitHub에서 코드 예제를 참고할 수 없다. 개발자들은 인터넷용 PC에서 검색한 코드를 눈으로 보고 업무용 PC에 수작업으로 다시 타이핑한다.

한국 금융권 IT 종사자들 사이에서 “망분리 때문에 퇴사했다”는 이야기는 흔하다. 네이버, 카카오, 토스 같은 인터넷 기업과 같은 기술 인력 풀을 두고 경쟁하는데, 개발 환경이 20년 전 수준이니 인재가 오지 않는다. 금융기관의 디지털 전환이 지체되는 근본적 원인 중 하나가 바로 이 망분리로 인한 개발 환경의 열악함이다.

이중 PC 비용: 보이지 않는 수천억

물리적 망분리를 시행하면 직원 1인당 PC 2대가 필요하다. 업무용 PC와 인터넷용 PC. 모니터도 2대, 키보드도 2개, 마우스도 2개. 책상 위 공간의 절반이 보안 규정을 준수하기 위한 장비로 채워진다. 한국의 주요 금융기관 — KB국민은행, 신한은행, 하나은행, 우리은행 — 의 직원 수를 합치면 약 10만 명이다. 전체 금융권으로 확대하면 증권사, 보험사, 카드사, 저축은행까지 포함해 수십만 명에 달한다.

업무용 PC 한 대의 구매 비용을 100만 원으로 잡으면(실제로는 보안 소프트웨어, 보안 USB, 인증 장비 등을 포함하면 훨씬 높다), 금융권 전체에서 이중 PC로 인한 추가 하드웨어 비용만 수천억 원이다. 3~4년마다 교체 주기가 돌아오니, 이 비용은 매년 반복된다. 여기에 이중 네트워크 인프라 구축 비용, 네트워크 장비 유지보수 비용, 전력 비용, 공간 비용이 더해진다.

인력 비용도 막대하다. 망분리 환경을 관리하려면 전담 보안 인력이 필요하다. 내부망과 외부망의 이중 인프라를 운영하고, 데이터 반입/반출 요청을 심사하고, USB 보안을 관리하고, 보안 솔루션을 유지보수하는 인력. 한 대형 은행의 IT 보안팀 관계자는 “전체 IT 보안 인력의 30% 이상이 망분리 관련 업무에 투입된다”고 말한다. 이 인력이 실질적인 보안 강화 — 위협 탐지, 사고 대응, 취약점 분석 — 에 투입된다면 보안 수준이 더 올라갈 것이다.

혁신의 봉쇄: SaaS를 넘어 AI 에이전트 시대

2024년 기준, 전 세계 기업의 94%가 최소 하나 이상의 클라우드 서비스를 사용한다(Flexera 2024 State of the Cloud Report). Salesforce로 고객 관리를 하고, Slack으로 소통하고, Notion으로 문서를 관리하고, Figma로 디자인하고, Jira로 프로젝트를 관리한다. 이 모든 도구가 클라우드 SaaS다.

망분리 환경에서는 이 도구들을 하나도 쓸 수 없다. 새로운 SaaS 도구를 도입하려면 내부망에 설치할 수 있는 온프레미스(자체 서버에 설치하는) 버전을 찾아야 하는데, 대부분의 현대적 SaaS는 온프레미스 버전을 제공하지 않는다. 제공하더라도 가격이 몇 배 비싸고, 업데이트가 늦고, 기능이 제한된다. 결국 한국 금융기관은 10년 전의 레거시 소프트웨어를 사용하거나, 자체적으로 유사한 시스템을 개발해야 한다. 비용은 배로 들고, 품질은 떨어진다. SaaS 시대에 망분리 때문에 Slack, GitHub, AWS 콘솔에 접근하지 못하는 것만으로도 개발 생산성이 20~30% 손실됐다.

에이전트 시대에는 이 손실이 기하급수적으로 커진다. SaaS 시대에는 사람 한 명이 8시간 동안 클라우드 도구를 쓰지 못하는 수준이었다. 에이전트 시대에는 AI 에이전트가 24시간 동시에 수백 개의 작업을 병렬 처리한다. 코드 리뷰, 보안 점검, 테스트, 배포를 동시에 수행하는데, 망분리로 클라우드 API 접근이 차단되면 이 모든 작업이 전부 멈춘다. 사람 한 명의 생산성 손실이 아니라, 에이전트 수백 개의 작업이 동시에 차단되는 것이다. 경쟁국의 금융기관이 에이전트로 리스크 분석, 고객 대응, 규제 준수를 자동화하는 동안, 한국의 금융기관은 에이전트를 배치할 수 있는 인프라 자체가 없다.

망분리의 숨겨진 비용은 측정할 수 있는 하드웨어와 인력 비용만이 아니다. 진짜 비용은 기회비용이다. AI를 활용한 리스크 분석을 할 수 없어서 놓친 투자 기회. 클라우드 기반 고객 분석을 도입하지 못해 떠난 고객. 개발 환경이 열악해서 입사하지 않은 우수 인재. 이 기회비용은 하드웨어 비용의 수십 배에 달하지만, 어떤 장부에도 기록되지 않는다.

2.6 AI 시대와 대안: 벽을 허물 때

2023년 9월, Morgan Stanley는 1만 6천 명의 재무 어드바이저에게 GPT-4 기반 AI 어시스턴트를 배포했다. 이 시스템은 10만 건 이상의 리서치 보고서와 투자 분석 문서를 학습해, 고객 상담 중 실시간으로 관련 정보를 제공한다. 어드바이저가 “60대 은퇴 예정 고객에게 적합한 채권 포트폴리오 전략”을 물으면, 수초 내에 최신 시장 데이터와 내부 리서치를 종합한 답변이 나온다. Morgan Stanley의 자산관리 부문 수장 앤디 사퍼스타인은 “이 기술이 어드바이저의 생산성을 근본적으로 바꿨다”고 밝혔다.

JP Morgan은 2023년 기준 연간 170억 달러를 기술에 투자하며, 2,000명 이상의 AI/ML 전문가를 고용하고 있다. AI 기반 사기 탐지 시스템은 하루 수억 건의 거래를 실시간 분석해 이상 패턴을 0.1초 내에 감지한다. 계약서 분석 AI인 COiN은 변호사 36만 시간의 작업을 수초 만에 처리한다. Goldman Sachs는 AI를 활용한 리스크 모델링으로 시장 변동성 예측 정확도를 크게 개선했다. 이 모든 시스템이 AWS, Azure, Google Cloud 위에서 돌아간다.

한국의 금융기관은 어떤가. KB국민은행은 2024년 자체 AI 모델 “KB-GPT”를 개발했다고 발표했다. 그러나 망분리 환경에서 운영해야 하므로, 자체 GPU 서버를 구축해야 했다. NVIDIA H100 GPU 수백 장에 달하는 투자가 필요한데, 글로벌 금융기관처럼 클라우드에서 탄력적으로 자원을 확장/축소할 수 없으니 비용 효율이 크게 떨어진다. 모델 업데이트도 느리다. OpenAI가 GPT-5를 출시하면 글로벌 금융기관은 즉시 적용할 수 있지만, 한국 금융기관은 자체 인프라에 맞춰 별도로 도입해야 하므로 수개월의 지연이 발생한다.

해외 금융기관의 선택: 벽 대신 지능

미국의 금융기관은 망분리를 하지 않는다. 유럽의 금융기관도 하지 않는다. 일본도 2023년부터 금융기관의 클라우드 활용을 적극 장려하고 있다. 싱가포르 금융통화청(MAS)은 클라우드 퍼스트 정책을 채택했다. 한국만 망분리를 고수하고 있다.

이들이 보안을 무시해서가 아니다. 미국 금융기관은 세계에서 가장 엄격한 규제 환경에서 운영된다. SOC 2(보안 감사 인증), PCI DSS(카드결제 보안 표준), GLBA(금융정보 보호법), NYDFS 사이버보안 규정 등 수십 가지 보안 규제를 준수해야 한다. 그러나 이 규제들은 “어떻게 보안을 달성할 것인가”의 방법론을 규정하지, “인터넷을 끊어라”라고 지시하지 않는다. 결과 기반 규제다. 데이터가 안전하면 된다. 그 방법은 기관이 자율적으로 선택한다.

구글은 2014년에 BeyondCorp이라는 제로트러스트 아키텍처를 발표했다. 핵심 원칙은 “네트워크의 위치로 신뢰를 판단하지 않는다”는 것이다. 사무실 내부 네트워크에 있다고 해서 자동으로 신뢰하지 않는다. 모든 접근은 사용자의 신원, 기기의 보안 상태, 접근하려는 자원의 민감도, 접근 시점의 맥락을 종합적으로 평가해 허용 여부를 결정한다. 카페에서 접속하든, 사무실에서 접속하든 같은 수준의 검증을 거친다.

미국 정부의 선택: 행정명령 EO 14028

2021년 5월, 콜로니얼 파이프라인이 랜섬웨어 공격을 받아 미국 동부 해안의 연료 공급이 6일간 중단됐다. 이 사건 직후 바이든 대통령은 행정명령 EO 14028 “국가의 사이버보안 개선에 관한 행정명령”을 발표했다. 이 행정명령은 연방정부 기관에 제로트러스트 아키텍처로의 전환을 의무화했다. 망분리가 아닌, 실시간 신원 검증과 최소 권한 접근이 답이라는 선언이었다.

2022년 1월, 백악관 관리예산처(OMB)는 연방 제로트러스트 전략 M-22-09를 발표해 구체적 이행 계획을 제시했다. 모든 연방 기관은 2024년 말까지 제로트러스트의 5대 핵심 요소 — 신원(Identity), 기기(Device), 네트워크(Network), 애플리케이션(Application), 데이터(Data) — 를 구현해야 한다. 미국 국방부(DoD)도 2022년 제로트러스트 전략을 발표하며, 2027년까지 전군 제로트러스트 구현을 목표로 세웠다. 세계 최대의 관료 조직이 벽 대신 지능을 선택한 것이다.

한국의 현재: 반쪽짜리 전환

한국 정부도 변화의 필요성을 인식하고 있다. 과학기술정보통신부와 한국인터넷진흥원(KISA)은 2023년 7월 “제로트러스트 가이드라인 1.0”을 발표했고, 2024년 12월에는 “제로트러스트 가이드라인 2.0”으로 업데이트했다. 금융위원회도 2023년 “금융 분야 클라우드 및 망분리 규제 개선 방안”을 발표하며, 일부 조건 하에서 클라우드 사용을 허용하기 시작했다.

그러나 이 변화는 근본적이지 않다. 가이드라인은 있지만 의무가 아니다. 클라우드 허용은 “비중요 업무”에 한정된다. 핵심 업무 시스템은 여전히 망분리를 유지해야 한다. 미국이 행정명령으로 제로트러스트를 의무화한 것과 비교하면, 한국은 “해도 되고 안 해도 된다”는 수준이다. 규제 당국이 “망분리를 했느냐”를 기준으로 감사하는 한, 금융기관은 리스크를 감수하며 새로운 체계로 전환할 유인이 없다.

전환 로드맵: 성벽을 허물고 지능형 방어선을 세우다

망분리에서 제로트러스트로의 전환은 하루아침에 이뤄질 수 없다. 그러나 시작은 즉시 해야 한다. 첫째, 규제 프레임워크의 전환이다. 금융감독원은 “망분리 여부”가 아닌 “보안 성과 (security outcome)”를 평가 기준으로 바꿔야 한다. 데이터 유출이 없었는가, 위협을 실시간으로 탐지했는가, 사고 대응 시간은 얼마인가. 방법이 아니라 결과를 규제해야 한다.

둘째, 단계적 전환이다. 모든 시스템을 한꺼번에 전환할 필요는 없다. 1단계로 비핵심 업무 시스템(이메일, 문서 관리, 협업 도구)부터 클라우드로 이전한다. 2단계로 개발 환경을 클라우드에 연결해 AI 도구와 오픈소스 생태계에 접근할 수 있게 한다. 3단계로 고객 대면 서비스에 클라우드 AI를 적용한다. 4단계로 핵심 업무 시스템에 제로트러스트를 적용하고 망분리를 해제한다. 각 단계마다 보안 성과를 측정하고 검증한다.

셋째, 기술 인프라 구축이다. 제로트러스트는 단순히 VPN을 설치하는 것이 아니다. SASE(클라우드 기반 통합 보안 서비스), ZTNA(제로트러스트 방식의 원격 접속 기술), EDR(직원이 쓰는 컴퓨터/스마트폰의 보안을 실시간 감시하는 도구), SIEM(보안 이벤트를 모아서 분석하는 시스템) 등의 현대적 보안 도구가 필요하다. 이 기술들은 이미 성숙 단계에 있고, 글로벌 금융기관에서 검증됐다. 한국 금융기관이 새로 발명할 필요가 없다. 이미 있는 것을 도입하면 된다.

넷째, 인력 전환이다. 현재 망분리 관리에 투입되는 보안 인력을 위협 헌팅(해커를 선제적으로 찾아나서는 것), 사고 대응(보안 사고 발생 시 즉각 처리하는 것), 보안 분석 업무로 재배치해야 한다. 벽을 관리하는 사람이 아니라, 위협을 사냥하는 사람이 필요한 시대다. 보안 인력의 역량도 네트워크 격리 관리에서 AI 기반 위협 탐지, 클라우드 보안 아키텍처로 업그레이드해야 한다.

2024년, AI의 발전 속도는 6개월마다 이전 세대를 압도하는 수준이다. GPT-3에서 GPT-4로, GPT-4에서 GPT-4o로, 그리고 그 너머로. 이 속도에서 망분리를 1년 유지할 때마다 글로벌 금융기관과의 격차는 기하급수적으로 벌어진다. 한국의 금융 산업이 세계 시장에서 경쟁력을 유지하려면, 망분리라는 성벽을 허물고 AI 시대에 맞는 지능형 보안 체계를 세워야 한다. 벽이 우리를 지킨 시대는 끝났다. 이제 벽이 우리를 가두고 있다.

콘스탄티노플 시민들은 대포가 성벽을 부수는 소리를 들으며 비로소 깨달았다. 성벽은 더 이상 자신들을 지켜주지 않는다는 것을. 한국의 금융기관과 공공기관은 아직 선택할 시간이 있다. 성벽이 무너지기 전에 스스로 문을 열 것인가, 아니면 대포가 올 때까지 기다릴 것인가. AI라는 대포는 이미 성문 앞에 도착했다.

자주 묻는 질문

망분리를 없애면 해킹당하는 거 아닌가요?

VPC가 뭔가요? 망분리랑 뭐가 다른가요?

미국 은행은 해킹 안 당하나요?

제로트러스트로 바꾸면 비용이 더 드는 거 아닌가요?

당장 바꾸면 위험하지 않나요? 단계적으로 할 수 있나요?

클라우드에 데이터를 올리면 외국에 데이터가 가는 거 아닌가요?

제3장. 클라이언트 인증서: 열쇠를 사용자에게 떠넘기다

은행 금고를 생각해보자. 금고에는 자물쇠가 달려 있고, 열쇠는 은행 금고실 깊숙한 곳에 보관된다. 고객이 금고를 열고 싶으면 창구에 가서 신분증을 내밀면 된다. 은행원이 신원을 확인하고, 금고실에서 열쇠를 꺼내 금고를 연다. 열쇠가 도난당할 위험? 은행이 감수한다. 열쇠를 잃어버릴 걱정? 고객에겐 해당 없는 이야기다. 고객은 자기 얼굴과 신분증만 챙기면 된다. 이것이 상식이다. 전 세계 은행이 수백 년간 이렇게 운영해왔다.

한국은 이 상식을 뒤집었다. 열쇠를 복사해서 고객에게 건넸다. “이 USB에 인증서 파일 넣어서 들고 다녀. PC에도 복사해둬. 스마트폰에도 옮겨. 만료되면 다시 발급받으러 은행에 와. 그리고 그 열쇠를 보호하려면 자물쇠 프로그램도 네 PC에 깔아야 해.” 고객은 디지털 열쇠를 USB에 담고, 하드디스크에 복사하고, 이메일로 자기에게 보내고, 클라우드에 올렸다. 열쇠가 몇 개로 복제됐는지 아무도 모른다. 그 열쇠가 어디에 있는지도 아무도 모른다. 그런데 열쇠가 유출되면? “네가 관리를 못 한 거야.”

이것이 공인인증서 시스템의 본질이다. 인증의 책임을 서버가 아닌 클라이언트에게 전가한 구조. 전 세계에서 유일하게 한국만 선택한 길이다.

3.1 1999년: 선택지가 없던 시대

1999년 2월 5일, 전자서명법이 제정됐다. 전자상거래가 막 시작되던 시기였다. 인터넷 뱅킹, 온라인 증권거래, 전자정부 — 모든 것이 새로웠고, 온라인 거래에 법적 효력을 부여할 장치가 필요했다. 그 답이 공인인증서였다. 공인인증기관(한국정보인증, 금융결제원 등 5곳)이 발급하는 디지털 인증서로, 전자 문서에 본인이 서명했음을 증명하는 구조였다.

당시에는 이 선택이 불가피한 측면이 있었다. 1999년 한국의 1인당 GDP는 1만 550달러. 서버 인프라는 비쌌다. IBM AS/400 한 대가 수억 원이었고, SSL 인증서 하나에 연간 수백만 원이 들었다. 128비트 SSL/TLS 암호화 기술은 미국의 무기수출통제법(ITAR)에 의해 수출이 제한됐다. 미국 밖에서는 40비트 암호화만 사용할 수 있었는데, 이는 당시 기준으로도 무력한 수준이었다. 한국 정부는 SEED라는 한국 독자 암호화 기술을 개발했다. 서버에서 처리할 수 없는 암호화를 클라이언트에서 처리하겠다는 발상이었다.

마침 마이크로소프트의 Internet Explorer가 ActiveX라는 기술을 제공했다. 브라우저에 플러그인을 설치하면 운영체제 수준의 기능을 사용할 수 있었다. SEED 암호화, 인증서 저장, 키보드 보안 — 모든 것을 ActiveX로 구현할 수 있었다. 서버에 투자하는 대신 사용자 PC의 연산 능력을 빌려 쓰는 방식. 1999년에는 합리적인 트레이드오프였다.

25년간 바뀌지 않은 본질

문제는 1999년의 “불가피한 선택”이 2024년까지 유지됐다는 것이다. 그 사이 세상은 완전히 바뀌었다. 2001년, 미국은 암호화 수출 규제를 대폭 완화했다. 128비트 SSL/TLS가 전 세계에 개방됐다. 2005년, AWS가 클라우드 서비스를 시작하면서 서버 비용이 급격히 떨어졌다. 2008년, 구글 크롬이 출시됐고, ActiveX를 지원하지 않았다. 2015년, 마이크로소프트 자체가 IE를 버리고 Edge로 전환했다. ActiveX는 공식적으로 사망 선고를 받았다. 그런데 한국의 은행과 관공서는 여전히 ActiveX를 요구했다.

2015년, 한국 정부는 “ActiveX 걷어내기” 정책을 발표했다. ActiveX가 사라진 자리에 EXE 설치 파일이 들어왔다. 본질은 달라지지 않았다. 브라우저 플러그인이 독립 실행 프로그램으로 바뀌었을 뿐, 사용자 PC에 소프트웨어를 설치해야 한다는 구조는 동일했다.

2020년 12월 10일, 전자서명법이 전면 개정됐다. “공인” 지위가 폐지됐다. 언론은 “공인인증서 시대의 종말”이라고 보도했다. 현실은 달랐다. “공인인증서”가 “공동인증서”로 이름만 바뀌었다. 발급 기관이 그대로, 파일 형태가 그대로, 비밀번호 입력 방식이 그대로, 보안프로그램 설치 요구가 그대로. 간판만 교체한 것이다.

2024년 현재, 한국의 주요 시중은행에서 인터넷 뱅킹을 이용하려면 여전히 최소 3~5개의 보안 프로그램을 설치해야 한다. nProtect Online Security, AhnLab Safe Transaction, INISAFE CrossWeb EX, TouchEn nxKey — 이름만 들어도 한국 인터넷 뱅킹 사용자는 한숨이 나온다. Mac 사용자는 별도의 프로그램을 추가로 설치해야 하고, Linux 사용자는 사실상 인터넷 뱅킹을 포기해야 한다. 2024년에, 21세기 인터넷 서비스가 특정 운영체제를 요구한다.

1999년에는 서버가 비싸서 클라이언트에 맡겼다. 2024년에는 AWS 서울 리전, Azure 한국 중부, GCP 서울 — 세계 최고 수준의 클라우드 인프라가 한국 안에 있다. 서버 비용은 1999년의 1/1000로 떨어졌다. SSL/TLS 인증서는 Let's Encrypt가 무료로 발급한다. SEED 대신 AES-256이 글로벌 표준이 됐다. 1999년의 모든 제약이 사라졌는데, 1999년의 구조만 남아 있다.

3.2 보안프로그램 지옥

인증서를 클라이언트에 두는 순간, 연쇄반응이 시작된다. 인증서 파일이 사용자 PC에 있으니, 이 파일을 보호해야 한다. 인증서 비밀번호를 키보드로 입력하니, 키 입력을 가로채는 키로거를 막아야 한다. 키보드보안 프로그램이 설치된다. 키보드보안 프로그램이 시스템 커널에 접근하니, 악성코드가 이 권한을 탈취할 수 있다. 안티바이러스 프로그램이 추가된다. 네트워크를 통해 인증서가 유출될 수 있으니 개인방화벽이 깔린다. 방화벽이 HTTPS 트래픽을 검사하려면 SSL 인증서를 가로채야 하니 Root CA가 설치된다. 하나의 보안 프로그램이 다음 보안 프로그램의 설치 근거를 만든다. 끝이 없다.

2024년 기준, 한국 주요 은행의 인터넷 뱅킹에 접속하면 평균 4~6개의 보안 프로그램이 설치된다. 키보드보안(TouchEn nxKey), 개인방화벽 (AhnLab Safe Transaction), 인증서 관리자(INISAFE CrossWeb EX), 안티키로거(nProtect Online Security), 통합보안 모듈(Veraport) 등. 은행마다 사용하는 보안 프로그램이 다르다. 국민은행, 신한은행, 우리은행, 하나은행 — 4개 은행을 모두 이용하면 15개 이상의 보안 프로그램이 PC에 상주한다.

이 프로그램들은 서로 충돌한다. A 은행의 키보드보안과 B 은행의 개인방화벽이 같은 시스템 자원을 점유하려다 블루스크린이 뜬다. 윈도우 업데이트 후 보안 프로그램이 작동하지 않아 은행 접속이 불가능해진다. 고객센터에 전화하면 “보안 프로그램을 전부 삭제하고 다시 설치해보세요”가 첫 번째 답변이다. 보안을 위해 설치한 프로그램이 시스템을 불안정하게 만드는 아이러니.

보안 프로그램 자체가 해킹 경로

2023년 1월, 독일의 보안 연구자 블라디미르 팔란트(Wladimir Palant)가 한국 보안 프로그램들에 대한 상세 분석을 블로그에 공개했다. 그가 발견한 것은 충격적이었다. TouchEn nxKey 키보드보안 프로그램에서 원격 코드 실행 취약점(해커가 인터넷을 통해 PC를 원격 조종할 수 있는 구멍)이 발견됐다. 키 입력을 보호하기 위해 설치한 프로그램이, 오히려 공격자에게 사용자 PC의 완전한 제어권을 넘겨줄 수 있는 구멍을 갖고 있었다. 자물쇠를 달았는데, 그 자물쇠에 마스터키 구멍이 뚫려 있었던 셈이다.

팔란트는 이어서 INISAFE CrossWeb EX, Veraport, AhnLab Safe Transaction 등 한국에서 널리 사용되는 보안 프로그램들을 차례로 분석했다. 결과는 일관됐다. 오래된 라이브러리 사용, 불충분한 입력 검증, 과도한 시스템 권한 요구 — 보안 프로그램이라는 이름이 무색한 수준의 취약점들이 쏟아졌다. 그의 블로그 시리즈 제목이 상황을 요약한다: “South Korea's Online Security Dead Ends.”

이것은 이론적 위협이 아니다. 2023년 3월, ESET과 한국의 KISA가 공동으로 발표한 보고서에 따르면, 북한의 해킹 그룹 라자루스 (Lazarus Group)가 INISAFE CrossWeb EX의 취약점을 실제로 악용해 한국 기관들을 공격했다. CVE-2023-21036으로 등록된 이 취약점은 원격 코드 실행을 허용했고, 라자루스는 이를 통해 악성코드를 유포했다. 보안을 위해 설치하라고 한 프로그램이 국가 단위 사이버 공격의 진입점이 된 것이다.

왜 이런 일이 반복될까? 구조적 원인이 있다. 보안 프로그램은 시스템 커널 수준의 권한을 요구한다. 키 입력을 가로채려면 운영체제의 가장 깊은 곳에 접근해야 하고, 네트워크 트래픽을 감시하려면 모든 패킷을 열어봐야 한다. 이 권한이 탈취되면, 공격자는 일반 악성코드로는 얻을 수 없는 수준의 접근권을 확보한다. 보안 프로그램이 없었다면 존재하지 않았을 공격 면적(해커가 들어올 수 있는 문의 개수)을 보안 프로그램이 오히려 늘리는 것이다.

윈도우에 갇힌 나라

보안 프로그램들은 대부분 윈도우 전용이다. 커널 드라이버, 윈도우 API, COM 객체 — 윈도우 운영체제에 깊이 의존하는 기술로 만들어졌다. Mac용이 나오기 시작한 것은 2010년대 후반이고, 그마저도 기능이 제한적이다. Linux는 사실상 미지원이다.

StatCounter 기준 2024년 한국의 데스크톱 OS 점유율은 윈도우 75.8%, macOS 17.5%, Linux 1.2%다. 글로벌 평균(윈도우 72%, macOS 15.5%, Linux 4.1%)과 비교하면 한국의 윈도우 의존도가 높고 Linux 점유율이 낮다. 보안 프로그램이 윈도우를 요구하니 사용자가 윈도우를 쓸 수밖에 없고, 사용자가 윈도우를 쓰니 보안 프로그램이 윈도우만 지원하는 악순환이다.

개발자 커뮤니티에서는 이 문제가 실질적인 생산성 저하로 이어진다. 리눅스 서버에서 개발하고 배포하는 개발자가 인터넷 뱅킹을 위해 윈도우 PC를 따로 유지해야 한다. macOS를 사용하는 디자이너가 관공서 서류 제출을 위해 가상 머신에 윈도우를 설치한다. 2024년에, 특정 운영체제가 아니면 금융 서비스를 이용할 수 없는 나라. 이것이 “IT 강국”의 현실이다.

글로벌 금융은 브라우저만 있으면 된다. Chase Bank, HSBC, Barclays — 어떤 OS에서든, 어떤 브라우저에서든, 보안 프로그램 설치 없이 로그인하고 송금한다. 보안은 서버가 담당한다. TLS 1.3 암호화, 서버 측 이상 거래 탐지(수상한 거래를 자동으로 찾아내는 기술), 다중 인증(비밀번호 외에 추가 확인을 요구하는 방식) — 모두 서버에서 처리된다. 사용자 기기에는 아무것도 설치하지 않는다. 브라우저의 기본 보안 기능만으로 충분하기 때문이다.

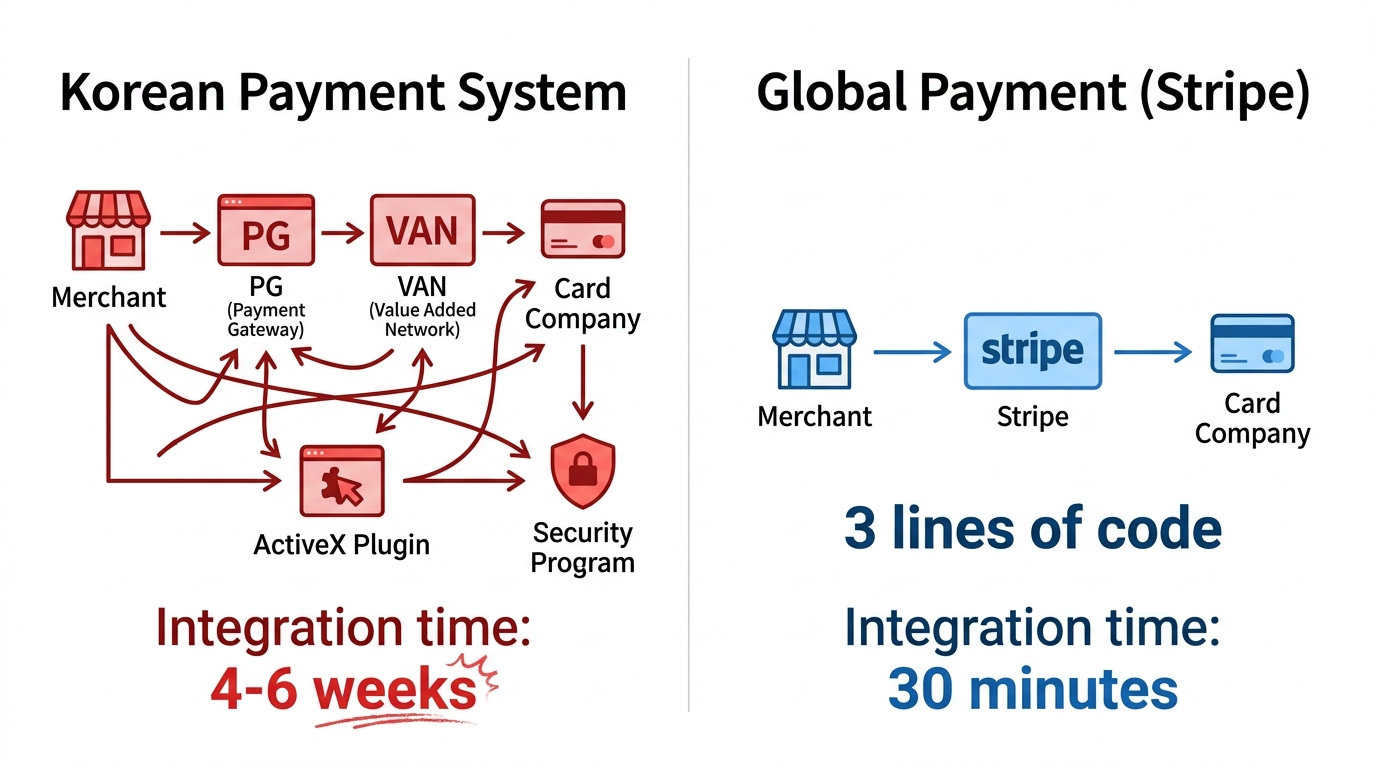

3.3 결제 갈라파고스

해외에서 온라인 쇼핑몰을 만들고 결제를 붙이는 과정을 보자. Stripe 홈페이지에 가입한다. API 키를 받는다. 코드 3줄을 추가한다. 30분이면 신용카드 결제가 작동한다. 카드 정보는 Stripe 서버가 저장하고, PCI DSS 인증은 Stripe가 받고, 부정 결제 탐지는 Stripe AI가 처리하고, 보안 사고가 나면 Stripe가 책임진다. 개발자는 결제 로직에만 집중하면 된다. Square, Adyen, PayPal도 본질적으로 같다. API 한 줄이면 전 세계 어디서든 결제를 받을 수 있다.

한국은 구조가 다르다. 가맹점이 PG사(Payment Gateway, 결제대행)에 연동 신청을 한다. PG사는 VAN사(Value Added Network, 부가가치 통신망)를 통해 카드사에 연결된다. 카드사가 승인하면 VAN사를 거쳐 PG사로, PG사에서 가맹점으로 결과가 돌아온다. 가맹점 → PG사 → VAN사 → 카드사. 3중 구조다. 각 단계마다 수수료가 붙고, 각 단계마다 별도의 계약이 필요하고, 각 단계마다 별도의 정산 주기가 있다.

한국에서 온라인 쇼핑몰에 카드 결제를 붙이려면 어떤 과정을 거칠까? 먼저 PG사(KG이니시스, NHN KCP, 나이스페이먼츠 등)와 계약한다. 사업자등록증, 통신판매업 신고증을 제출한다. 심사를 거쳐 가맹점 ID를 발급받는다. 여기까지 보통 1~2주. 그다음 PG사의 결제 SDK를 연동한다. 팝업 결제창 방식과 인앱 결제 방식 중 선택해야 하고, PC와 모바일을 각각 따로 구현해야 한다. 카드사별로 ISP 인증(국민, BC 등)과 안심클릭(신한, 삼성 등) 방식이 다르다. 결제 완료 후 콜백 처리, 취소/환불 API 연동, 정산 내역 확인 시스템까지 구축하면 최소 2~4주의 개발 기간이 필요하다.

Stripe 30분 vs 한국 PG 4~6주. 이 차이가 스타트업에게 미치는 영향은 치명적이다. Y Combinator 출신 스타트업이 아이디어를 떠올리고 결제가 되는 프로토타입을 만드는 데 하루면 충분하다. 한국 스타트업은 같은 단계에 도달하는 데 한 달 이상이 걸린다. MVP(최소 기능 제품)를 빠르게 출시하고 시장 반응을 확인해야 하는 스타트업에게, 결제 연동만으로 한 달이 소요된다는 것은 생존의 문제다. SaaS 시대에 이미 이런 격차가 벌어졌다.

에이전트 시대에는 격차가 더 벌어진다. AI 에이전트는 사용자 대신 자동으로 결제를 처리한다. “매달 1일에 구독료 결제해줘”, “이 물건 최저가로 구매해줘” — 에이전트가 결제까지 완료한다. Stripe는 API 한 줄로 에이전트의 자동 결제를 지원한다. 한국의 결제 시스템은 ISP 인증, 안심클릭 같은 사람이 직접 조작해야 하는 인증 절차를 요구한다. 에이전트는 팝업창을 클릭할 수 없고, 보안 프로그램을 설치할 수 없다. 한국의 결제 시스템은 에이전트가 쓸 수 없는 구조다.

같은 카드, 다른 세계

한국에서 발급받은 삼성카드 VISA를 생각해보자. 이 카드로 Amazon에서 결제하면 3D Secure(3DS) 인증을 거친다. 카드사 앱에서 푸시 알림이 오고, 생체인증으로 승인하면 끝이다. 브라우저에 아무것도 설치하지 않는다. 같은 카드로 한국의 온라인 쇼핑몰에서 결제하면? ISP 인증 앱을 열고, 비밀번호를 입력하고, 보안 프로그램 설치 여부를 확인받는다. 같은 카드, 같은 카드사, 같은 VISA 네트워크인데 국내 결제와 해외 결제의 사용자 경험이 완전히 다르다.

3D Secure는 VISA, Mastercard, AMEX가 공동으로 개발한 글로벌 온라인 결제 인증 표준이다. 최신 버전인 3DS2는 2019년에 도입됐고, 사기 거래율을 70% 이상 감소시켰다. 리스크 기반 인증(거래의 위험도에 따라 인증 강도를 조절하는 방식)을 적용해, 저위험 거래는 추가 인증 없이 통과시키고 고위험 거래만 생체인증이나 OTP를 요구한다. 사용자 경험과 보안을 동시에 잡는 구조다. 전 세계 130개국 이상에서 사용된다.

한국은 3DS를 부분적으로만 도입했다. 해외 결제에는 3DS가 적용되지만, 국내 결제에는 별도의 인증 체계가 유지된다. ISP(Internet Secure Payment)는 국민카드와 BC카드가 사용하는 한국 고유의 인증 방식이다. 안심클릭은 신한카드, 삼성카드 등이 사용하는 또 다른 한국 고유 방식이다. 글로벌 표준이 존재하는데, 한국만 자체 표준을 고집한다. 카드사마다 인증 방식이 다르니 가맹점은 모든 방식을 지원해야 하고, 개발 복잡도가 기하급수적으로 올라간다.

소상공인의 디지털 절벽

동대문에서 의류를 판매하는 소상공인이 온라인 판매를 시작하고 싶다고 하자. 네이버 스마트스토어나 카카오 쇼핑에 입점하면 결제 문제는 플랫폼이 해결해준다. 하지만 자체 쇼핑몰을 운영하고 싶다면? PG사 계약, 보안 인증, 결제 연동 개발, 정산 시스템 구축 — 최소 수백만 원의 초기 비용과 수 주의 개발 기간이 필요하다. 미국의 같은 소상공인은 Shopify에 가입하고 Stripe를 연결하면 당일 결제가 작동한다. 월 29달러.

결제 수수료 구조도 다르다. Stripe는 거래당 2.9% + 30센트. 단순하다. 한국은 PG 수수료(2~3.5%) + VAN 수수료(0.1~0.2%) + 카드사 수수료가 중첩된다. 소상공인이 실제로 부담하는 총 수수료는 거래 금액, 업종, 카드 종류에 따라 다르지만, 3중 구조의 각 단계에서 비용이 발생하는 것은 구조적 사실이다. 중간 단계가 많을수록 비용은 올라갈 수밖에 없다.

글로벌 시장 진출은 더 큰 장벽이다. Stripe를 사용하는 미국 스타트업은 추가 코드 한 줄 없이 135개국에서 결제를 받을 수 있다. 한국 스타트업이 해외 결제를 받으려면? 별도의 해외 PG사와 계약하거나, PayPal을 추가 연동하거나, 해외 법인을 설립해 현지 결제 시스템에 직접 붙어야 한다. 각각 별도의 계약, 별도의 개발, 별도의 정산 시스템이 필요하다. 한국의 결제 인프라는 한국 안에서만 작동하는 갈라파고스다.

책임의 방향: 면책 vs 배상

한국 결제 시스템의 가장 근본적인 문제는 기술이 아니라 책임 구조다. 한국에서 카드 부정 결제 사고가 발생하면, 사용자가 보안 프로그램을 설치하지 않았거나 비밀번호를 관리하지 않은 것이 1차 책임 사유가 된다. 은행과 카드사는 “우리는 보안 수단을 제공했다”는 면책 논리를 편다. 책임이 서비스 제공자에서 사용자에게로 전가된다.

글로벌 결제 시스템은 정반대다. PCI DSS(전 세계 카드결제 보안 표준)는 카드 정보를 다루는 가맹점과 서비스 제공자에게 보안 책임을 지운다. 12개 카테고리, 300개 이상의 보안 요구사항을 충족해야 하고, 매년 감사를 받아야 한다. 위반 시 건당 5,000~100,000달러의 벌금이 부과된다. 2023년 T-Mobile은 데이터 유출로 3억 5천만 달러를 배상했다. 2019년 Capital One은 8천만 달러의 벌금을 물었다. 사용자가 뭘 설치했는지는 고려 대상이 아니다. 서버가 뚫리면 기업이 돈을 내고 책임진다.

이 책임 구조의 차이가 보안 투자의 방향을 결정한다. 한국에서는 은행이 클라이언트 보안 프로그램에 투자한다 — 면책 증거를 확보하기 위해서. 글로벌에서는 기업이 서버 보안에 투자한다 — 자기 돈으로 배상해야 하니까. 어떤 구조가 실질적으로 더 안전한 결과를 만드는지는 해킹 사고 통계가 증명한다. 면책을 추구하는 시스템은 보안이 아니라 법적 방어를 최적화한다. 배상을 감수하는 시스템은 보안 자체를 최적화한다.

3.4 해법: FIDO2, 토큰화, 그리고 전환

FIDO2/WebAuthn은 2018년 W3C가 공식 표준으로 채택한 인증 프로토콜이다. 원리는 명쾌하다. 사용자 기기의 보안 칩(스마트폰이나 노트북에 내장된 금고 같은 칩) 안에 개인키가 생성된다. 이 키는 칩 밖으로 나올 수 없다. 복사할 수 없고, 추출할 수 없고, 전송할 수 없다. 서버에는 대응하는 공개키만 저장된다. 인증할 때 서버가 임의의 난수(challenge)를 보내면, 기기가 개인키로 서명해서 돌려보낸다. 서버는 공개키로 서명을 검증한다. 개인키가 이동하지 않으니 유출될 수 없다. 서버가 해킹당해도 공개키로는 인증할 수 없다. 파일이 없으니 복사할 것도 없고, USB에 담을 것도 없다.

2022년, Apple, Google, Microsoft가 동시에 “패스키 (passkey)” 지원을 발표했다. 패스키는 FIDO2를 소비자 친화적으로 포장한 것이다. iPhone의 Face ID, Android의 지문인식, Windows Hello의 얼굴 인식 — 이미 사용자가 매일 쓰는 생체인증이 곧 로그인이 된다. 비밀번호를 기억할 필요가 없다. 인증서 파일을 관리할 필요가 없다. 보안 프로그램을 설치할 필요가 없다. 2024년 현재, Google 계정의 패스키 사용률은 4억 계정을 돌파했다. Amazon, PayPal, eBay, GitHub, Shopify — 글로벌 주요 서비스가 전부 패스키를 지원한다.

패스키의 보안은 공인인증서와 비교할 수 없는 수준이다. 피싱? 원천 차단된다. 패스키는 등록된 도메인에서만 작동한다. 가짜 은행 사이트에서 로그인을 시도하면 패스키 자체가 반응하지 않는다. 도메인이 다르기 때문이다. 공인인증서는? 피싱 사이트에 인증서 비밀번호를 입력하면 그대로 탈취된다. 중간자 공격? 패스키는 TLS 채널 바인딩으로 서버와 클라이언트 간 통신을 암호화한다. 인증서 파일 복사? 패스키에는 복사할 파일 자체가 없다. 비밀번호 재사용? 패스키에는 비밀번호 자체가 없다.

AI 에이전트와 인증: 사람 없는 인증

AI 에이전트 시대가 오면, 인증의 패러다임이 근본적으로 바뀐다. 사람이 직접 은행에 접속해 거래하는 것이 아니라, AI 에이전트가 사용자를 대신해 금융 거래를 수행한다. “이번 달 카드 대금을 확인해서 이상 거래가 있으면 알려줘” — 에이전트가 은행에 접속하고, 거래 내역을 확인하고, 분석해서 보고한다.

한국의 현재 구조에서는 이것이 불가능하다. AI 에이전트가 보안 프로그램을 “설치”할 수 없다. 키보드보안 프로그램은 물리적 키보드 입력을 전제로 한다 — 에이전트에게 키보드가 없다. 인증서 비밀번호를 입력하는 팝업 창을 에이전트가 인식하고 처리하는 것은 기술적으로 가능하더라도, 보안 프로그램이 에이전트의 접근을 “봇”으로 판단해 차단한다. 한국의 인증 시스템은 “사람이 직접 PC 앞에 앉아서 조작한다”는 전제 위에 설계되어 있다. 에이전트는 이 전제를 충족할 수 없다.

글로벌 금융 시스템은 이미 에이전트 시대를 준비하고 있다. 사람은 지문이나 얼굴로 인증하지만, AI 에이전트는 다른 방식으로 인증한다. OAuth 2.0 토큰(비밀번호 대신 권한만 빌려주는 인증 방식), API 키(프로그램 전용 출입증), 서비스 어카운트(기계 전용 계정) — 에이전트의 신원을 기계적으로 검증하는 표준 방식이다. 사용자가 에이전트에게 제한된 권한을 위임하면, 에이전트는 그 범위 안에서만 작동한다. “거래 내역 조회는 허용하되, 송금은 불허” 같은 세밀한 권한 제어가 가능하다. 에이전트가 이상 행동을 보이면 서버가 즉시 토큰을 무효화한다.

Plaid는 이미 1만 2천 개 이상의 금융 기관과 API로 연결되어, 에이전트 기반 금융 접근을 가능하게 하고 있다. Open Banking API가 영국(2018년), EU(PSD2, 2019년), 호주(CDR, 2020년)에서 법제화됐다. 한국의 공인인증서 체계에서는 에이전트 인증이 구조적으로 불가능하다. 인증서 비밀번호를 입력하는 팝업, 키보드보안 프로그램, ActiveX 설치 — 모두 사람이 물리적 PC 앞에 앉아있다는 전제다. 에이전트에게는 PC도 없고, 키보드도 없고, 팝업을 클릭할 마우스도 없다.

토큰화: 카드번호가 사라지는 세상

PCI DSS의 핵심 원칙 중 하나는 토큰화(진짜 카드번호 대신 일회용 번호를 쓰는 것)다. 실제 카드번호 대신 일회용 토큰을 사용해 결제하는 방식이다. Apple Pay로 결제할 때 실제 카드번호가 가맹점에 전달되지 않는다. 대신 기기별로 생성된 가상 카드번호(DPAN, Device Primary Account Number)가 사용된다. 이 토큰이 유출되더라도 다른 기기, 다른 가맹점에서는 사용할 수 없다. 카드번호 유출 자체가 무의미해지는 구조다.

2023년 VISA 보고서에 따르면, 토큰화된 거래는 비토큰화 거래 대비 사기 발생률이 26% 낮다. Google Pay, Samsung Pay도 같은 구조를 사용한다. 가맹점은 실제 카드번호를 저장할 필요가 없으니 PCI DSS 인증 부담이 대폭 줄어든다. 2014년 카드 3사 개인정보 유출 같은 사건은 토큰화 환경에서는 구조적으로 불가능하다. 유출할 카드번호 자체가 시스템에 없기 때문이다.

한국도 삼성페이, 카카오페이 등 간편결제에서 토큰화를 부분적으로 도입했다. 하지만 기존 PG-VAN-카드사 3중 구조 위에 토큰화 레이어를 얹은 형태라, 복잡도만 더 올라갔다. 글로벌에서는 Stripe가 처음부터 토큰화를 기본으로 설계했다. 구조를 바꿔야 단순해지는데, 기존 구조 위에 덧대니 더 복잡해지는 패턴이 반복된다.

내일 당장 가능한 전환

기술은 이미 존재한다. FIDO2 서버는 오픈소스로 공개되어 있다. 패스키 인증 SDK는 Apple, Google, Microsoft가 무료로 제공한다. PCI DSS 인증을 받은 토큰화 서비스는 Stripe, Adyen, Braintree 등이 이미 운영 중이다. 한국의 은행이 내일 당장 도입할 수 있는 기술이다. 기술적 장벽은 없다. 비용 장벽도 없다. 장벽은 관성과 규제뿐이다.

전환 시 예상되는 저항은 세 가지다. 첫째, 기존 보안 프로그램 업체들의 반발. 한국의 보안 프로그램 시장은 연간 수천억 원 규모다. 이 시장이 사라지면 관련 업체들이 타격을 입는다. 둘째, 금융 당국의 규제 관성. “사고가 나면 누가 책임지느냐”는 질문에 “서버 운영자가 책임진다”는 답변을 규제 당국이 수용해야 한다. 셋째, 고령 사용자의 적응. 공인인증서에 익숙한 사용자들이 새로운 방식에 적응하는 시간이 필요하다.

하지만 이 저항들은 전환하지 않을 이유가 되지 못한다. 보안 프로그램 업체들은 서버 보안, 클라우드 보안으로 사업 영역을 전환할 수 있다 — 시장은 사라지지 않고 이동한다. 금융 당국은 PCI DSS와 EU PSD2의 성공 사례를 참고할 수 있다 — 이미 검증된 책임 체계다. 고령 사용자? 얼굴을 들이대면 되는 Face ID가 비밀번호 10자리 + 특수문자 입력보다 쉽다.

한국은 1999년에 내린 선택을 26년간 유지해왔다. 그 사이 세상은 세 바퀴를 돌았다. SSL 제한이 풀렸고, 클라우드가 보편화됐고, 생체인증이 일상이 됐고, AI 에이전트가 등장했다. 1999년의 모든 전제가 사라졌는데 1999년의 구조만 남아 있다. 열쇠를 사용자에게 떠넘기는 시대는 끝나야 한다. 서버가 열쇠를 관리하고, 사용자는 자기 얼굴만 보여주면 되는 세상. 기술은 이미 준비되어 있다. 결정만 남았다.

자주 묻는 질문

보안프로그램을 없애면 해킹당하는 거 아닌가요?

FIDO2가 뭔가요? 어렵지 않나요?

공인인증서가 없어졌다고 하지 않았나요?

AI 에이전트가 뱅킹을 한다고요? 위험하지 않나요?

PCI DSS가 뭔가요? 한국에도 있나요?

Stripe처럼 하면 한국 카드사들은 어떻게 되나요?

제4장. HWP: 한국만 읽을 수 있는 문서

1989년 봄, 서울대학교 컴퓨터공학과 대학원생 이찬진은 KAIST 동료 박흥호와 함께 한 가지 문제에 몰두하고 있었다. 당시 한국에서 쓸 수 있는 워드프로세서는 전부 영문 기반이었다. 마이크로소프트 워드, 워드퍼펙트, 볼랜드의 스프린트 — 어느 것도 한글의 복잡한 자모 조합을 제대로 처리하지 못했다. ‘가’를 입력하면 ‘ㄱ’과 ‘ㅏ’가 따로 찍혔다. 초성·중성·종성의 실시간 조합, 자동 줄바꿈 시 음절 단위 처리, 세로쓰기와 혼합 조판 — 한국어 타이포그래피의 고유한 요구사항을 충족하는 소프트웨어는 지구상에 존재하지 않았다.

이찬진은 이 문제를 직접 풀기로 했다. 1989년 4월, “한글과컴퓨터”를 설립하고 한글 워드프로세서 개발에 착수했다. 같은 해 가을, “한글 1.0”이 출시됐다. 가격은 12만 원. 당시 마이크로소프트 워드 한국어판 가격의 3분의 1이었다. 한글의 자모 조합을 실시간으로 처리하고, 한글 맞춤법에 맞는 줄바꿈을 지원하고, 한자 변환을 내장한 최초의 한국산 워드프로세서였다. 대학생들 사이에서 입소문이 퍼졌고, 출시 첫 해에 10만 카피가 팔렸다.

1990년대 초반, “한글”은 한국 소프트웨어 산업의 상징이 됐다. 마이크로소프트가 윈도우즈용 워드를 한국 시장에 밀어넣으려 할 때, 한글과컴퓨터는 맞서 싸웠다. 1995년, 마이크로소프트가 윈도우즈 95에 MS 워드를 번들로 끼워팔기 하자, 한글과컴퓨터는 공정거래위원회에 제소했고 승소했다. “한글 지키기”는 단순한 소프트웨어 경쟁이 아니라 국산 기술 자존심의 문제로 인식됐다. 이 감정적 맥락이 이후 30년간 HWP의 운명을 결정짓는다.

1997년, 정부는 공공기관 문서 작성에 한컴오피스를 공식 채택했다. 정확히 말하면, 공식적인 “의무화” 법령이 존재한 것은 아니다. 행정안전부 (당시 행정자치부)의 내부 지침과 조달청의 구매 정책이 사실상의 표준을 만들었다. 정부 조달 시스템을 통해 한컴오피스 라이선스를 대량 구매하고, 공문서 서식을 HWP 형식으로 배포하고, 전자정부 시스템이 HWP 업로드를 기본으로 요구하면서, HWP는 별도의 법령 없이도 한국 행정의 유일한 문서 포맷이 됐다.

1997년에 이 선택은 합리적이었다. 한글의 복잡한 조판을 제대로 처리하는 소프트웨어는 한컴오피스뿐이었다. MS 워드의 한국어 지원은 조잡했고, 오픈소스 대안은 존재하지 않았다. 국산 소프트웨어를 육성해야 한다는 산업 정책적 논리도 있었다. IMF 구제금융 직후라는 시대적 상황에서 “우리 것을 쓰자”는 정서는 더욱 강했다. 외환 유출을 줄이고, 국내 소프트웨어 기업을 키운다는 명분은 설득력이 있었다.

문제는 1997년의 합리적 선택이 2026년에도 그대로 유지되고 있다는 사실이다. 29년이 지나는 동안 세상은 완전히 바뀌었다. 유니코드가 보편화되면서 어떤 소프트웨어든 한글을 완벽히 처리할 수 있게 됐다. MS 워드, 구글 독스, 리브레오피스 — 모두 한글 자모 조합, 맞춤법 검사, 한자 변환을 지원한다. 한컴오피스만이 한글을 처리할 수 있다는 1990년대의 전제는 더 이상 사실이 아니다. 그런데 정부는 여전히 HWP만 쓰고 있다.

한글과컴퓨터의 2024년 사업보고서에 따르면, 전체 매출 3,847억 원 중 공공부문 매출이 약 60%를 차지한다. 정부 조달이 회사 매출의 절반 이상이라는 뜻이다. 이 숫자가 말해주는 것은 명확하다. HWP가 한국 행정의 표준으로 유지되는 이유는 기술적 우위가 아니라, 정부 조달 시스템이라는 안정적 수익 구조다. 기술이 아닌 관성이 포맷을 지탱하고 있다.

4.1 비공개 포맷의 대가

HWP 파일의 내부 구조는 한글과컴퓨터만 완전히 알고 있다. 2010년, 한글과컴퓨터는 외부 압력에 의해 HWP 5.0 파일 포맷의 일부 사양을 공개했다. “한글 문서 파일 형식”이라는 이름의 문서가 웹사이트에 올라왔다. 그러나 이 공개는 부분적이었다. 표, 수식, 차트, 매크로, OLE 객체 등 복잡한 요소의 상세 사양은 빠져 있었고, 이후 버전에서 추가된 기능의 사양도 업데이트되지 않았다. 리브레오피스 개발 커뮤니티는 이 불완전한 사양서와 리버스 엔지니어링을 조합해 HWP 읽기 기능을 구현했지만, 복잡한 서식의 문서는 여전히 레이아웃이 깨진다.

비공개 포맷이 만드는 첫 번째 문제는 종속(lock-in)이다. 정부가 HWP로 문서를 작성하는 순간, 그 문서를 완벽하게 읽고 편집할 수 있는 소프트웨어는 한컴오피스뿐이다. 다른 프로그램으로 열면 표가 무너지고, 글머리 기호가 깨지고, 페이지 넘김이 틀어진다. 공무원이 리브레오피스나 MS 워드로 전환하고 싶어도, 기존에 HWP로 작성된 수백만 건의 문서를 온전히 마이그레이션할 방법이 없다. 30년간 축적된 문서 자산이 인질이 된 것이다.

두 번째 문제는 파서의 부재다. PDF는 Adobe가 사양을 완전히 공개했고, 2008년에 ISO 32000-1 국제 표준이 됐다. 전 세계 수천 개의 프로그램이 PDF를 완벽히 읽고 쓴다. DOCX는 마이크로소프트가 2006년에 Ecma International을 통해 공개 표준(OOXML)으로 제출했다. ODF는 처음부터 공개 표준으로 설계됐다. 이 포맷들은 어떤 프로그래밍 언어에서든 파서를 만들 수 있다. Python이면 python-docx, Java면 Apache POI, JavaScript면 pdf.js — 수백 개의 오픈소스 라이브러리가 있다. HWP에는 없다. 한글과컴퓨터가 제공하는 SDK가 있지만, Windows 전용이고 유료다.

글로벌 호환성: 세계가 읽을 수 없는 정부

2019년, 주한 유럽상공회의소(ECCK)는 한국 정부에 공식 건의서를 제출했다. 핵심 내용은 “한국 정부 문서를 열 수 없다”는 것이었다. 유럽 기업이 한국에 진출하려면 사업자등록, 인허가, 조달 입찰 등에서 정부 서류를 주고받아야 한다. 그런데 한국 정부가 보내는 문서가 HWP다. 유럽에서는 아무도 HWP를 쓰지 않는다. 뷰어를 설치하라고 안내하지만, 그 뷰어가 Windows에서만 돌아간다. 맥을 쓰는 유럽 기업인이 한국 정부의 서류를 읽으려면, 별도의 Windows 컴퓨터를 구하거나 가상머신을 설치해야 한다.

이 문제는 외교 현장에서도 발생한다. 한국 정부가 국제기구에 보고서를 제출할 때, HWP로 작성한 원본을 PDF로 변환해서 보낸다. 변환 과정에서 서식이 깨지는 경우가 빈번하다. 유엔, OECD, WTO 어디에서도 HWP를 공식 포맷으로 인정하지 않는다. 한국은 OECD 38개 회원국 중 유일하게 국제 표준이 아닌 자국 독점 포맷을 정부 공식 문서에 쓰는 나라다.

OS 종속: 문서 포맷이 운영체제를 결정한다

한컴오피스의 정식 버전은 Windows에서만 제공된다. macOS용 “한컴오피스 for Mac”이 2020년에 출시됐지만, 기능이 제한적이고 Windows 버전과 완전한 호환이 되지 않는다. 표의 너비가 달라지고, 글꼴이 대체되고, 페이지 넘김 위치가 바뀐다. Linux용은 존재하지 않는다. 웹 버전인 “한컴독스”는 기본적인 편집만 가능하고, 복잡한 서식의 HWP 문서를 제대로 렌더링하지 못한다.

결과적으로, 한국의 공무원은 Windows를 써야 한다. 문서 포맷이 운영체제를 결정하는 것이다. 행정안전부의 2023년 자료에 따르면, 중앙정부 및 지방자치단체 업무용 PC의 99.8%가 Windows를 사용한다. 이 수치에는 보안 담당 부서의 Linux 서버를 제외한 데스크톱 환경만 포함된다. 한국 정부는 세계에서 가장 Windows 의존도가 높은 정부 중 하나다.

이 종속은 보안 비용으로 돌아온다. Windows의 보안 취약점은 매월 수십 건씩 발견된다. 마이크로소프트가 월간 보안 패치(“Patch Tuesday”)를 배포할 때마다, 전국의 공공기관 PC가 동시에 업데이트를 받아야 한다. 2017년 WannaCry 랜섬웨어 사태 때, 한국의 공공기관 일부가 감염된 것도 이 단일 OS 환경과 무관하지 않다. 운영체제 다양성은 보안의 기본 원칙인데, 문서 포맷 하나 때문에 그 원칙이 포기됐다.

세금으로 유지되는 비공개 포맷

조달청 나라장터 데이터에 따르면, 정부와 공공기관이 한글과컴퓨터에 지불하는 연간 소프트웨어 라이선스 비용은 약 800~1,200억 원 규모로 추산된다. 정확한 집계가 어려운 이유는, 중앙정부, 지방자치단체, 공공기관, 국공립학교, 군이 각각 별도로 구매하기 때문이다. 여기에 유지보수, 기술지원, 교육 비용까지 더하면 실제 총비용은 더 높다.

이 비용은 100% 세금이다. ODF를 기본 포맷으로 채택하면, 리브레오피스 같은 무료 오픈소스 소프트웨어로도 정부 문서를 작성할 수 있다. 물론 한컴오피스를 계속 사용하되 저장 포맷만 ODF로 바꾸는 방법도 있다. 어느 쪽이든, 특정 기업의 비공개 포맷에 종속되어 매년 수백억 원을 지불하는 현재 구조는 재검토가 필요하다. 프랑스 내무부는 2014년 리브레오피스로 전환하면서 연간 200만 유로(약 30억 원)를 절감했다고 발표했다. 프랑스 내무부 하나의 절감액이 이 정도다.

버전 호환성과 접근성의 벽

HWP 포맷은 버전마다 내부 구조가 다르다. HWP 2.x, 3.x, 5.x, 그리고 2022년에 도입된 HWPX까지 — 같은 “한글” 프로그램으로 만든 파일이지만 포맷이 다르다. 최신 버전의 한컴오피스는 구버전 파일을 읽을 수 있지만, 구버전 한컴오피스로 최신 HWP 파일을 열면 깨지는 경우가 발생한다. 정부 기관마다 사용하는 한컴오피스 버전이 다르기 때문에, 같은 정부 내에서도 문서 호환 문제가 생긴다.

2022년에 한글과컴퓨터가 도입한 HWPX는 XML 기반 포맷으로, 기존 HWP의 바이너리 구조에서 벗어나려는 시도다. 이론적으로는 개선이지만, 실제로는 문제를 하나 더 추가했을 뿐이다. 이제 공무원들은 HWP와 HWPX 두 가지 포맷을 모두 다뤄야 한다. 기존 문서는 HWP이고 신규 문서는 HWPX인 상황에서, 호환성 혼란만 가중됐다.

접근성 문제는 더욱 심각하다. 한국장애인인권포럼의 2022년 조사에 따르면, HWP 파일은 스크린 리더와의 호환성이 PDF나 DOCX에 비해 현저히 낮다. 시각장애인이 정부 문서를 읽으려면 스크린 리더가 문서의 텍스트를 추출해야 하는데, HWP의 비공개 구조 때문에 텍스트 추출이 불완전하다. 표 안의 텍스트, 각주, 머리글/바닥글이 순서대로 읽히지 않거나 아예 누락된다. 장애인차별금지법 제20조는 정보 접근권을 보장하고 있지만, 정부 스스로가 이 법을 위반하는 셈이다.

4.2 AI가 읽을 수 없는 정부

한국 정부는 1997년부터 2026년까지 29년간 행정 문서를 HWP로 작성해왔다. 법령 해석, 정책 보고서, 예산안, 감사 보고서, 민원 처리 기록, 국회 회의록, 조달 계약서, 인허가 결정문 — 대한민국 행정의 전체 기록이 HWP 파일 수천만 건에 담겨 있다. 2023년 행정안전부 자료에 따르면, 중앙정부와 지방자치단체가 보유한 전자문서는 약 47억 건이며, 이 중 HWP 형식이 약 65%를 차지한다. 약 30억 건의 행정 문서가 HWP다.

이 30억 건의 문서는 AI 시대에 한국 정부가 가진 가장 귀중한 자산이 될 수 있었다. 정책 분석 AI는 과거 30년간의 정책 문서를 학습해서 정책 간 충돌을 발견하고, 유사 정책의 성공·실패 패턴을 추출하고, 규제 영향 분석을 자동화할 수 있다. 법률 AI는 수십만 건의 법령 해석 문서를 학습해서 법률 자문을 제공하고, 입법 영향 평가를 수행할 수 있다. 예산 AI는 20년치 예산 집행 데이터를 분석해서 낭비 패턴을 식별하고, 최적 배분 모델을 제안할 수 있다.

그런데 이 모든 것의 전제는 AI가 문서를 읽을 수 있어야 한다는 것이다. PDF라면 바로 읽는다. PyMuPDF, pdfplumber, Apache Tika — 수십 개의 성숙한 오픈소스 라이브러리가 PDF에서 텍스트, 표, 이미지를 정확히 추출한다. DOCX라면 python-docx가 문서 구조 전체를 파이썬 객체로 변환한다. ODF라면 odfpy가 같은 일을 한다. 이 라이브러리들은 수만 명의 개발자가 10년 이상 검증하고 개선해온 것들이다.

HWP는? 파서부터 만들어야 한다. 그것도 불완전한 사양서를 기반으로. 한글과컴퓨터가 SDK를 제공하지만 Windows 전용이고, 파이썬이나 자바스크립트 바인딩이 없다. 오픈소스 커뮤니티에서 만든 hwp5, pyhwp 같은 라이브러리가 있지만, 기본적인 텍스트 추출만 가능하고 표, 수식, 그림, OLE 객체 등은 제대로 처리하지 못한다. 정부 문서의 상당수가 복잡한 표와 서식을 포함하고 있다는 점을 감안하면, 텍스트만 추출하는 것은 문서의 절반만 읽는 것이나 마찬가지다.

SaaS 시대에도 이 문제는 명확했다. Google Docs로 실시간 협업하는 세상에서, 한국 공무원은 HWP 파일을 이메일에 첨부해 주고받았다. 버전 관리가 안 되고, 동시 편집이 불가능하고, 누가 마지막으로 수정했는지 추적할 수 없었다. 같은 문서의 “최종”, “최종_수정”, “최종_최종” 버전이 이메일에 쌓였다. SaaS 시대에 이미 비효율적이었던 문제가, 에이전트 시대에는 완전한 차단벽이 된다.

AI 에이전트 시대에 이 문제는 더욱 심각해진다. 에이전트는 사람처럼 문서를 눈으로 읽지 않는다. 기계가 파싱할 수 있는 구조화된 포맷이어야 한다. ODF나 PDF라면, 에이전트가 수만 건의 정책 문서를 자동으로 수집하고, 분석하고, 분류하고, 정책 간 충돌을 발견하고, 개선안까지 자동 생성할 수 있다. HWP는 에이전트가 파싱할 수 없는 비공개 바이너리 포맷이다. 에이전트 시대에 HWP로 저장된 30억 건의 행정 문서는 잠긴 금고와 같다 — 열쇠가 없는 금고.

민원 자동 처리: 시작도 못 하는 혁신

2024년, 국민권익위원회에 접수된 민원은 약 210만 건이다. 이 민원을 분류하고, 담당 부서에 배정하고, 처리 결과를 통보하는 과정에 공무원 수천 명의 시간이 투입된다. AI로 이 과정을 자동화하면 처리 시간을 획기적으로 단축할 수 있다. 자연어 처리(NLP) 기술은 이미 민원 문서를 읽고 핵심 내용을 파악하고 카테고리를 분류하는 수준에 도달해 있다. GPT-4 수준의 대형언어모델(LLM)은 민원 내용을 이해하고 적절한 부서를 추천하고 유사 민원 처리 사례를 검색하는 것이 가능하다.

문제는 민원 문서가 HWP라는 것이다. 민원인이 HWP로 작성한 문서를 전자정부 시스템에 업로드하면, AI가 이 파일을 처리하려면 먼저 HWP 파서를 통과시켜야 한다. 불완전한 파서로는 표 안의 핵심 데이터를 놓치고, 수식이 깨지고, 첨부된 이미지의 캡션을 읽지 못한다. 민원의 맥락을 파악하지 못하면 자동 분류의 정확도가 떨어지고, 결국 사람이 다시 확인해야 한다. 자동화의 의미가 사라진다.

영국 정부의 GOV.UK는 다른 길을 걷고 있다. 2014년 ODF 의무화 이후, 영국 정부는 모든 행정 문서를 기계가 읽을 수 있는 형식으로 공개하고 있다. 2023년, 영국 내각부(Cabinet Office)는 “Generative AI Framework for HMG”를 발표하며, 정부 문서의 AI 활용 가이드라인을 제시했다. 공무원이 정책 문서를 요약하고, 법률 질의에 답변하고, 보고서 초안을 작성하는 데 AI를 활용할 수 있도록 했다. 이것이 가능한 근본적 이유는 영국 정부의 문서가 열린 포맷으로 저장되어 있기 때문이다.

에스토니아: 문서 포맷이 전자정부의 기초

에스토니아는 인구 130만의 작은 나라지만, 전자정부 분야에서 세계를 선도한다. X-Road라는 데이터 교환 플랫폼을 통해 정부 기관, 은행, 병원, 통신사가 안전하게 데이터를 주고받는다. 시민은 투표, 납세, 처방전 발급, 회사 설립을 모두 온라인으로 처리한다. 결혼, 이혼, 부동산 매매 3가지를 제외한 모든 행정 서비스가 디지털로 제공된다.

에스토니아 전자정부의 핵심 원칙 중 하나가 “Once Only”다. 시민이 정부에 정보를 한 번만 제출하면, 모든 기관이 그 정보를 공유한다. 이것이 가능하려면 문서와 데이터가 표준화된 포맷이어야 한다. 에스토니아는 처음부터 국제 표준 포맷을 채택했다. 2023년부터는 AI를 활용한 자동 행정 처리를 확대하고 있다. Bürokratt라는 정부 AI 챗봇은 시민의 질문에 답하고, 필요한 서류를 자동으로 생성하고, 행정 절차를 안내한다. 표준 포맷이라는 토대 위에 AI 혁신이 자연스럽게 쌓이고 있다.

한국의 전자정부 인프라는 에스토니아보다 훨씬 크고 정교하다. 정부24, 국세청 홈택스, 대법원 전자소송 시스템, 조달청 나라장터 — 개별 시스템의 완성도는 세계적 수준이다. 유엔 전자정부 발전지수(EGDI)에서 한국은 2022년 3위를 기록했다. 그런데 이 시스템들을 관통하는 문서 포맷이 HWP라는 사실이, AI 시대의 도약을 가로막고 있다. 시스템은 세계 최고인데 그 안에 담긴 데이터가 잠겨 있는 역설이다.

다른 나라 정부가 AI로 행정 생산성을 2배, 3배 끌어올리는 동안, 한국은 HWP 파일을 PDF로 변환하는 작업에 시간을 쓰고 있다. 싱가포르 정부는 2023년에 Pair라는 AI 도구를 공무원 15만 명에게 배포했다. 정책 문서 요약, 연설문 초안 작성, 데이터 분석을 AI가 지원한다. 캐나다 정부는 AI를 이용해 이민 신청서를 자동 심사하고 있다. 이 혁신의 출발점은 거창한 AI 전략이 아니다. 문서를 AI가 읽을 수 있는 포맷으로 저장하는 것, 그 단순한 전제에서 시작한다. 한국은 그 전제가 갖춰져 있지 않다.

4.3 ODF: 어떤 프로그램에서든 열리는 문서

ODF(Open Document Format)는 ISO/IEC 26300으로 등록된 국제 표준 문서 포맷이다. 2005년 OASIS(Organization for the Advancement of Structured Information Standards) 컨소시엄이 개발했고, 2006년 ISO 국제 표준으로 채택됐다. XML 기반 구조로 설계되어 어떤 프로그래밍 언어로든 파싱이 가능하다. 리브레오피스, 아파치 오픈오피스, 구글 독스, 마이크로소프트 오피스, 그리고 한컴오피스까지 — 주요 오피스 소프트웨어가 모두 ODF를 지원한다.

ODF의 핵심은 투명성이다. 파일의 내부 구조가 완전히 공개되어 있다. .odt 파일의 확장자를 .zip으로 바꾸면, 안에 담긴 XML 파일들을 직접 열어볼 수 있다. content.xml에 문서 내용이, styles.xml에 서식 정보가, meta.xml에 메타데이터가 들어 있다. 개발자가 이 구조를 이해하고 파서를 만드는 데 하루면 충분하다. AI 학습 데이터로 변환하는 데도 기존 라이브러리를 그대로 쓸 수 있다.

영국: Cabinet Office가 이끈 전환

2014년 7월, 영국 내각부(Cabinet Office)는 정부 문서의 기본 포맷을 ODF로 의무화하는 정책을 발표했다. 당시 내각부 장관 프랜시스 모드(Francis Maude)는 “정부 문서를 읽기 위해 국민이 특정 소프트웨어를 구매하도록 강제해서는 안 된다”고 선언했다. 전환 배경에는 세 가지 논리가 있었다. 첫째, 납세자가 문서를 읽기 위해 유료 소프트웨어를 살 필요가 없어야 한다. 둘째, 정부가 특정 기업에 종속되면 협상력을 잃는다. 셋째, 공개 표준이 장기적으로 비용을 절감한다. 영국 정부는 전환 이후 마이크로소프트 오피스 라이선스 비용을 연간 수천만 파운드 절감한 것으로 추산된다.

프랑스: 내무부의 대규모 전환

프랑스 내무부 (Ministère de l'Intérieur)는 2014년부터 24만 대의 PC를 리브레오피스로 전환했다. 유럽 최대 규모의 오픈소스 마이그레이션 프로젝트였다. 전환 비용은 PC당 약 50유로가 들었지만, 마이크로소프트 오피스 라이선스 비용(PC당 연간 약 300유로)을 절감해 첫 해에 투자를 회수했다. 프랑스 국방부도 2018년에 유사한 전환을 시행했고, 프랑스 헌병대(Gendarmerie nationale)는 이미 2005년부터 리눅스와 리브레오피스를 사용해왔다.

독일: 뮌헨의 교훈

뮌헨 시는 2003년 LiMux 프로젝트를 시작해 1만 5천 대의 PC를 리눅스와 리브레오피스로 전환했다. 10년에 걸친 대규모 프로젝트로, 연간 약 400만 유로의 라이선스 비용을 절감했다. 그러나 2017년, 시의회 다수당이 바뀌면서 Windows와 마이크로소프트 오피스로 “회귀”하는 결정이 내려졌다. 마이크로소프트가 본사를 뮌헨으로 이전한 것이 정치적 결정에 영향을 미쳤다는 분석이 있다.

뮌헨의 사례는 두 가지 교훈을 준다. 첫째, 기술 전환은 기술이 아니라 정치의 문제다. 마이크로소프트는 뮌헨 시의회에 로비스트를 보내고, 지역 경제 기여를 약속하고, 본사 이전으로 정치적 압력을 가했다. 둘째, 그럼에도 불구하고 LiMux가 기술적으로 실패한 것은 아니었다. 10년간 정상 작동했고, 비용을 절감했다. 2020년, 뮌헨 시의회가 다시 바뀌면서 오픈소스 전환을 재추진하기로 결정했다. 독일 연방정부 차원에서도 2024년에 “sovereign workplace” 프로젝트를 통해 오픈소스 기반 디지털 환경을 구축하기 시작했다.

인도: 13억 인구의 표준화

인도 전자정보기술부 (MeitY)는 2015년 모든 정부 기관에 ODF 사용을 의무화하는 정책을 발표했다. 인도의 논리는 명확했다. 13억 인구 중 유료 오피스 소프트웨어를 구매할 여력이 있는 사람은 소수다. 정부 문서가 특정 유료 소프트웨어를 요구하면 정보 접근의 불평등이 심화된다. ODF로 저장하면 무료 리브레오피스로 누구나 열 수 있다. 디지털 포용(digital inclusion)의 관점에서 ODF 의무화는 필연적 선택이었다.

한컴오피스를 없애자는 이야기가 아니다

핵심을 분명히 해야 한다. 한컴오피스라는 소프트웨어를 없애자는 이야기가 아니다. 공무원이 한컴오피스를 계속 사용해도 된다. 한컴오피스의 한국어 처리 기능, 맞춤법 검사, 서식 템플릿이 편리하다면 계속 쓰면 된다. 바꿔야 하는 것은 저장 포맷이다. “다른 이름으로 저장”을 눌렀을 때, 기본 포맷이 HWP 대신 ODF로 설정되면 된다. 한컴오피스는 이미 ODF 저장을 지원한다. 기술적 장벽은 없다.

공무원의 업무 방식은 거의 바뀌지 않는다. 같은 프로그램으로 같은 작업을 하되, 파일이 .hwp가 아니라 .odt로 저장될 뿐이다. 이 작은 변화 하나가 만드는 차이는 거대하다. AI가 정부 문서를 읽을 수 있게 된다. 외국인이 한국 정부 문서를 열 수 있게 된다. Mac에서도 Linux에서도 깨지지 않는다. 시각장애인의 스크린 리더가 정확히 읽어낸다. 그리고 특정 기업에 대한 종속에서 벗어난다.

4.4 전환 로드맵: 5년이면 충분하다

1단계 (1년차): 신규 문서 ODF 의무화

행정안전부 지침으로, 모든 중앙정부 기관의 신규 문서 기본 저장 포맷을 ODF로 변경한다. 한컴오피스의 기본 저장 형식 설정을 ODF로 바꾸는 것으로 충분하다. 기존 HWP 문서는 그대로 유지하되, 새로 작성하는 문서는 ODF로 저장한다. 전자정부 시스템이 ODF 업로드를 지원하도록 업데이트한다.

2단계 (2~3년차): 지방정부 및 공공기관 확대

지방자치단체, 공기업, 국공립학교로 ODF 의무화를 확대한다. 공무원 교육 프로그램에 ODF 관련 내용을 포함한다. 실제로 교육할 내용은 거의 없다 — “저장 시 ODF를 선택하세요”가 전부다. 이 기간에 기존 HWP 문서 중 활용 빈도가 높은 문서를 우선적으로 ODF로 변환하는 프로젝트를 시작한다.

3단계 (4~5년차): 기존 문서 일괄 변환

기존 HWP 문서를 자동 변환 도구를 이용해 ODF로 변환한다. 한글과컴퓨터의 일괄 변환 기능을 활용하거나, 정부 차원의 변환 도구를 개발한다. 변환 과정에서 서식이 깨지는 문서는 수동 검수한다. 5년차 말까지 전 정부 문서의 ODF 전환을 완료한다.

이 로드맵은 급진적이지 않다. 영국은 2014년 한 번의 정책 발표로 즉시 전환했다. 프랑스 내무부는 2년 안에 24만 대를 전환했다. 한국이 5년을 잡는 것은 충분히 보수적인 일정이다. 그리고 이 5년 동안 매년 수백억 원의 라이선스 비용이 절감되고, AI가 정부 데이터를 활용할 수 있는 기반이 점진적으로 확대된다.

포맷은 기술 선택이 아니라 정책 선택이다. HWP를 고집하는 것은 기술적 이유가 아니라 관성이다. 29년간의 관성. 그 관성의 대가가 AI 시대에는 국가 경쟁력의 격차로 나타나고 있다. 다른 나라 정부가 AI를 행정에 통합하는 동안, 한국은 문서 포맷 전환을 논의하고 있어야 하는 상황이 이미 수년 늦었다. 하지만 지금이라도 시작하면, 5년 후에는 30억 건의 행정 문서가 AI에게 열린다. 시작하지 않으면, 그 문서들은 영원히 블랙박스 안에 갇혀 있을 것이다.

4.5 AI 시대의 문서: Markdown이라는 선택지

ODF가 HWP의 대안이라면, Markdown은 한 걸음 더 나아간 대안이다. Markdown은 2004년 존 그루버(John Gruber)가 만든 텍스트 포맷으로, 메모장에서 열어도 읽을 수 있는 순수 텍스트 파일이다. 특별한 프로그램이 필요 없다. 어떤 컴퓨터, 어떤 운영체제에서든 열린다.

AI 시대에 Markdown이 강력한 이유가 있다. HWP는 비공개 바이너리 파일이라 AI가 읽기 어렵다. ODF는 공개 표준(ZIP으로 압축된 XML)이라 AI가 읽을 수 있다. Markdown은 순수 텍스트라 AI가 완벽하게 읽고, 쓰고, 분석할 수 있다. AI에게 “이 문서를 요약해줘”, “이 정책의 문제점을 분석해줘”라고 하면 Markdown 문서는 바로 처리된다. 변환 과정이 아예 없다.

이미 쓰고 있는 곳들

미국 디지털서비스(18F)는 정부 프로젝트의 문서를 Markdown으로 작성하고 GitHub에서 버전 관리한다. 영국 GOV.UK는 웹사이트의 모든 콘텐츠를 Markdown으로 관리한다. GitHub, GitLab, Notion, Slack — 전 세계 개발자와 기업이 사용하는 도구들이 Markdown을 기본 포맷으로 지원한다.

버전 관리가 핵심이다. HWP 파일은 “최종.hwp”, “최종_수정.hwp”, “최종_최종_진짜최종.hwp”로 관리된다. 누가 언제 뭘 바꿨는지 알 수 없다. Markdown은 Git이라는 버전 관리 시스템과 함께 쓰면, 모든 변경 이력이 자동으로 기록된다. 3개월 전에 누가 어떤 문장을 바꿨는지, 왜 바꿨는지까지 추적할 수 있다. 정책 문서의 변경 이력이 투명하게 공개되는 것이다.

서식을 바꾸면 된다

“Markdown으로는 공문서 양식을 못 만든다”는 반론이 나올 수 있다. 관인, 직인, 두문·본문·결문의 정해진 포맷. 하지만 생각을 뒤집어보자. 왜 포맷에 서식을 맞추는 게 아니라 서식에 포맷을 맞추고 있는가? 서식을 포맷에 맞게 바꾸면 된다. 관인은 디지털 서명으로 대체할 수 있다. 두문·본문·결문 구조는 Markdown의 헤딩(#, ##, ###)으로 표현할 수 있다. 1960년대에 만들어진 종이 기반 공문서 양식을 2026년에도 그대로 쓸 이유가 없다. 양식을 디지털 시대에 맞게 현대화하면, Markdown으로 충분하다.

문서 유형별 최적 포맷

현실적인 해법은 문서 유형별로 포맷을 나누는 것이다.

- 정책 보고서, 회의록, 가이드라인, 내부 소통 → Markdown. 정부 문서의 70% 이상이 사실 복잡한 양식이 필요 없는 텍스트다.

- 공식 양식 (관인, 직인 필요) → PDF. 수정이 불가능하고, 어디서든 동일하게 보이고, 디지털 서명을 넣을 수 있다.

- 데이터, 통계, 표 → CSV 또는 JSON. 기계가 바로 읽고 분석할 수 있다.

- 복잡한 편집이 필요한 문서 → ODF. 워드프로세서 기능이 필요하되 공개 표준을 따른다.

공통점이 있다. HWP를 제외한 모든 포맷이 공개 표준이고, AI가 읽을 수 있다는 것이다. 포맷 선택의 기준은 단 하나다. 기계가 읽을 수 있는가? AI 에이전트가 처리할 수 있는가? 이 기준으로 보면 HWP는 탈락이고, Markdown은 만점이다.

에이전트 시대를 상상해보자. 국민이 “최근 5년간 서울시 교통 정책 변화를 분석해줘”라고 AI에게 말한다. 정부 문서가 Markdown이나 ODF라면, AI 에이전트가 수천 건의 문서를 자동으로 수집하고, 분석하고, 요약해서 보고서를 만들어준다. HWP라면? 파서(파일을 읽는 프로그램)부터 만들어야 하고, 그마저도 비공개 포맷이라 완벽하게 읽을 수 없다. 30년치 정책 자산이 잠겨 있는 것이다.

자주 묻는 질문

HWP 없으면 한글 문서를 어떻게 만드나요?

한글과컴퓨터가 망하는 거 아닌가요?

공무원들이 워드를 새로 배워야 하나요?

30년치 HWP 문서는 어떻게 하나요?

ODF가 뭔가요?

AI가 HWP 파일을 못 읽나요?

Part 2

한국 IT, AI 시대의 설계도

Before — 현재

After — 미래

제5장. 제로트러스트(모든 접근을 매번 확인하는 보안 방식): 망분리 없이 안전한 시스템

SaaS 시대에 재택근무와 원격 협업은 글로벌 표준이 됐다. 코로나 팬데믹 때 전 세계 금융기관이 재택근무로 전환했다. 한국 금융기관은 망분리 때문에 원격 접속 자체가 불가능했고, 사무실 출근을 계속했다. 이미 SaaS 시대에 경쟁력 격차가 벌어졌다. 에이전트 시대에는 이 격차가 구조적으로 해소 불가능해진다. AI 에이전트는 사무실에 앉아있지 않다. 클라우드 어디서든 실행된다. 에이전트에게 네트워크 위치 기반 보안은 의미가 없다. “사무실 안이면 안전하다”는 전제 자체가 에이전트 시대에 무너진다.

“절대 신뢰하지 말고, 항상 검증하라(Never trust, always verify).” 이 한 문장이 21세기 사이버 보안의 패러다임을 바꿨다. 2010년, Forrester Research의 수석 애널리스트 존 킨더바그(John Kindervag)가 발표한 논문 “No More Chewy Centers: Introducing the Zero Trust Model of Information Security”에서 처음 등장한 이 개념은, 당시 업계에서 즉각적인 반향을 일으키지 못했다. 대부분의 보안 전문가들은 “내부 네트워크는 신뢰할 수 있다”는 전제 위에서 커리어를 쌓아왔기 때문이다.

킨더바그의 통찰은 간단했다. 기업 네트워크를 M&M 초콜릿에 비유했다. 딱딱한 껍질(방화벽) 안에 부드러운 속(내부 네트워크)이 있다. 껍질을 뚫으면 속은 무방비 상태다. 2000년대 들어 이 구조의 허점이 반복적으로 입증됐다. 2005년 미국 소매 체인 TJX의 4,500만 건 카드정보 유출, 2007년 영국 세무청의 2,500만 명 개인정보 분실, 2008년 미국 하트랜드 결제시스템의 1억 3천만 건 카드정보 해킹. 모두 내부 네트워크에 침투한 후 횡이동(한 곳을 뚫고 들어와서 내부를 돌아다니는 것)으로 핵심 데이터에 도달한 사례다. 껍질이 아무리 단단해도, 한 번 뚫리면 끝이었다.

킨더바그가 제안한 해법의 핵심은 “내부”라는 개념 자체를 없애는 것이었다. 네트워크의 어떤 지점도 기본적으로 신뢰하지 않는다. CEO의 노트북이든, 서버실의 데이터베이스든, 사무실 프린터든, 모든 자산은 검증 대상이다. 접근 요청이 들어올 때마다 세 가지를 확인한다. 누구인가(Identity), 어떤 기기인가(Device), 맥락이 정상적인가(Context). 세 조건을 동시에 충족해야만 접근을 허용하고, 그마저도 필요한 최소한의 권한만 부여한다.

5.1 성벽의 종말, 잠금장치의 시대

망분리와 제로트러스트의 차이를 건축으로 비유하면 이렇다. 망분리는 중세 성곽이다. 거대한 석벽이 도시 전체를 둘러싸고 있다. 성문을 통과하려면 신원을 확인하지만, 일단 성 안에 들어오면 시장이든 무기고든 왕궁이든 자유롭게 돌아다닐 수 있다. 성벽은 외부의 적에게만 작동한다. 2014년 카드사 사태에서 협력업체 직원이 1억 건의 개인정보에 접근할 수 있었던 이유가 여기 있다. 성 안에 들어온 사람은 “아군”으로 간주됐다.

제로트러스트는 현대 스마트 빌딩이다. 건물에 들어오는 것 자체는 출입증 하나로 가능하지만, 그 이후의 모든 이동이 개별적으로 통제된다. 1층 로비에 들어왔다고 3층 연구소에 갈 수 있는 것이 아니다. 3층 연구소에 가려면 3층 출입 권한이 필요하다. 서버실에 들어가려면 생체인증이 추가된다. 야간에 접근하면 추가 승인이 요구된다. 평소 이용하지 않는 시간에 접근하면 보안팀에 알림이 간다. 모든 출입 기록은 실시간으로 저장되고, AI가 이상 패턴을 감지한다.

이 비유를 더 구체적으로 확장하면, 망분리 환경에서는 건물이 두 채다. A동(업무망)과 B동(인터넷망)이 물리적으로 분리되어 있다. 직원은 하루에 수십 번 두 건물을 오간다. 서류를 USB에 담아 A동에서 B동으로 옮긴다. 이 이동 과정 자체가 보안 취약점이 된다. 제로트러스트 환경에서는 건물이 하나다. 대신 모든 방에 잠금장치가 있고, 모든 이동이 기록되고, 이상 행동이 즉시 감지된다. 건물이 하나이므로 이동의 번거로움이 없고, 잠금장치가 모든 방에 있으므로 보안은 더 강력하다.

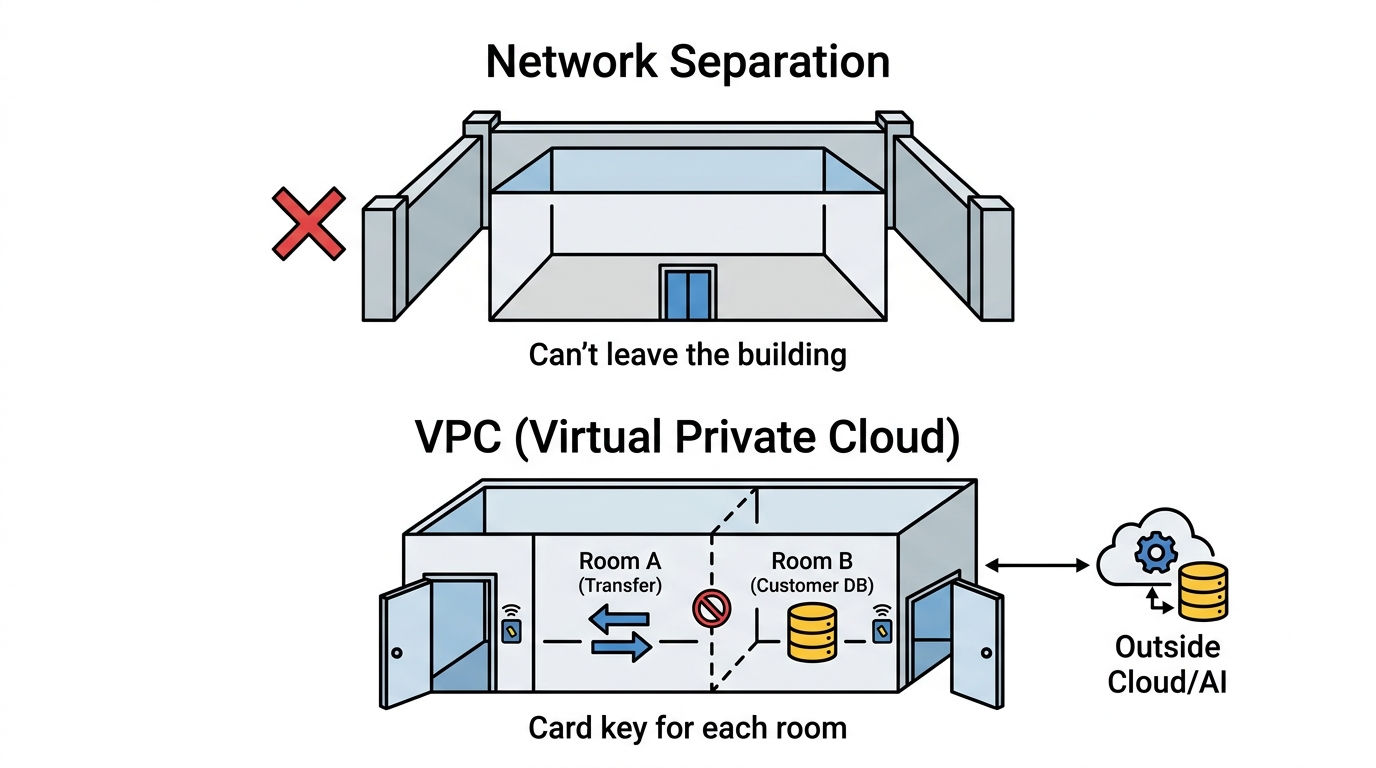

5.2 VPC와 망분리는 다르다

“망분리를 없애면 보안이 약해지는 것 아닌가?” 가장 흔한 오해다. 망분리를 없애자는 것이 네트워크 격리 자체를 없애자는 뜻은 아니다. 격리의 방식을 바꾸자는 것이다. 성벽 대신 잠금장치를 달자는 것이다.

비유를 확장해보자. 망분리는 도시 전체에 성벽을 쌓는 것이다. 성 안의 사람도 밖에 나갈 수 없고, 밖의 사람도 안에 들어올 수 없다. 성 안에서는 어디든 자유롭게 돌아다닌다. 시장도, 무기고도, 왕궁도 문이 열려 있다. VPC(Virtual Private Cloud, 클라우드 안에서 방마다 잠금장치를 다는 기술)는 다르다. 건물 자체는 열려 있다. 누구나 1층 로비에 들어올 수 있다. 하지만 각 방마다 카드키가 달려 있다. 1층 직원이 3층 서버실에 들어가려면 3층 출입 권한이 필요하다. 회계팀은 인사팀 방에 못 들어간다. 하나의 방이 뚫려도 다른 방은 안전하다.

VPC는 클라우드 안에서 네트워크를 논리적으로 격리하는 기술이다. 인터넷은 열려 있다. AI 도구도, SaaS(인터넷으로 쓰는 소프트웨어)도 자유롭게 사용할 수 있다. 하지만 내부적으로는 서비스마다 칸막이가 있다. 웹 서버는 데이터베이스 서버에만 접근할 수 있고, 데이터베이스 서버는 외부에 직접 노출되지 않는다. 이것이 마이크로 세그멘테이션(서비스마다 칸막이를 쳐서 격리하는 것)이다. 하나가 뚫려도 다른 서비스는 안전하다.

한국에 필요한 것은 분명하다. 망분리를 “없애는” 것이 아니라, VPC 기반 마이크로 세그멘테이션으로 “교체하는” 것이다. 망분리는 네트워크를 2개로 나눈다. 마이크로 세그멘테이션은 수백, 수천 개로 나눈다. 정밀도가 차원이 다르다. 그리고 성벽 안에 갇히지 않으니 클라우드, AI, SaaS를 자유롭게 쓸 수 있다. 네트워크 격리가 필요 없다는 게 아니다. 격리의 방식을 바꾸자는 것이다.

5.3 기존 보안 모델의 구조적 한계

경계 보안(perimeter security, 성벽을 쌓아 외부를 차단하는 보안 방식)은 1990년대에 설계된 모델이다. 그 시대의 전제는 명확했다. 회사의 모든 시스템은 사내 서버실에 있고, 직원은 사무실에서만 일하고, 외부 접속은 예외적이며, 내부 네트워크는 통제 가능하다. 이 네 가지 전제 위에 방화벽(외부 접근을 걸러내는 장치), VPN(외부에서 내부망에 안전하게 접속하는 통로), DMZ(비무장지대, 내부와 외부 사이의 완충 공간)로 구성된 보안 구조가 만들어졌다.

2024년 현재, 네 가지 전제 중 하나도 유효하지 않다. 시스템은 AWS, Azure, GCP에 분산되어 있다. 직원은 사무실, 집, 카페, 공항에서 일한다. 외부 접속이 예외가 아니라 기본이다. 내부 네트워크라는 개념 자체가 흐려졌다. SaaS(인터넷으로 쓰는 소프트웨어)의 데이터는 서비스 회사의 클라우드에 있고, 파트너사와의 API(프로그램끼리 대화하는 통로) 연동은 네트워크 경계를 관통한다. “내부”와 “외부”의 구분선 자체가 사라졌다.

NIST(미국 국립표준기술연구소)는 2020년 발표한 SP 800-207 문서에서 이 변화를 공식적으로 인정했다. “네트워크 위치만으로는 자산이나 사용자 계정의 신뢰도를 판단할 수 없다.” 경계 보안의 시대가 공식적으로 끝났다는 선언이었다. 이 문서는 이후 미국 연방정부, NATO, EU의 사이버 보안 정책의 기초가 됐다.

5.4 구글 BeyondCorp: 벽 없는 보안의 증명

2009년 12월, 구글의 보안팀은 내부 네트워크에서 비정상적인 트래픽을 감지했다. 조사 결과, 중국 정부와 연계된 것으로 추정되는 해커 그룹이 구글의 소스코드 저장소에 침투해 있었다. 공격은 최소 수개월 전부터 진행되고 있었다. 이 사건은 “Operation Aurora”로 명명됐다.

해커들은 VPN을 뚫고 들어온 것이 아니었다. 구글 직원의 PC를 악성코드로 감염시켜 내부 네트워크에 진입했다. 직원에게 보낸 피싱 이메일 하나가 시작점이었다. 감염된 PC는 “내부자”로 취급됐고, 공격자는 그 PC를 발판 삼아 횡이동을 거쳐 핵심 시스템에 도달했다. 방화벽은 정상적인 이메일 형태로 들어온 공격을 걸러내지 못했고, 내부 네트워크에 진입한 공격자는 신뢰받는 내부자로서 핵심 시스템을 자유롭게 탐색할 수 있었다.

구글만 당한 것이 아니었다. Adobe, Juniper Networks, Rackspace, Yahoo를 포함한 최소 34개 미국 기업이 같은 공격 캠페인의 대상이었다. 당시 세계 최고 수준의 보안 역량을 갖춘 것으로 평가받던 구글조차 뚫렸다는 사실은, 경계 보안 모델의 근본적 한계를 증명했다.

이 사건이 구글에게 준 교훈은 명확했다. “내부망이 안전하다는 가정 자체가 틀렸다.” 구글의 경영진은 근본적인 결정을 내렸다. 네트워크 경계를 믿는 보안 모델을 완전히 폐기한다. 내부 네트워크와 외부 네트워크의 구분을 없앤다. 모든 접근을, 어디서 오든, 동일한 수준으로 검증한다. 이 프로젝트의 이름이 BeyondCorp이다. “기업 네트워크(Corp)를 넘어서(Beyond)”라는 뜻으로, 기업 내부 네트워크에 대한 신뢰를 전면 철회하겠다는 선언이었다.

BeyondCorp: 5년간의 전환

2011년부터 구글은 BeyondCorp 구현에 착수했다. 2014년, 구글은 USENIX 학회에 “BeyondCorp: A New Approach to Enterprise Security”라는 논문을 발표하며 그 아키텍처를 공개했다. 이후 2016년까지 총 6편의 논문 시리즈를 통해 설계 원리, 구현 과정, 운영 경험을 상세히 공유했다. 기업 보안의 역사에서 이례적인 투명성이었다.

5.5 BeyondCorp의 작동 원리: 매 방마다 지문인식

기존 기업 보안을 비유하면 이렇다. 정문에서 출입증을 한 번 보여주면 건물 전체를 자유롭게 돌아다닐 수 있다. 1층 로비에서 신원을 확인한 뒤에는, 임원실이든 서버실이든 어디든 갈 수 있다. VPN도 같은 원리다. 한 번 VPN에 접속하면 내부 네트워크 전체가 열린다. Operation Aurora의 해커들이 바로 이 구조를 악용했다.

BeyondCorp은 이 전제를 뒤집었다. 건물 안에 있든 밖에 있든, 매번 확인한다. 엘리베이터를 탈 때 지문인식, 회의실에 들어갈 때 지문인식, 프린터를 쓸 때도 지문인식. 한 번 확인했다고 다음번에 생략하지 않는다. 위치가 아니라 신원과 맥락으로 신뢰를 판단한다.

첫 번째 축: 디바이스 신뢰(Device Trust)

이 기기가 회사가 인정한 기기인가? 최신 보안 업데이트가 설치되어 있나? 디스크가 암호화되어 있나? 악성코드에 감염되지 않았나? 구글의 Device Inventory Service는 이 모든 것을 실시간으로 검증한다. 스마트폰을 예로 들면, 잠금화면이 설정되지 않은 폰은 접근이 거부된다. 운영체제 업데이트를 2주 이상 미룬 노트북도 거부된다. 기기가 사무실 안에 있어도 마찬가지다.

두 번째 축: 사용자 신원(User Identity)

이 사람이 정말 본인인가? 비밀번호만으로는 부족하다. ATM에서 카드를 넣고 비밀번호까지 입력해야 돈을 뽑을 수 있는 것처럼, 구글은 다중 인증(MFA)을 기본으로 요구한다. 2017년부터 전 직원에게 하드웨어 보안 키(Titan Security Key) 사용을 의무화했다. 물리적 키를 USB에 꽂거나 NFC로 터치해야만 로그인이 완료된다. 비밀번호가 유출되어도 물리적 키가 없으면 로그인할 수 없다.

세 번째 축: 컨텍스트 인식(Context-Aware Access)

어디서, 언제, 어떤 기기로 접근하는가를 종합적으로 분석한다. 평소 서울에서 접속하던 직원이 갑자기 러시아에서 새벽 3시에 접속하면 추가 인증을 요구한다. 신용카드사가 해외에서 갑자기 큰 금액을 결제하면 소유자에게 확인 전화를 거는 것과 같은 원리다. 접근하려는 리소스의 민감도에 따라 요구되는 신뢰 수준도 달라진다. 공개 문서를 보는 것과 소스코드 저장소에 접근하는 것은 다른 수준의 검증을 거친다. 이 세 축이 동시에 작동하며, 어느 하나라도 충족하지 못하면 접근은 거부된다.

구글 직원의 하루로 보는 BeyondCorp

아침, 직원이 집 근처 카페에서 노트북을 열고 Gmail에 접속한다. BeyondCorp이 노트북의 보안 상태를 확인하고, Titan 키로 신원을 확인하고, 접속 위치와 시간을 분석한 뒤 접근을 허용한다. 점심에 사무실로 이동해 코드 저장소에 접근한다. 같은 과정이 반복된다. 사무실이라고 검증을 생략하지 않는다. 저녁에 집에서 스마트폰으로 문서를 확인한다. 스마트폰의 신뢰도를 확인한 뒤 접근을 허용한다. 카페든 사무실이든 집이든, 같은 보안 수준이 적용된다. VPN이 필요 없다. 망분리도 필요 없다.

BeyondCorp Enterprise: 외부 기업으로의 확산

구글은 2021년, BeyondCorp의 아키텍처를 외부 기업이 사용할 수 있도록 BeyondCorp Enterprise라는 상용 서비스로 출시했다. IAP(신원 확인 후 접근을 허용하는 중간 관문)를 통해 애플리케이션 단위로 접근 제어를 설정할 수 있고, Endpoint Verification으로 기기 상태를 실시간 모니터링한다. 13만 명의 Airbus 직원이 17개국에서, 20만 명의 Woolworths Group 직원이 매장과 물류센터에서 이 모델로 일하고 있다.

구글이 증명한 결과

Titan Security Key 도입 이후, 10만 명 직원 중 피싱에 의한 계정 탈취 건수는 0이다. 단 한 건도 없다. VPN 인프라 관리가 사라지면서 VPN 서버 용량 계획, 접속 장애 대응, 클라이언트 업데이트 배포 등 IT 부서의 상당 업무가 통째로 없어졌다. 2020년 코로나19로 전 세계 기업이 VPN 용량 부족으로 고통받을 때, 구글은 인프라 변경 없이 전원 재택근무로 전환했다. 전환에 걸린 시간은 0일이다. 이미 모든 직원이 어디서든 일할 수 있는 구조였기 때문이다.

한국 기업이 배울 점

구글은 해킹을 당한 뒤 “벽을 더 높이 쌓자”를 선택하지 않았다. “벽이라는 개념을 버리자”를 선택했다. 내부망이 안전하다는 가정을 폐기하고, 모든 접근을 매번 검증하는 구조로 전환했다. 한국은 해킹 사고가 발생할 때마다 망분리를 강화했다. 벽을 더 높이, 더 두텁게 쌓았다. 같은 사건에 대한 정반대의 대응이다. 구글은 벽을 허물고 문마다 자물쇠를 달았다. 10년간의 운영이 그 선택이 옳았음을 증명하고 있다.

5.5 AWS와 Azure: 클라우드 네이티브 제로트러스트

아마존 웹 서비스(AWS)의 보안 모델은 태생부터 제로트러스트에 가깝다. AWS의 첫 번째 원칙은 “기본적으로 모든 것이 차단된다(deny by default)”는 것이다. EC2 인스턴스를 하나 만들면, 아무것도 접근할 수 없는 상태에서 시작한다. 관리자가 명시적으로 허용한 트래픽만 통과한다. 경계 보안의 “일단 들어오면 자유”와 정반대 철학이다.

IAM(누가 어떤 데이터에 접근할 수 있는지 관리하는 시스템)은 AWS 제로트러스트의 중심축이다. 사용자, 서비스, 애플리케이션 — 모든 주체에 개별 정책을 부여한다. 정책은 “이 사용자는 이 S3 버킷에서 이 폴더의 파일만 읽을 수 있다”는 수준까지 세분화된다. IAM 역할(Role)은 임시 자격증명을 발급해, 필요한 시간 동안만 특정 권한을 부여하고 자동으로 회수한다. 영구적인 관리자 비밀번호를 공유하는 한국 기업의 관행과는 근본적으로 다른 접근이다.

VPC(클라우드 안에서 방마다 잠금장치를 다는 기술)와 Security Groups(각 서버의 출입 규칙)는 마이크로 세그멘테이션(서비스마다 칸막이를 쳐서 격리하는 것)을 구현한다. 전체 네트워크를 하나의 벽으로 두르는 대신, 개별 인스턴스 단위로 접근 규칙을 설정한다. 웹 서버는 포트 443만 열려 있고, 데이터베이스는 웹 서버에서 오는 연결만 허용하고, 관리 접근은 특정 IP 대역에서만 가능하다. 하나의 서버가 침해되어도, 다른 서버로의 횡이동이 구조적으로 차단된다.

AWS PrivateLink는 서비스 간 통신을 퍼블릭 인터넷에 노출하지 않고 AWS 내부 네트워크를 통해 처리한다. S3에 저장된 데이터에 접근할 때, 트래픽이 인터넷을 거치지 않는다. VPC Endpoint를 통해 AWS 백본 네트워크 안에서만 이동한다. 데이터가 외부에 노출될 경로 자체를 제거하는 것이다. 망분리가 물리적 분리로 해결하려 했던 문제를, 논리적이지만 더 정밀한 방식으로 해결한다.

AWS Verified Access는 2022년에 출시된 서비스로, BeyondCorp의 AWS 버전이라 할 수 있다. 애플리케이션에 접근할 때 VPN 없이 사용자 신원과 디바이스 상태를 검증한다. 기업의 ID 제공자 (Okta, Azure AD 등)와 연동해 사용자를 인증하고, CrowdStrike 같은 엔드포인트 보안 솔루션(직원이 쓰는 컴퓨터/스마트폰의 보안 상태를 확인하는 도구)과 연동해 기기 상태를 확인한다. 조건을 충족하면 해당 애플리케이션에만 접근을 허용한다. 네트워크 전체가 아니라 개별 애플리케이션 단위의 접근 제어다.

Lambda와 API Gateway의 조합은 서버리스 환경에서의 제로트러스트를 보여준다. Lambda 함수는 실행될 때만 존재하고, 실행이 끝나면 사라진다. 공격할 서버 자체가 상시 존재하지 않는다. API Gateway가 모든 요청을 검증하고, Lambda에 부여된 IAM 역할이 해당 함수가 접근할 수 있는 리소스를 엄격히 제한한다. 서버가 없으니 서버를 해킹할 수도 없다.

Azure: 미국 국방부가 선택한 제로트러스트

Microsoft Azure의 제로트러스트 구현은 Azure Active Directory (현 Microsoft Entra ID)를 중심으로 구성된다. Entra ID는 단순한 로그인 시스템이 아니다. 사용자의 모든 접근 요청에 대해 실시간으로 위험도를 산정한다. 로그인 위치, 시간, 기기 상태, 접근하려는 리소스의 민감도, 최근 행동 패턴을 종합적으로 분석해 “이 접근 요청이 정상적인가”를 판단한다.

Conditional Access(조건부 접근)는 Azure 제로트러스트의 정책 엔진이다. “만약 A 조건이면 B를 요구한다”는 규칙을 세밀하게 설정한다. 예를 들어, 사무실 네트워크에서 회사 관리 기기로 접속하면 단일 인증으로 허용하지만, 개인 기기로 카페에서 접속하면 MFA를 요구하고, 해외에서 새벽에 접속하면 접근을 차단하고 보안팀에 알림을 보낸다. 접근의 맥락에 따라 보안 수준이 동적으로 조절된다.

Microsoft Intune은 디바이스 관리 계층을 담당한다. 기업이 소유한 기기뿐 아니라 직원 개인 기기(BYOD)도 관리할 수 있다. 기기의 운영체제 버전, 보안 패치 상태, 암호화 설정, 탈옥/루팅 여부를 검사한다. 조건을 충족하지 못하는 기기는 자동으로 기업 리소스 접근이 차단된다. 기기가 분실되면 원격으로 기업 데이터만 선택적으로 삭제할 수 있다. 개인 데이터는 유지하면서 기업 정보만 제거하는 것이다.

미국 국방부(DoD)가 Azure 기반으로 제로트러스트 아키텍처를 구축한 것은 이 모델의 신뢰성에 대한 결정적 증거다. 2022년 국방부는 “Zero Trust Strategy and Roadmap”을 발표하며, 2027년까지 전체 네트워크를 제로트러스트로 전환하겠다고 선언했다. 국방부의 네트워크는 340만 명의 사용자, 수십만 대의 기기, 수천 개의 애플리케이션이 연결된 세계 최대 규모의 IT 환경 중 하나다. 이 규모에서 제로트러스트를 구현한다는 것은, 기술적으로 불가능하다는 반론이 성립하지 않음을 의미한다.

미국 연방정부 전체의 전환

2020년 12월, SolarWinds 해킹이 발각됐다. 러시아 정보기관과 연계된 해커 그룹이 SolarWinds의 네트워크 관리 소프트웨어 업데이트에 악성코드를 삽입했다. 이 소프트웨어를 사용하던 미국 재무부, 국토안보부, 상무부, 국가핵안보국(NNSA)을 포함한 최소 9개 연방기관과 100여 개 민간기업이 침해됐다. 공급망 공격(소프트웨어 업데이트 경로를 감염시키는 공격)의 전형적 사례로, 네트워크 경계 안에서 “신뢰받는” 소프트웨어를 통해 침투했다. 방화벽은 정상적인 소프트웨어 업데이트를 차단할 수 없었다.

2021년 5월, Colonial Pipeline 랜섬웨어 사건이 터졌다. 미국 동부 연료 공급의 45%를 담당하는 파이프라인이 6일간 중단됐다. 원인은 탈취된 VPN 비밀번호 하나였다. 다중 인증이 설정되지 않은 VPN 계정으로 공격자가 내부 네트워크에 진입한 후, 랜섬웨어를 배포했다. 회사는 440만 달러의 비트코인을 몸값으로 지불했다. VPN이라는 “단일 진입점”의 위험성을 극명하게 보여준 사건이었다.

이 두 사건 직후인 2021년 5월 12일, 바이든 대통령은 행정명령 14028호에 서명했다. “국가 사이버 보안 개선에 관한 행정명령(Executive Order on Improving the Nation's Cybersecurity)”이다. 핵심 내용은 연방정부 전체에 제로트러스트 아키텍처 도입을 의무화한 것이다. 권고가 아닌 의무다. 2024년 9월까지 모든 연방기관이 CISA(사이버보안 및 인프라보안국)의 제로트러스트 성숙도 모델을 달성하도록 구체적인 로드맵과 예산을 제시했다.

OMB(관리예산실)는 2022년 1월 M-22-09 각서를 통해 제로트러스트 전환의 세부 지침을 발표했다. 신원 관리, 디바이스 보안, 네트워크 보안, 애플리케이션 보안, 데이터 보안의 5개 영역에서 각 기관이 달성해야 할 구체적 목표를 명시했다. 매 분기 진행 상황을 보고하도록 하고, 미달성 기관에 대해서는 추가 자원을 배정하거나 외부 전문가를 투입하는 메커니즘을 마련했다. 미국 정부가 제로트러스트를 국가 안보의 핵심 인프라로 규정한 것이다.

5.6 한국 클라우드와 정부의 현황

“제로트러스트는 해외 클라우드에서나 가능한 것 아닌가?” 한국에서 제로트러스트를 논의할 때 가장 먼저 나오는 질문이다. 답은 명확하다. 국내 클라우드에서도 제로트러스트 구현에 필요한 핵심 구성 요소를 모두 제공하고 있다. 네이버 클라우드 플랫폼 (NCP)은 그 대표적인 사례다.

네이버 클라우드의 VPC(Virtual Private Cloud)는 AWS VPC와 동일한 개념의 가상 사설 네트워크를 제공한다. 고객별로 격리된 네트워크 환경을 구성하고, 서브넷을 나눠 마이크로 세그멘테이션을 구현할 수 있다. ACG(Access Control Group)는 AWS의 Security Groups에 대응하는 인스턴스 단위의 접근 제어 기능이다. 인바운드와 아웃바운드 트래픽을 프로토콜, 포트, IP 대역별로 세밀하게 통제한다.

Sub Account 시스템은 IAM의 한국판이다. 조직 내 사용자별로 별도 계정을 생성하고, 각 계정에 필요한 최소한의 권한만 부여한다. 서버 관리 권한, 스토리지 접근 권한, 네트워크 설정 권한을 분리해서 배정할 수 있다. 전체 관리자 계정을 공유하는 관행 — 한국 기업에서 흔히 볼 수 있는 — 을 구조적으로 방지한다.

Cloud Activity Tracer는 모든 API 호출과 리소스 변경 이력을 기록한다. 누가, 언제, 어디서, 어떤 리소스에 어떤 작업을 수행했는지 추적할 수 있다. AWS CloudTrail, Azure Activity Log와 같은 기능이다. 제로트러스트의 핵심 원칙 중 하나인 “모든 행동을 기록하고 검증한다”를 구현하는 도구다. SSL VPN 서비스도 제공하지만, 이것은 제로트러스트 전환 과정의 과도기적 수단이지 최종 목표가 아니다.

KT Cloud, NHN Cloud의 현황

KT Cloud는 G-Cloud 인증을 획득한 공공기관용 클라우드를 운영하며, IAM 기반의 접근 제어, 네트워크 ACL, 보안 그룹 기능을 제공한다. 2023년부터 CSAP(클라우드 보안인증)을 강화하며 제로트러스트 요소를 점진적으로 도입하고 있다. KT의 네트워크 인프라와 결합한 SD-WAN 기반의 접근 제어는, 통신사 기반 클라우드의 차별화된 제로트러스트 접근법이다.

NHN Cloud는 게임 산업에서 출발해 금융, 공공 분야로 확장하고 있다. Network ACL, Security Groups, IAM, CloudTrail 등 제로트러스트 구현에 필요한 기본 도구를 갖추고 있다. Toast Cloud 시절부터 축적해온 대규모 트래픽 처리 경험은, 실시간 접근 검증이 성능 저하 없이 가능하다는 것을 입증한다. 초당 수만 건의 게임 서버 접근 요청을 처리하면서도 보안 검증을 수행하는 아키텍처를 이미 운영하고 있기 때문이다.

핵심은 이것이다. 한국 클라우드 업체들도 제로트러스트를 구현할 수 있는 기술적 도구를 갖추고 있다. 부족한 것은 기술이 아니라 이 도구들을 활용하겠다는 정책적 의지와, 이를 뒷받침하는 규제 프레임워크다.

한국 정부: 가이드라인 vs 의무화

2021년 5월, 미국은 연방정부 전체에 제로트러스트를 의무화했다. 한국 정부가 제로트러스트 가이드라인을 처음 발표한 것은 2023년 7월이다. KISA(한국인터넷진흥원)가 “제로트러스트 가이드라인 1.0”을 발간했다. 2년의 시차. 그러나 가이드라인과 의무화 사이에는 근본적인 차이가 있다. 가이드라인은 “이렇게 하면 좋겠다”는 권고다. 의무화는 “이렇게 해야 한다”는 명령이다. 미국은 명령했고, 한국은 권고했다.

더 근본적인 문제는 모순이다. 한국 정부는 한편으로는 제로트러스트를 권장하면서, 다른 한편으로는 망분리 규제를 유지하고 있다. 2024년부터 금융위원회가 망분리 규제 완화를 추진하고 있지만, 완화이지 폐지가 아니다. 제로트러스트는 네트워크 경계를 없애는 것이 핵심인데, 네트워크를 강제로 분리하는 규제를 유지하면서 동시에 경계를 없애라는 것은 구조적 모순이다.

KISA는 2023년부터 제로트러스트 실증 사업을 추진하고 있다. 금융, 의료, 제조 분야의 기업을 선정해 제로트러스트 아키텍처를 시범 적용하는 프로젝트다. 2024년에는 12개 기업이 참여해 SDP(소프트웨어로 접근 경계를 만드는 기술), ZTNA(제로트러스트 방식의 원격 접속 기술) 등을 테스트했다. 실증 결과는 긍정적이었다. 기존 망분리 환경 대비 접근 제어의 정밀도가 향상되었고, 사용자 경험도 개선됐다.

그러나 실증 사업의 규모와 속도가 문제다. 12개 기업의 시범 적용은, 미국이 연방정부 전체를 의무 전환하는 것과 비교할 수 없다. 한국의 금융기관만 해도 수천 개에 달한다. 시범 사업 → 가이드라인 개정 → 규제 완화 → 의무화라는 단계적 접근은 안정적이지만, 기술 변화의 속도를 따라가지 못한다. 미국이 의무화한 지 3년이 지난 시점에서 한국은 아직 시범 사업 단계에 머물러 있다.

어떤 클라우드가 아니라, 어떤 아키텍처인가

제로트러스트에 대한 가장 흔한 오해는 특정 벤더의 제품을 구매하면 달성할 수 있다는 것이다. “제로트러스트 솔루션”이라는 마케팅 용어에 현혹되면 안 된다. 제로트러스트는 제품이 아니라 아키텍처다. 설계 철학이다. AWS에서도, Azure에서도, 네이버 클라우드에서도, 심지어 온프레미스 환경에서도 구현할 수 있다.

중요한 것은 “어떤 클라우드를 쓰느냐”가 아니라 “어떤 아키텍처를 채택하느냐”다. 네이버 클라우드 위에 경계 보안 모델을 구축하면 AWS 위의 경계 보안과 동일하게 취약하다. 반대로, 온프레미스 환경에서도 제로트러스트 원칙을 적용하면 클라우드 네이티브 환경 못지않은 보안을 달성할 수 있다. 벤더 선택은 비즈니스 요구사항에 따라 결정하면 된다. 아키텍처 선택은 타협의 대상이 아니다.

한국 기업과 기관에게 남은 질문은 하나다. 국내 클라우드에서도 가능하고, 해외 클라우드에서도 가능하고, 온프레미스에서도 가능한 제로트러스트를, 왜 아직 도입하지 않고 있는가? 기술의 문제가 아니다. 규제의 문제이고, 의지의 문제다.

5.7 구현 가이드: 원칙에서 실행까지

NIST(미국 국립표준기술연구소)가 2020년 발표한 SP 800-207은 제로트러스트의 국제 표준 문서다. 미국 연방정부, NATO, EU가 채택한 이 문서는 다섯 가지 핵심 원칙을 제시한다.

첫째, 모든 데이터 소스와 컴퓨팅 서비스는 리소스로 간주한다. 서버만이 리소스가 아니다. 직원의 노트북, IoT 센서, SaaS 애플리케이션, API 엔드포인트 — 네트워크에 연결된 모든 것이 보호 대상이자 잠재적 위협 요소다. 둘째, 네트워크 위치에 관계없이 모든 통신은 보호된다. 사내 네트워크에서 발생하는 트래픽도 인터넷 트래픽과 동일한 수준으로 암호화하고 검증한다. 내부라서 안전하다는 가정은 존재하지 않는다.

셋째, 개별 기업 리소스에 대한 접근은 세션 단위로 허용한다. 한 번 인증했다고 무한정 접근이 유지되지 않는다. 세션마다 다시 검증하고, 필요한 리소스에만 접근을 허용한다. 넷째, 리소스에 대한 접근은 동적 정책에 의해 결정된다. 정적인 규칙이 아니라, 사용자 신원, 기기 상태, 행동 패턴, 환경적 맥락을 실시간으로 분석해 접근 여부를 판단한다. 다섯째, 기업은 모든 자산의 무결성과 보안 상태를 지속적으로 모니터링한다. 보안은 한 번 설정하고 끝나는 것이 아니라 지속적으로 관찰하고 개선하는 과정이다.

단계적 전환 로드맵

제로트러스트 전환은 하루아침에 이루어지지 않는다. 구글도 5년이 걸렸다. 미국 국방부도 5년 로드맵을 수립했다. CISA(사이버보안 및 인프라보안국)의 제로트러스트 성숙도 모델은 4단계 전환 경로를 제시한다.

Phase 1은 신원 관리(Identity)다. 모든 사용자에게 고유한 디지털 신원을 부여하고, 다중 인증(MFA)을 전면 도입한다. 공유 계정을 폐지하고, 역할 기반 접근 제어(직책에 따라 접근 권한을 다르게 부여하는 방식)를 구현한다. 이 단계는 기존 인프라를 크게 변경하지 않고도 시작할 수 있다. 비용이 가장 적게 들고, 보안 효과는 가장 크다. Colonial Pipeline 사태를 막을 수 있었던 것은 수십억 달러의 보안 투자가 아니라 MFA 하나였다.

Phase 2는 디바이스 신뢰(Device Trust)다. 기업 네트워크에 접근하는 모든 기기를 목록화하고, 각 기기의 보안 상태를 실시간으로 모니터링한다. 운영체제 버전, 보안 패치 상태, 안티바이러스 업데이트, 디스크 암호화 여부를 자동으로 점검한다. 보안 기준을 충족하지 못하는 기기는 자동으로 접근이 제한된다. MDM(회사가 직원 기기를 원격으로 관리하는 시스템) 또는 UEM(PC와 스마트폰을 통합 관리하는 시스템)을 도입하는 단계다.

Phase 3은 마이크로 세그멘테이션(Microsegmentation)이다. 네트워크를 작은 단위로 분할하고, 각 세그먼트 간 이동을 통제한다. 하나의 서버가 침해되어도 공격자가 다른 서버로 이동할 수 없도록 차단하는 것이 목적이다. 소프트웨어 정의 네트워킹(프로그램으로 네트워크를 제어하는 기술)과 서비스 메시(서비스 간 통신을 자동 관리하는 기술)를 활용한다. 이 단계에서 기존 망분리와의 결정적 차이가 드러난다. 망분리는 네트워크를 2개로 나누지만, 마이크로 세그멘테이션은 수백, 수천 개로 나눈다. 정밀도의 차원이 다르다.

Phase 4는 지속적 모니터링과 자동 대응이다. SIEM(보안 이벤트를 모아서 분석하는 시스템)과 SOAR(보안 위협에 자동으로 대응하는 시스템)를 연동해, 보안 이벤트를 실시간으로 수집하고 분석하고 자동으로 대응한다. AI와 머신러닝이 이상 행동을 탐지하고, 사전 정의된 플레이북에 따라 자동으로 위협을 격리한다. 보안 분석가가 수동으로 로그를 뒤지는 것이 아니라, 시스템이 이상 징후를 먼저 발견하고 대응을 제안한다.

한국 금융기관을 위한 전환 시나리오

한국 금융기관이 제로트러스트로 전환하는 구체적 시나리오를 그려보자. 첫 6개월은 준비기다. 현재 자산 목록을 작성한다. 서버, 애플리케이션, 데이터베이스, 네트워크 장비, 사용자 계정 — 모든 것을 목록화한다. 대부분의 한국 금융기관은 자산 목록 자체가 불완전하다. 어떤 시스템이 어디에 있고, 누가 접근 권한을 가지고 있는지 정확히 파악하지 못하는 경우가 많다. 이 목록 없이는 제로트러스트를 시작할 수 없다.

6~12개월은 Phase 1이다. 모든 직원에게 MFA를 도입한다. 공유 계정을 폐지한다. 역할 기반 접근 제어를 구현한다. 12~24개월은 Phase 2와 3을 병행한다. 디바이스 관리 체계를 구축하고, 핵심 시스템부터 마이크로 세그멘테이션을 적용한다. 24~36개월은 Phase 4다. 지속적 모니터링 체계를 완성하고, AI 기반 위협 탐지를 도입한다. 3년의 여정이다. 구글이 5년 걸린 것에 비하면, 이미 검증된 모범 사례와 상용 도구가 있는 만큼 충분히 단축할 수 있다.

비용: 망분리 유지 vs 제로트러스트 전환

망분리 유지 비용은 눈에 잘 보이지 않지만 막대하다. 직접 비용만 해도, 물리적 망분리를 위한 이중 PC/모니터 구매, 이중 네트워크 회선 유지, VDI 라이선스, 보안 솔루션 라이선스, 관리 인력 인건비가 든다. 간접 비용은 더 크다. 직원 생산성 저하, AI 도구 활용 불가로 인한 기회비용, 재택근무 불가에 따른 인재 유출, 글로벌 협업 불가에 따른 사업 기회 상실. 한 연구에 따르면 망분리 환경의 직원은 하루 평균 47분을 두 망 사이의 데이터 이동에 소비한다. 1,000명 기업 기준 연간 약 20만 시간, 인건비로 환산하면 수십억 원에 달한다.

제로트러스트 전환 비용은 초기 투자가 필요하지만, 장기적으로 운영 비용이 감소한다. MFA 도입, IAM 구축, MDM 솔루션 도입, 네트워크 재설계, 모니터링 시스템 구축에 초기 1~3년간 투자가 집중된다. 그러나 이중 인프라가 사라지고, VPN 관리가 없어지고, 보안 사고 대응 비용이 감소하면서 3~5년 내에 투자가 회수된다. 미국 NIST의 분석에 따르면, 제로트러스트 도입 후 보안 사고 건당 평균 피해액이 50% 이상 감소했다.

예상 저항과 극복

전환 과정에서 가장 큰 저항은 세 방향에서 온다. 첫째, 보안 부서의 저항. “망분리가 가장 안전하다”는 신념은 20년간 한국 보안 업계의 정설이었다. 이 신념을 가진 보안 담당자에게 “망분리를 폐지하자”는 것은 “보안을 포기하자”와 동의어로 들린다. 극복 방법은 데이터다. 구글, 미국 국방부, Airbus의 실제 운영 데이터를 제시하고, 파일럿 프로젝트를 통해 제로트러스트가 망분리보다 더 정밀한 보안을 제공한다는 것을 입증해야 한다.

둘째, 감독 기관의 관성. 금융감독원의 검사 매뉴얼은 망분리 여부를 체크리스트로 확인한다. 제로트러스트 환경에서의 보안 수준을 평가할 새로운 체크리스트가 필요하다. 감독 기관이 먼저 평가 체계를 전환하지 않으면, 금융기관은 규제 위반 리스크 때문에 전환할 수 없다. 규제 개혁이 기술 전환에 선행해야 하는 이유다.

셋째, 현장 직원의 변화 피로. 새로운 인증 체계, 새로운 접근 방식, 새로운 도구에 적응해야 한다. 그러나 실제로 제로트러스트 환경은 사용자 경험이 더 좋다. PC 두 대를 오가며 USB로 파일을 옮기는 것보다, 어디서든 하나의 기기로 안전하게 접속하는 것이 편리하다. 전환 초기의 학습 곡선을 넘으면, 직원들이 가장 강력한 지지자가 된다. 구글의 경험이 이를 증명한다.

AI 에이전트 시대에 제로트러스트는 선택이 아니라 유일한 보안 모델이다. 에이전트는 사무실에 앉아있지 않다. 클라우드 어디서든 실행되고, 여러 서비스를 넘나들며 작업한다. 네트워크 위치 기반 보안인 망분리는 에이전트에게 무의미하다 — 에이전트의 “위치”는 AWS 서울 리전일 수도, GCP 도쿄 리전일 수도, Azure 버지니아 리전일 수도 있다. 제로트러스트만이 에이전트의 모든 접근을 실시간으로 검증하고, 세션마다 권한을 재평가하고, 이상 행동을 즉시 차단할 수 있다.

제로트러스트 전환은 시간의 문제다. AI 시대에 망분리를 유지하는 것은, 자동차 시대에 마차 도로를 유지하는 것과 같다. 마차가 위험하니 도로를 없애자는 것이 아니다. 도로를 새로 깔자는 것이다. 더 안전하고, 더 빠르고, 더 효율적인 도로를. 그리고 그 도로의 설계도는 이미 완성되어 있다.

자주 묻는 질문

제로트러스트가 뭔가요? 아무도 안 믿는다는 건가요?

VPN이랑 뭐가 다른가요?

구글은 VPN을 안 쓴다고요?

한국 클라우드(네이버, KT)에서도 제로트러스트가 되나요?

미국 국방부도 클라우드를 쓴다고요?

VPC에서는 AI를 쓸 수 있나요?

제6장. 궁극의 제로트러스트: 서버리스

서버리스(Serverless)라는 이름은 오해를 부른다. 서버가 사라졌다는 뜻이 아니다. 내가 서버를 관리하지 않는다는 뜻이다. 코드를 작성해서 클라우드에 올리면, 그 코드가 실행될 서버 — 운영체제, 네트워크 설정, 보안 패치, 메모리 할당, 디스크 용량, CPU 스케일링 — 를 클라우드 사업자가 전부 알아서 처리한다. 개발자는 “이 요청이 들어오면 이렇게 처리해라”라는 비즈니스 로직만 작성한다. 서버라는 개념이 개발자의 시야에서 사라진다. 그래서 서버리스다.

AWS Lambda가 2014년 처음 이 개념을 상용화했다. 이후 Google Cloud Functions, Azure Functions, Firebase Functions, Cloudflare Workers 등이 뒤를 이었다. 2024년 기준 AWS Lambda는 하루 수조 건의 함수 호출을 처리한다. Netflix, Coca-Cola, iRobot, Thomson Reuters 같은 글로벌 기업들이 핵심 워크로드를 서버리스로 운영한다. 실험적 기술의 단계는 이미 지났다. 글로벌 인프라의 주류가 됐다.

6.1 자가용과 택시

전통적인 서버 운영은 자가용을 소유하는 것과 같다. 차를 사면 주차비를 내야 한다. 보험을 들어야 한다. 정기적으로 엔진오일을 갈고, 타이어를 교체하고, 브레이크를 점검해야 한다. 차를 쓰든 안 쓰든 주차비와 보험료는 매달 나간다. 새벽 3시에 차고에 세워져 있어도 유지비는 발생한다. 서버도 마찬가지다. 사용자가 접속하든 안 하든 24시간 돌아가야 하고, 운영체제를 업데이트해야 하고, 보안 패치를 적용해야 하고, 디스크 용량을 모니터링해야 한다. 하루 100명이 접속하든 10만 명이 접속하든 서버는 항상 최대 부하에 대비해 과잉 프로비저닝된다.